研究人員發現一種低成本攻擊技術,可用于暴力破解智能手機指紋,繞過用戶身份驗證,奪取手機的控制權。

該方法名為BrutePrint,通過武器化智能手機指紋認證(SFA)框架中的兩個零日漏洞,繞過對生物特征身份驗證嘗試次數的限制。

這兩個漏洞分別是Cancel-After-Match-Fail(CAMF)和Match-After-Lock(MAL),利用了身份驗證框架中的邏輯缺陷,而缺陷的根源在于對指紋傳感器串行外設接口(SPI)上的指紋數據防護不周。

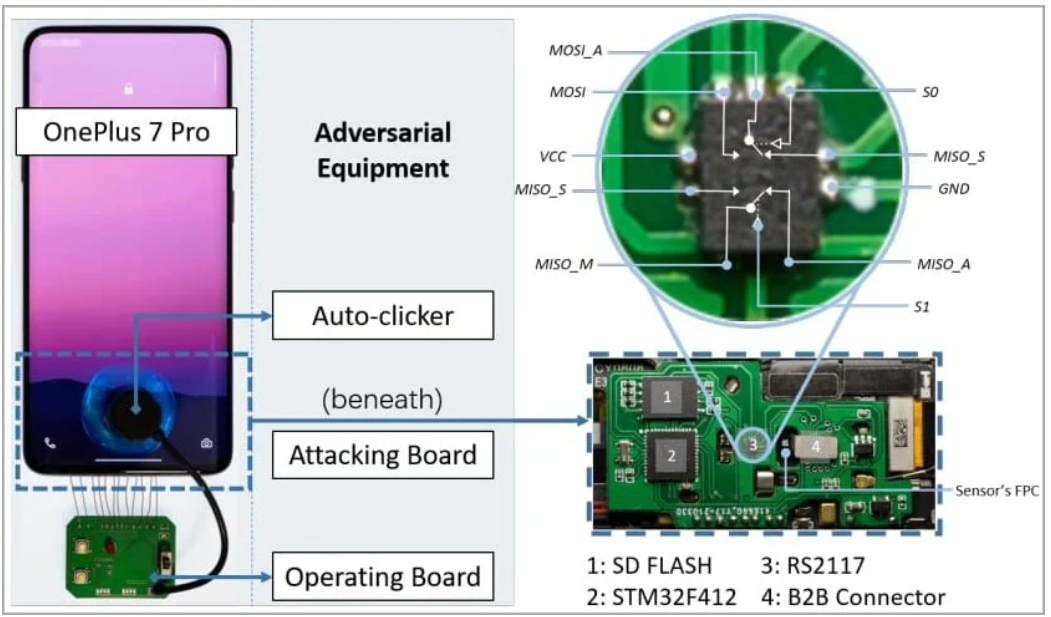

在研究論文中,兩位作者,騰訊玄武實驗室的Yu Chen和浙江大學的Yiling He表示:“因此,我們找到了通過硬件中間人(MitM)攻擊實現指紋圖像劫持的方法。BrutePrint充當了指紋傳感器和可信執行環境(TEE)之間的中間人。”

該方法的核心目標是能夠無限次提交指紋圖像,直到出現匹配。不過,要執行這種攻擊,攻擊者首先得能實際接觸到目標設備。

此外,攻擊者還需掌握指紋數據庫和包含微控制器板和自動點擊器的裝置,從而劫持指紋傳感器發送的數據,實現這一15美元的低成本攻擊。

通過名為CAMF的漏洞,攻擊者可以無效化指紋數據的校驗和,增加系統的容錯能力,達到無限次嘗試指紋匹配的目的。

另一方面,MAL漏洞則利用邊信道推斷目標設備上指紋圖像的匹配,即便在多次重復嘗試登錄后手機處于鎖定模式。

研究人員解釋稱:“盡管Keyguard會進一步檢查手機是否處于鎖定模式來禁止解鎖,但TEE已經得出了認證結果。”

“由于一旦樣本匹配就會立即返回認證成功的結果,攻擊者就可以利用邊信道攻擊從響應時間和獲取圖像數量等行為推斷出該結果。”

研究人員在實驗環境中針對蘋果、華為、一加、OPPO、三星、小米和vivo的十款智能手機測試了BrutePrint攻擊方法,在Android和鴻蒙上實現了無限次指紋匹配嘗試,iOS設備上則可以額外增加10次指紋匹配嘗試機會。

此前,有學者詳細描述了一種混合邊信道攻擊方法,該方法利用現代片上系統(SoC)和GPU的“執行速度(也就是頻率)、能耗和溫度之間的三方權衡”,對Chrome 108和Safari 16.2瀏覽器執行“基于瀏覽器的像素竊取和歷史嗅探攻擊”。

該攻擊名為Hot Pixels,利用上述行為進行網站指紋攻擊,并使用JavaScript代碼獲取用戶的瀏覽歷史。

這是通過設計計算量大的SVG濾鏡來實現的,該濾鏡通過測量渲染時間來泄漏像素顏色并悄悄獲取信息,準確率高達94%。

蘋果、谷歌、AMD、英特爾、英偉達和高通公司都已經承認了這些問題。研究人員還建議“禁止對iframe和超鏈接應用SVG濾鏡”,防止傳感器數據非特權訪問。

在BrutePrint和Hot Pixels公開之前,谷歌還在英特爾的信任域擴展(Trust Domain Extensions:TDX)技術中發現了10個安全缺陷,這些缺陷可能導致任意代碼執行、拒絕服務和完整性喪失。

與此相關的是,英特爾CPU還容易遭到一種邊信道攻擊,這種攻擊利用在瞬態執行期間改變EFLAGS寄存器所引起的執行時間變化來解碼數據而不依賴于高速緩存。

安全內參

安全內參

D1Net

D1Net

安全圈

安全圈

信息安全與通信保密雜志社

信息安全與通信保密雜志社

安全牛

安全牛

關鍵基礎設施安全應急響應中心

關鍵基礎設施安全應急響應中心

黑白之道

黑白之道

公安部網安局

公安部網安局

安全內參

安全內參

黑白之道

黑白之道

CNCERT國家工程研究中心

CNCERT國家工程研究中心

FreeBuf

FreeBuf