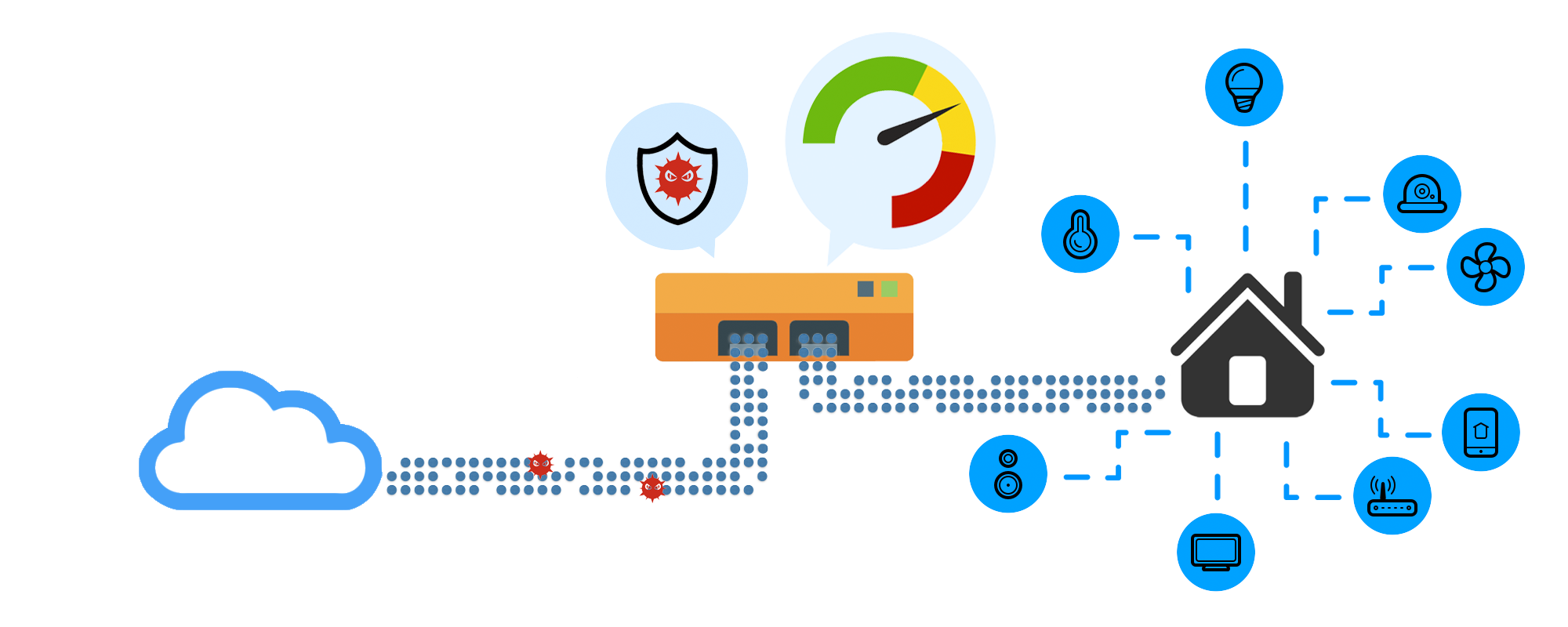

近日,華碩針對多種路由器型號的漏洞,發布了安全固件更新,并敦促客戶立即更新設備或限制WAN訪問,以保證其設備安全。

華碩方面表示,新發布的固件中包含九個安全漏洞的修復程序,包括高漏洞和關鍵漏洞。其中最嚴重的漏洞是CVE-2022-26376和CVE-2018-1160。華碩路由器的Asuswrt固件存在嚴重的內存損壞缺陷,這可能會讓攻擊者觸發拒絕服務狀態或獲得代碼執行。

另一個關鍵補丁是針對一個近五年的CVE-2018-1160漏洞,該漏洞是由一個越界寫入Netatalk漏洞引起的,該漏洞也可以被利用來在未打補丁的設備上獲得任意代碼執行。

華碩在其發布的安全資訊中警告稱,如果用戶不安裝這個新固件版本,那么最好禁用從WAN端訪問的服務,以避免潛在的入侵風險。這些服務包括廣域網的遠程訪問、端口轉發、DDNS、VPN服務器、DMZ、端口觸發。

華碩方面強烈建議用戶定期審核設備和安全程序,這能夠更好的確保設備安全。受影響的設備包括以下型號:GT6、GT-AXE16000、GT-AX11000 PRO、GT-AX6000、GT-AX11000、GS-AX5400、GS-AX3000、XT9、XT8、XT8 V2、RT-AX86U PRO、RT-AX86U、RT-AX86S、RT-AX82U、RT-AX58U、RT-AX3000、TUF-AX6000和TUF-AX5400。

華碩方面敦促客戶立即打補丁

華碩警告路由器受到影響的用戶盡快將固件更新到最新版本,可以通過支持網站、產品頁面或資訊中提供的鏈接獲得最新固件的下載鏈接。

此外,華碩方面還建議用戶為無線網絡和路由器管理頁面創建至少八個字符(大寫字母、數字和符號的組合)的不同密碼,并避免對多個設備或服務使用相同的密碼。支持網站還提供了更新固件到最新版本的詳細信息,以及為保障路由器安全,用戶可以采取的安全措施。

華碩的這次安全警告應該引起重視,因為該公司的產品之前曾被僵尸網絡攻擊過。

例如,在2022年3月,華碩方面稱遭遇了Cyclops Blink惡意軟件攻擊,并利用它們遠程訪問受感染的網絡。

2022年2月,美國和英國網絡安全機構的聯合安全顧問一同打擊了Cyclops Blink僵尸網絡與俄羅斯軍方的Sandworm威脅組織,以阻止其進行網絡攻擊活動。

安全圈

安全圈

嘶吼專業版

嘶吼專業版

D1Net

D1Net

關鍵基礎設施安全應急響應中心

關鍵基礎設施安全應急響應中心

全球網絡安全資訊

全球網絡安全資訊

安全圈

安全圈

安全圈

安全圈

D1Net

D1Net

安全內參

安全內參

GoUpSec

GoUpSec

GoUpSec

GoUpSec

虹科網絡安全

虹科網絡安全