據報道,遠程桌面連接對黑客的吸引力非常之大,來自各種 IP 地址的公開連接平均每天超過 37,000 次。

在此階段,攻擊是自動化的。但是一旦獲得正確的訪問憑據,黑客就會開始手動搜索重要或敏感文件。

黑客蜂擁而至 RDP

使用可從公共 Web 訪問的 RDP(即“遠程桌面協議”)連接的高交互蜜罐進行的實驗表明,攻擊者每天的工作時間與上班時間非常相似。

在三個月的時間里,總部位于美國和加拿大的威脅搜尋和響應公司GoSecure的研究人員記錄了近 350 萬次對其 RDP 蜜罐系統的登錄嘗試。

GoSecure 的網絡安全研究員 Andreanne Bergeron 在加拿大蒙特利爾舉行的 NorthSec 網絡安全會議上解釋說,蜜罐與一個研究項目有關,該項目旨在了解可以轉化為預防建議的攻擊者策略。

該蜜罐已經斷斷續續運行了三年多,并穩定運行了一年多,但為演示文稿收集的數據僅代表 2022 年 7 月 1 日至 9 月 30 日之間的三個月。

在此期間,蜜罐被 1,500 多個 IP 地址命中 3,427,611 次。然而,全年的攻擊次數達到了 1300 萬次登錄嘗試。

為了刺激攻擊者的胃口,研究人員將該系統命名為似乎是銀行網絡的一部分。

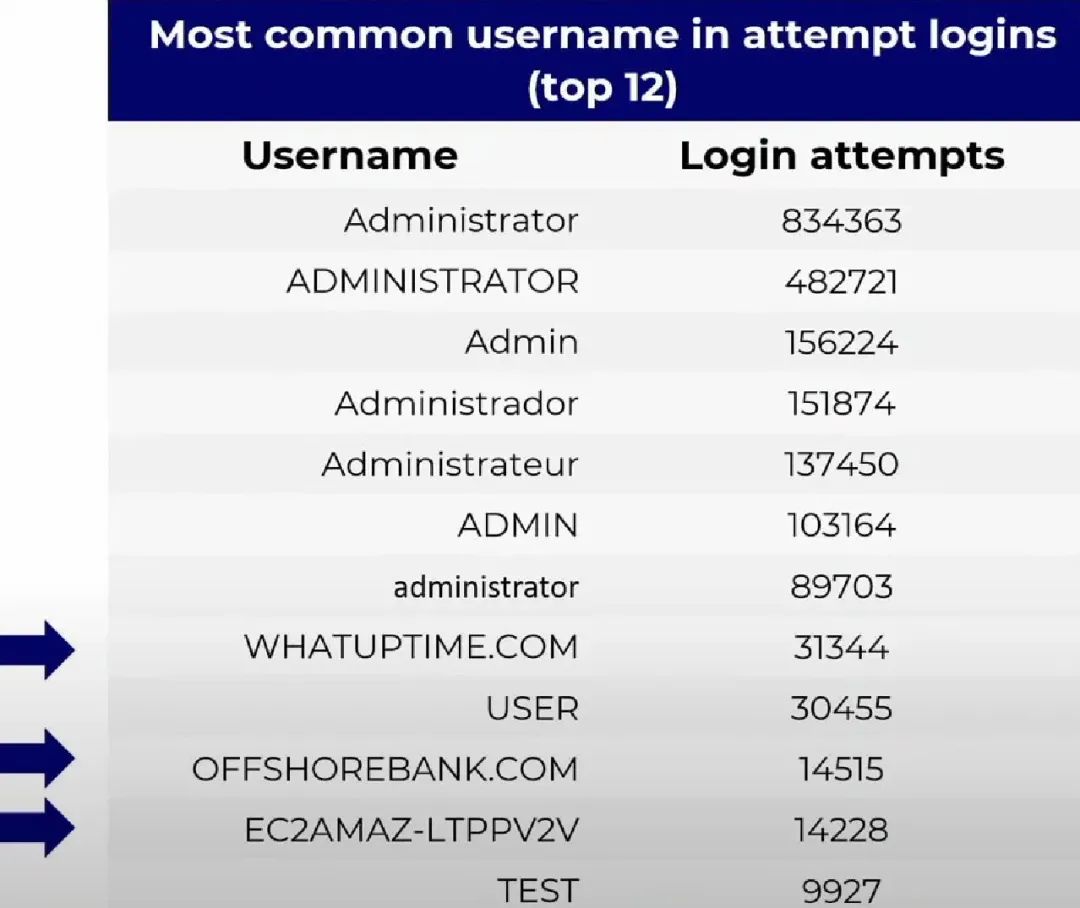

正如預期的那樣,妥協嘗試依賴于基于多個詞典的暴力攻擊,最常見的用戶名是“Administrator”及其變體(例如短版本、不同的語言或字母大小寫)。

但是,在大約 60,000 個案例中,攻擊者在嘗試找到正確的登錄名之前進行了一些偵察,并運行了一些明顯不在下面集合中的用戶名。

Bergeron 解釋說,上圖中的三個奇怪的用戶名與蜜罐系統有關(RDP 證書和主機的名稱,以及托管提供商的名稱)。

在前 12 個嘗試過的登錄名中存在此數據表明,至少有一些黑客沒有盲目地測試登錄的憑據對,而是首先收集了有關受害者的信息。

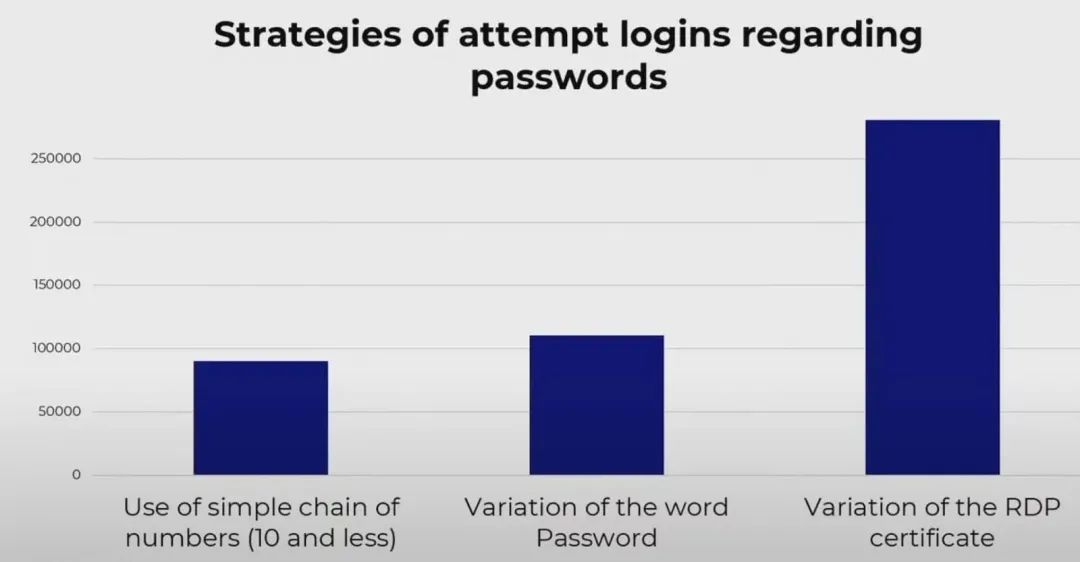

Bergeron 告訴我們,系統收集了密碼的哈希值,研究人員能夠恢復較弱的密碼。結果表明,最常見的策略是使用 RDP 證書的變體,其次是“密碼”一詞的變體和最多十位數字的簡單字符串。

將這些統計數據與攻擊 IP 地址相關聯時,一個有趣的發現是 RDP 證書名稱專門用于來自中國和俄羅斯的 IP 的登錄嘗試。

然而,這并不一定意味著攻擊者來自兩國,而是他們使用了兩個地區的基礎設施。

另一個觀察結果是,許多攻擊者 (15%) 將數千個密碼與五個用戶名組合在一起。

一個正常的工作日

當黑客開始窺探系統內部以獲取有價值的數據時,經過最初的暴力破解階段后,人為參與攻擊變得更加明顯。

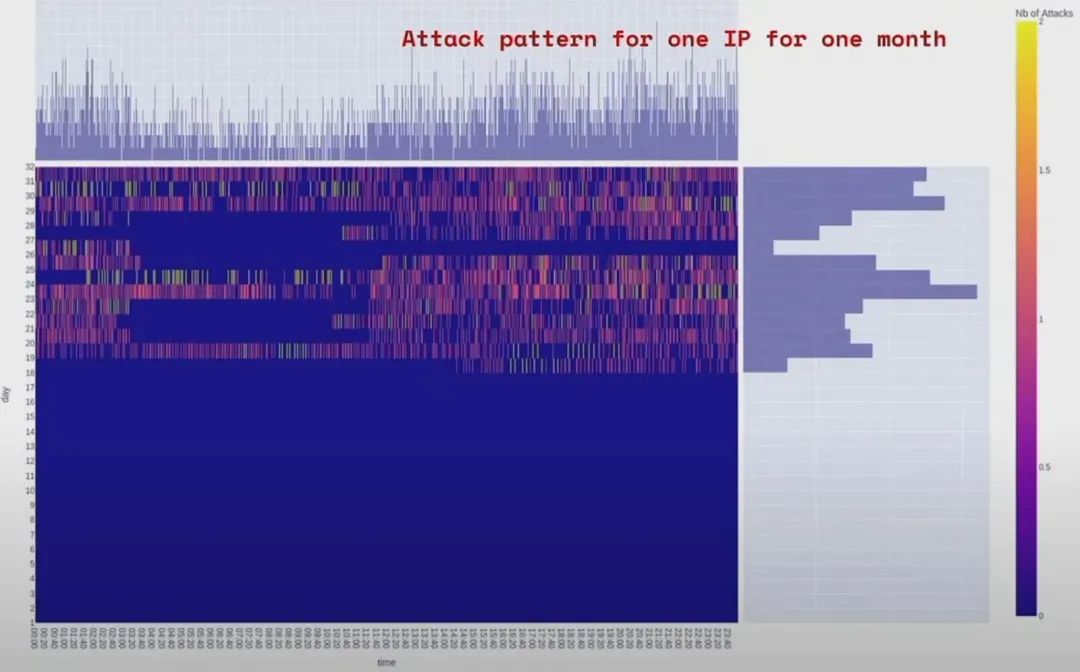

Bergeron 進一步挖掘數據,為針對蜜罐的 IP 地址創建了一個熱圖,并注意到該活動形成了一種日常模式,其中有停頓,表明黑客正在休息。

許多活動塊跨越 4 小時,最多可達 8 小時,盡管有些會議長達 13 小時。這表明人為干預,至少是為了發動攻擊,并且似乎遵循某種時間表。

更重要的是,暴力破解活動在周末停止,這可能表明攻擊者將黑客活動視為一項正常工作。

值得注意的是,一旦腳本被適當調整,這些都是自動登錄嘗試,不需要人工監控。

在一個例子中,Bergeron 注意到攻擊之間有八小時的間隔,并推斷這可能表明攻擊者輪班工作。

在針對目標 (14%) 定制的攻擊中以及在每次登錄嘗試之間增加延遲以模仿真人活動時,也可以看到人性化和復雜程度。

當黑客開始窺探系統內部以獲取有價值的數據時,經過最初的暴力破解階段后,人為參與攻擊變得更加明顯。

盡管研究人員使用“admin/admin”憑證對降低了蜜罐的登錄難度,但 Bergeron 告訴 BleepingComputer,只有 25% 的黑客開始探索機器以查找重要文件。

Bergeron 還表示,蜜罐是空的,這可能就是為什么只有四分之一的攻擊者徘徊在搜索數據上的原因。然而,研究的下一步將是用虛假的公司文件填充服務器,并監控攻擊者的行動和行動。

為了記錄和存儲攻擊數據,包括對手 RDP 會話的實時視頻源,該研究使用了PyRDP ,這是 GoSecure網絡安全研究總監兼 NorthSec 會議主席Olivier Bilodeau開發的開源攔截工具。

Andreanne Bergeron今年在 NorthSec 的演講題為“人與機器:針對遠程桌面協議的自動攻擊中的人機交互水平”。NorthSec 的 YouTube 頻道上提供了會議兩個階段的所有演講。

黑白之道

黑白之道

D1Net

D1Net

安全牛

安全牛

GoUpSec

GoUpSec

安全圈

安全圈

安全牛

安全牛

安全圈

安全圈

數世咨詢

數世咨詢

看雪學苑

看雪學苑

看雪學苑

看雪學苑

聚銘網絡

聚銘網絡

系統安全運維

系統安全運維