游戲玩家注意!AT&T檢測到一種隱蔽的遠程訪問木馬

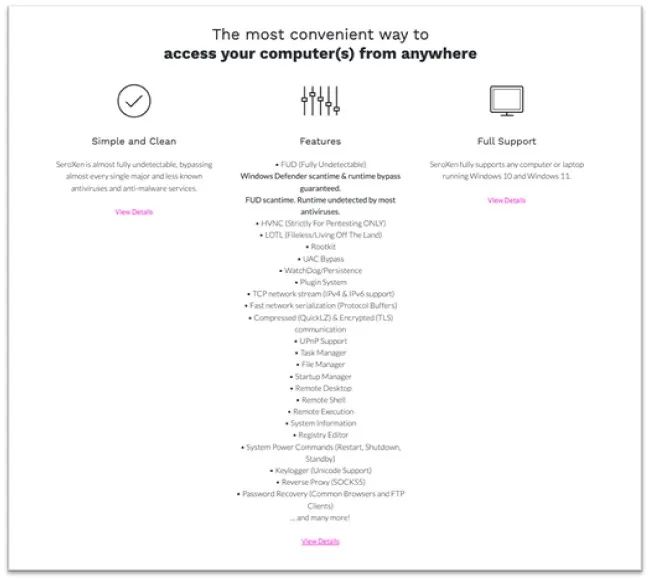

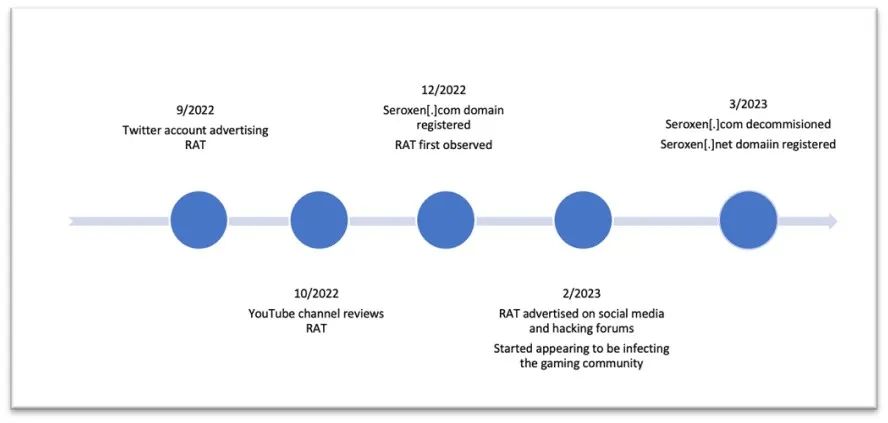

近期,一種名為“SeroXen”的隱蔽遠程訪問木馬(RAT)因其低檢測率和強大的功能而受到黑客的青睞。據AT&T(美國電信巨頭)報告,該惡意軟件以Windows 10及11的合法遠程訪問工具的名義售賣,每月訂閱費30美元或單次支付60美元購買終身許可證。

雖然它表面上營銷為合法程序,但Flare Systems的網絡情報平臺顯示,SeroXen在黑客論壇上實際宣傳為遠程訪問木馬,聲稱能夠在不被發現的情況下訪問計算機。該遠程訪問程序的低成本及易獲取性使其很容易被濫用,AT&T自SeroXen面世以來已經觀察到數百個樣本,并且最近活動有所增加。SeroXen主要通過流行游戲如《堡壘之夜》和《使命召喚:戰區》等的作弊方式傳播,目前大多數受害者都是游戲社區的成員。但隨著該工具的普及,攻擊范圍擴大到大型公司和組織可能只是時間問題。

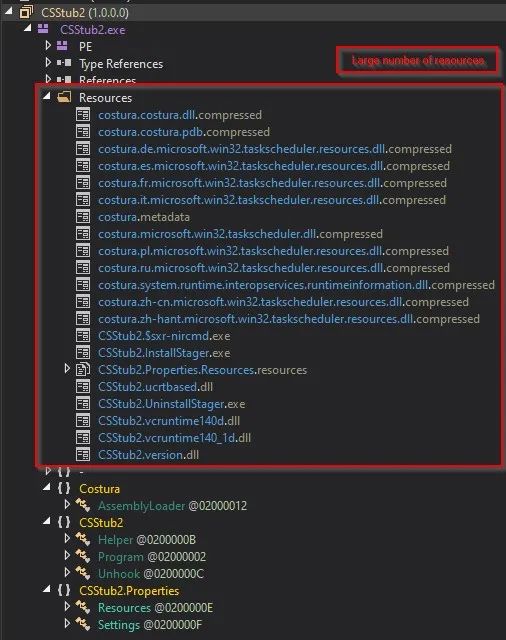

AT&T在分析后發現,SeroXen的開發基于各種開源項目,包括Quasar RAT、r77-rootkit和NirCmd命令行工具。Quasar RAT是一個免費發布在GitHub上的開源遠程管理工具,最初發布于2014年。它的最新版本1.41具有反向代理、遠程Shell、遠程桌面、TLS通信和文件管理系統。r77-rootkit是一個開源rootkit,主要功能為無文件持久性、子進程掛鉤、惡意軟件嵌入、內存進程注入和免殺等。NirCmd則是一個免費的實用程序,可以從命令行執行簡單的Windows系統和外圍設備管理任務。

AT&T在報告中評論道:“SeroXen的開發者找到了一種強大的組合,利用免費資源開發了一種難以在靜態和動態分析中檢測到的RAT。”

根據AT&T的分析,黑客通常是通過釣魚郵件或Discord頻道推送SeroXen進行攻擊,分發的是包含嚴重混淆的批處理文件的ZIP存檔。一旦受害者啟動遠程訪問惡意軟件,它就會與C&C服務器建立通信,并等待攻擊者發出的命令。

該RAT非常難以檢測,SeroXen唯一創建的文件是msconfig.exe,但是這個文件會被放在一個看起來合法的文件夾中,在注入到正在運行的進程后運行惡意軟件并刪除自身。由于該惡意軟件是無文件的且僅在內存中執行,可能會導致一些殺毒軟件無法檢測到它。除此之外,它還具有一些其他功能,例如能夠識別虛擬化環境,一旦它檢測到自己是在虛擬機或其他沙箱中運行,就將中止執行,從而延遲威脅分析。

鑒于其造成的影響在將來很可能會擴大,AT&T的Alien Labs團隊表示其將繼續監控SeroXen樣本和基礎設施的威脅態勢。報告鏈接:https://cybersecurity.att.com/blogs/labs-research/seroxen-rat-for-sale