端點安全面臨的十大挑戰

根據Cybersecurity Insider的端點風險調查,60%的企業的端點設備可視范圍不超過75%,只有58%的企業能夠識別所有脆弱端點設備。只有24%的企業可以在攻擊或漏洞利用后的40小時內識別其網絡上的受攻擊或易受攻擊資產。

面對端點安全態勢的不斷惡化,經濟低迷時期的企業網絡安全預算卻不斷消減,這迫使企業安全主管們將重點轉移到如何提高網絡安全投資的有效性。

波士頓咨詢集團(BCG)在最近的文章指出:隨著預算越來越緊,網絡安全必須變得更聰明,CISO們將被迫轉向投入產出比更高的安全方案,例如增加安全意識培訓,改進流程和企業文化,整合安全工具和方案,而不是盲目不擴大預算。

端點安全整合需求強勁

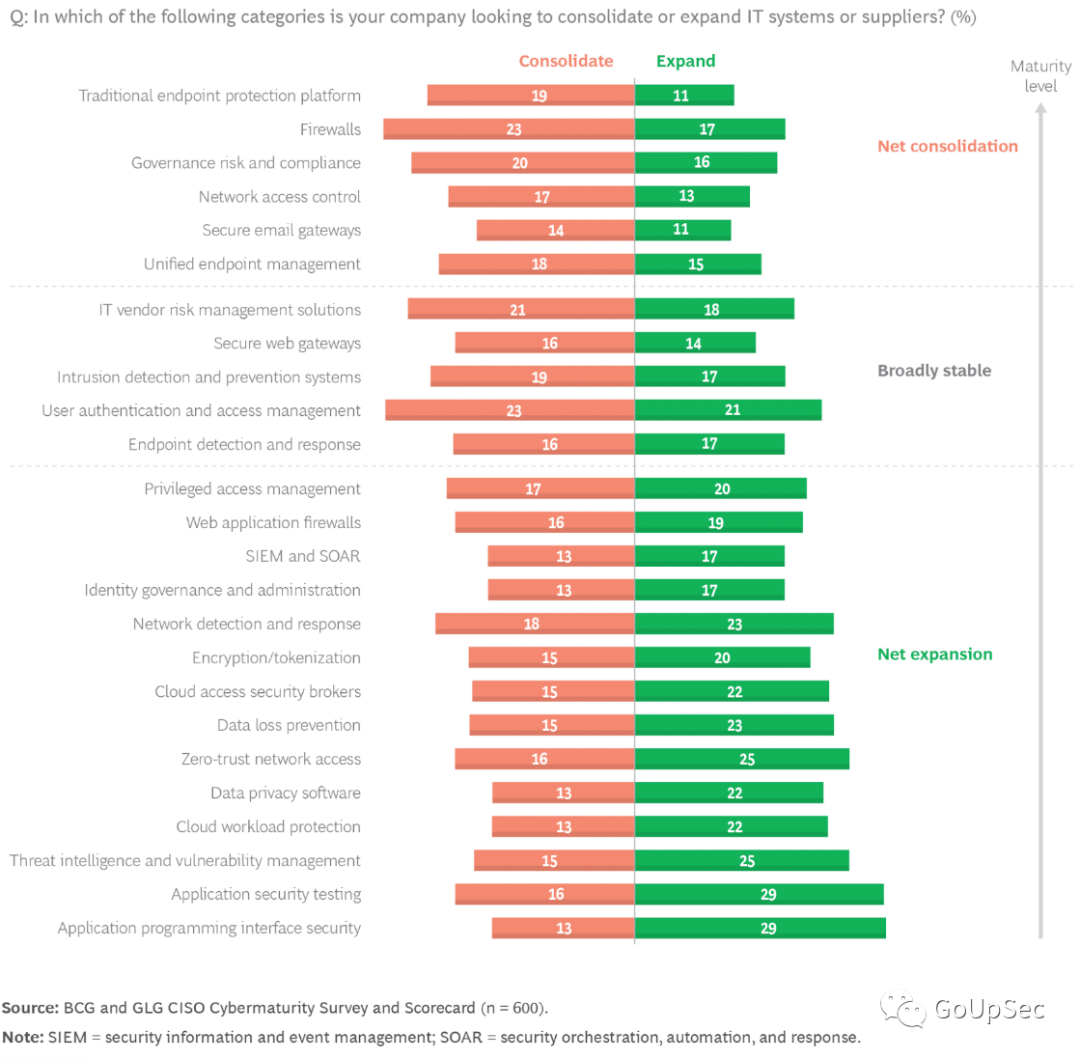

根據BCG的2023年全球CISO調查(下圖),端點安全是CISO整合策略(需求)占比最高的選項:

BCG的研究發現,防火墻、用戶身份驗證和訪問管理以及端點保護平臺是CISO尋求整合支出的最常見領域之一。波士頓咨詢集團預計,傳統的端點保護平臺和統一端點管理將成為網絡安全行業中最重要的整合領域之一。

BCG的報告還指出,78%的領先公司會定期衡量其網絡安全運營改進的投資回報率。整合是一個重中之重。簡而言之,端點安全平臺要想保留自己的預算,就必須提供更大的彈性——即面對裁員和預算緊縮也不會犧牲企業安全防御能力。

十大端點安全挑戰

整合已經成為所有企業端點安全管理的重中之重。BCG的研究表明,CISO面臨著整合其端點保護平臺的巨大壓力,紛紛轉向端點保護平臺(EPP)、端點檢測和響應(EDR)以及擴展檢測和響應(XDR)的領先提供商,以獲得更多互補技術或快速進行內部開發。

在整合的大趨勢背后,企業端點安全管理正面臨十大挑戰如下:

1.沒有足夠的實時遙測數據識別入侵和泄露行為

來自端點的實時遙測數據可以識別正在進行的攻擊行為,是端點安全管理成敗的關鍵所在,對于識別每個端點的硬件和軟件配置以及其他安全信息(文件、進程、注冊表、網絡連接和設備數據)也非常重要。

CrowdStrike、ThreatConnect、Deep Instinct和Orca Security等廠商使用實時遙測數據來計算攻擊指標(IOA)和入侵指標(IOC)。IOA專注于檢測攻擊者的意圖并確定其目標,而非攻擊中使用何種惡意軟件或如何利用漏洞。入侵指標(IOC)是IOA的補充,可用于網絡攻擊取證。CrowdStrike是首個推出人工智能驅動的IOA的公司。

2.端點配置過度、代理過多

端點安裝多個端點代理(有時超過十幾個)是很常見的。通常,新任CISO上任的第一件事往往就是安裝自己喜歡的端點系統。端點代理過多往往會導致內存沖突、故障和性能消耗。Absolute的2023年網絡安全彈性指數發現,企業端點設備平均安裝了超過11個安全應用程序,平均有2.5個應用程序用于端點管理,其次是防病毒/反惡意軟件(2.1個應用程序)和加密(1.6個應用程序)。

端點過載已經成為常見問題,尤其是在引入新的安全團隊和主管的時候。

3.傳統補丁管理效率低下

CISO們表示,他們的團隊已經捉襟見肘,以確保網絡、系統和虛擬員工的安全。在需要安裝補丁之前,它們通常會用完時間。

調查顯示,71%的IT和安全人士認為補丁管理過于復雜和耗時,53%的受訪者表示大部分時間都用于管理和確定關鍵漏洞的優先級。

一些網絡安全供應商已經開始嘗試采用人工智能(AI)和機器學習(ML)技術提高補丁管理的效率。

Ivanti的《2023年安全準備狀況報告》發現,61%的情況下,只有當發生外部事件、入侵嘗試或數據泄露后企業才會重新啟動補丁管理工作。

4.使BYOD資產配置保持最新且合規

安全團隊通常無法訪問BYOD端點,因此IT部門對員工設備的策略有時過于寬松。端點保護平臺需要簡化和自動化配置和部署企業和BYOD端點設備的工作流程。

目前可以大規模做到這一點并向企業提供解決方案的領先端點平臺包括CrowdStrike Falcon、Ivanti Neurons和Microsoft Defender for Endpoint等,這些平臺能夠將來自電子郵件、端點、身份和應用程序的威脅數據關聯起來。

5.實施有針對性的UEM策略,以阻止針對高級管理人員的移動設備攻擊

釣鯨攻擊是網絡攻擊的最新形式,已經有數千名企業高管中招。Ivanti的《2023年安全防御狀態報告》發現,高管成為網絡釣魚受害者的可能性是員工的四倍。近三分之一的首席執行官和高級管理層通過點擊鏈接或匯款成為網絡釣魚詐騙的受害者。

采用統一端點管理(UEM)平臺對于保護每臺移動設備至關重要。高級UEM平臺可以自動執行配置管理并確保企業合規性,從而降低違規風險。

6.擁有管理員訪問權限的人員太多

對于管理員權限的泛濫,CISO需要從源頭開始審核,識別擁有Active Directory,身份和訪問管理(IAM)和特權訪問管理(PAM)系統中定義的管理員權限的前員工,承包商和供應商。應審核和跟蹤所有與身份相關的活動,以縮小信任差距并減少內部攻擊威脅。此外還必須消除不必要的訪問權限,例如過期帳戶的訪問權限。

7.多身份端點需要更有效的密鑰和數字證書管理

由于端點承載的身份越來越多,同時保護每個身份和端點成為一項挑戰。

因此,企業需要更加關注密鑰和數字證書管理。數字身份通過SSL、SSH密鑰、代碼簽名證書、TLS或身份驗證令牌分配。網絡攻擊者經常以SSH密鑰為目標,繞過代碼簽名證書或破壞SSL和TLS證書。

8.端點系統脆弱,發送太多誤報,需要數小時才能修復

CISO們指出,這是最具挑戰性的問題——端點在重新配置后無法自行重置,或者更糟糕的是,需要手動解決,這意味著需要大量資源來管理。

將舊端點系統替換為自我修復端點有助于減少軟件代理蔓延。自我修復端點能夠自行關閉并驗證其核心組件,還能執行修補程序版本控制,重置為優化配置,無需人工干預。

9.端點工具相互獨立,難以獲取360度的威脅視圖

跨獨立工具的規范化報告非常困難,耗時且成本高昂。SOC團隊需要跨端點和標識手動關聯威脅,且無法在一個屏幕上查看所有活動,因為不同端點工具使用不同的警報、數據結構、報告格式和變量。

10.利用多因素驗證(MFA)和無密碼技術縮小端點安全差距

為了讓大多數公司員工支持MFA,CISO和安全團隊應首先將MFA設計到工作流中,并盡量減少其對用戶體驗的影響。團隊還需要了解最新的無密碼技術,后者能減少對MFA的需求,提供簡化的用戶體驗。