臭名昭著的勒索軟件集團LockBit聲稱目前已經在暗網網站上傳播了印尼伊斯蘭教銀行客戶和雇員的1.5TB數據。數以百萬計的客戶的身份數據被LockBit團伙泄露了。由于該團伙沒有及時收到要求的贖金,導致了這樣的結果。

在過去的幾年里,印度尼西亞的公司和政府機構已經發生了很多次數據泄露事件。一位網絡安全專家認為這是該國金融機構最大的違規事件之一。

在此次針對印度尼西亞伊斯蘭銀行的網絡攻擊中,勒索軟件集團要求其終止所有服務。該公司的管理層對他們的客戶和合作伙伴撒謊說,停工是他們正在進行的技術工作升級。

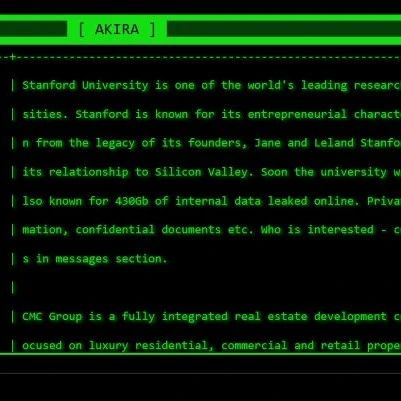

早些時候,有報道稱LockBit 3.0正在以很低的價格向一個名為@darktracer_int的Twitter賬戶上發布的暗網網址中分發1.5TB的銀行數據。

CNN印度尼西亞報道,攻擊者在此次事件中竊取了印尼銀行員工的非關鍵數據。然后他們用勒索軟件感染了該銀行網絡中的幾十個系統,然后向銀行進行勒索錢財。

據該銀行稱,正如路透社之前報道的那樣,該事件并沒有對銀行的公共服務造成影響。

通信部門的負責人告訴當地媒體,我們知道上個月有一個使用勒索軟件的黑客對我們進行了網絡攻擊。這是一種赤裸裸的犯罪。

在銀行5月15日遭受網絡攻擊后,由于銀行受到了勒索軟件的威脅,該攻擊組織可以獲得以下數據:

在包含個人信息的九個數據庫中可以找到超過1500萬條個人記錄。這其中包含客戶服務和員工服務的信息。

用戶的姓名、電話號碼、地址、賬戶數據、交易細節等都會被攻擊者獲取到。

在周三發布的一份聲明中,印度尼西亞中央銀行表示,它相信該國的支付系統對任何交易來說都是安全可靠的。

此外,當局還表示,他們將繼續確保支付服務提供商未來仍會滿足所有監管要求。BSI的支付系統(在印度尼西亞銀行的監督下)也已恢復正常。

該勒索軟件集團在5月8日和5月13日之間與銀行代表溝通的信息也已公布。攻擊者要求銀行支付1000萬美元來恢復被盜數據,并取回數據。在向LockBit談判到支付2000萬美元后,該攻擊集團就消失得無影無蹤了。

本月早些時候有報道稱,LockBit勒索軟件集團發了一條推特,宣布談判結束,印尼伊斯蘭銀行中所有被盜數據現在都在黑市上進行公開發售。

在被拿下一個月后,銀行還沒有能夠恢復其系統的功能。由于用戶發現自己的數據被泄露,然后到法院進行起訴,現在正在提起集體起訴。

盡管銀行沒有說明哪個勒索軟件團伙應該對此次攻擊負責,但Conti發布了一系列文件,聲稱這些文件是今天從印尼銀行的網絡中竊取的,他們聲稱這有助于向公眾展示這次攻擊的真相。

該勒索軟件團伙聲稱,如果銀行不向他們支付贖金,13.88GB的敏感信息就會暴露在公眾面前。

截至今天早些時候,當媒體聯系到印度尼西亞銀行的代表時,他沒有做任何評論。記住,這種類型的勒索軟件即服務(RaaS)與俄羅斯網絡犯罪團伙Wizard Spider有關,該團伙還使用了其他臭名昭著的惡意軟件,如Ryuk、TrickBot和BazarLoader。

一旦感染了BazarLoader或TrickBot惡意軟件的企業工作站就會被這些攻擊者攻破,然后勒索軟件攻擊者就會利用命令和控制系統對被攻擊的計算機進行遠程控制。一旦Conti運營商獲得了對受害者內部網絡的訪問權,他們將破壞散布在受害者網絡中的其他設備。并且傳播其他惡意軟件。

除了愛爾蘭衛生部(DoH)和衛生服務執行局(HSE)之外,Conti還攻擊了向政府出售服務的營銷商RR Donnelly(RRD)。

聯邦調查局最近還添加了一項警告,稱由于Conti攻擊活動頻率的增加,Conti勒索軟件攻擊的數量也有所增加。

安全內參

安全內參

RacentYY

RacentYY

嘶吼專業版

嘶吼專業版

安全牛

安全牛

GoUpSec

GoUpSec

D1Net

D1Net

一顆小胡椒

一顆小胡椒

中國信通院CAICT

中國信通院CAICT

上官雨寶

上官雨寶

007bug

007bug

尚思卓越

尚思卓越