0x01 開門見山

首先回顧一下《微信綁定手機號數據庫被脫庫事件》,我也是第一時間得知了這個消息,然后跟蹤了整件事情的經過。下面是這起事件的相關截圖以及近日流出的一萬條數據樣本:

個人認為這件事也沒什么,還不如關注一下之前45億快遞數據查詢渠道疑似在近日復活的消息。

消息是這么傳的,真假尚未確定,因為筆者不會冒著查詢個人信息意味著賬號和個人信息綁定的風險去測試是否為真,但是可以知道的是之前的查詢渠道叫“星鏈”,現在叫做星盾。

為什么要提起這兩件事情,因為我要寫的微信小程序抓包教程與第一個事件是有關聯的,也可以說是受“旁擊側敲”的啟發。從事件發生起,某圈子就迅速流行起了“如何獲得某一微信賬號的wxid”的問題,并且也有人迅速的給出了思路,方法也很簡單,我這里簡單復現一遍:

特別說明:本次的思路僅限iOS系統(蘋果系統)

1. 蘋果應用商店安裝“Stream”軟件:

2. 配置代理,安裝證書。內置教程,此處省略。

3. 開始抓包。(為了方便我用iPad測試)

4. 群里找一個目標,點頭像,右上角投訴。

任意選一個投訴理由,注意,不是真的投訴,只要獲取加載的數據包即可。最后一步的時候不用提交,返回工具頁面,點擊上傳流量查看數據包。

選擇“按域名”查看數據。 一般舉報功能都是請求weixin110這個子域。

選擇紅框中的POST請求,exposeh5cgi為標識符。

選擇“請求”模塊,查看請求的數據包。

然后下滑點擊查看請求主體。

箭頭處的realChatUser就是“被投訴用戶”的wxid了。獲得wxid后意味著即使在不知道對方微信名的情況下,也能反查到該用戶的手機號碼。

這也就是我今天要分享的抓包思路,同理,微信小程序也是可以的。我應該不是第一個知道的,但是在真正實戰的時候還需要注意一些細節,我等會文章結尾再講。因為可能有人要反駁我了,微信小程序抓包的思路不是很多嗎?確實,你說得對,毫不夸張的說,你懂的思路我都懂,但是問題在于很多思路都容易失效,在這里我列出一些基本思路。

第一種:使用Burpsuite配合模擬器抓包

眾所周知,Burpsuite是滲透測試必備的抓包工具,對于微信小程序抓包應該也是得心應手的,可以通過在模擬器配置證書進行抓包。

起初這個思路人人皆知,但是后來微信修改了規則,方法已經失效了,并且前幾個月有消息說微信好像禁止在模擬器登錄,檢測會警告封號處理,消息是否真實仍未證實。當然了,比較專業的同學可以安裝類似于“Xposed框架”使得模擬器變得更強大,或者說能夠繞過微信檢測機制?

第二種:使用Fiddler配合微信PC端抓包

Fiddler也是一個強大的抓包工具,或者說是數據包分析工具,可以調試你電腦中的HTTP流量。

有些Burpsuite不能做的事情,它可以,我個人用得比較少。Fiddler不管是對于微信PC端還是模擬器都適用,不過這個思路好像從去年的11月左右就已經失效,具體沒有證實。

第三種:使用Charles配合微信PC端抓包

根據官網的介紹,Charles是一款HTTP代理兼HTTP監視器工具,主要適用于Web瀏覽器。

Charles俗稱“花瓶”,應該說是安全圈里一個“后來居上”的抓包工具吧,平時筆者也用得多,因為這款工具能夠抓到某些“特殊”的數據包,比如JavaScript觸發的數據包?我也不知道怎么形容。

需要補充一下,以上三種思路也可以配合在蘋果手機設置“網絡代理”,實現用“電腦工具”抓取手機的數據包,具體來說也能實現抓取“微信小程序”或“手機QQ”的一些數據包。這個思路是筆者親測過的,但是目前是否仍有效就不清楚了。

第四種:使用Httpcanary配合安卓端抓包

除了以上三(四)種思路,應該還有安卓系統使用 HttpCanary (小黃鳥) 抓取數據包的思路。

小黃鳥算得上是安卓系統最強大的抓包工具了,至少我認為地位如同安卓早期破解圈中的“幸運破??解??器??”,不過人家靠的不是“運氣”,而是“實力”。比如能夠修改數據包中的數據實現“破解軟件的VIP限制”或“無限簽到”。

該思路同樣也能配合安卓模擬器進行抓包,筆者親測有效,目前是否依然有效也不清楚。對于能否抓取安卓系統微信小程序的數據沒有經過實驗。文章中所提到的安卓系統和安卓模擬器需要區分一下。

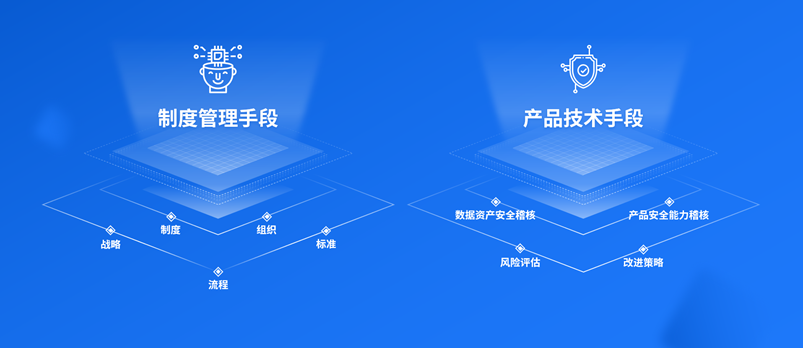

其實抓取微信小程序數據包的思路大同小異,微信小程序大多數都是內嵌網站,部分開發者以為有微信這個“保護傘”就萬事大吉,實際上保證足夠安全還需“自掃門前雪。” 不管是企業還是國內高校,正因為小程序的安全容易被忽視,所以在滲透測試中,小程序往往成為了一個重要的被攻擊目標。

0x02 言歸正傳

言歸正傳,補充一些前文提到的細節。用“Stream”抓取微信小程序的數據包時,經過測試,開啟抓包之后,打開部分小程序時會卡在加載頁面,這時候關閉抓包,重新打開小程序,等頁面加載完成后再開啟抓包即可。

下面用“肯德基”微信小程序來實戰測試:

這時候藤椒風味勁爆大雞米花就一覽無余了,不對,應該是肯德基的CRM客戶系統。

一份神秘代碼,幫我破解一下可以嗎?

????????????????????????????????????????????????????????? ??????????????????????????????????????? ?????????????????????????????????????????????????????????

安全內參

安全內參

信息安全與通信保密雜志社

信息安全與通信保密雜志社

看雪學苑

看雪學苑

系統安全運維

系統安全運維

安全牛

安全牛

FreeBuf

FreeBuf

安全圈

安全圈

系統安全運維

系統安全運維

看雪學苑

看雪學苑

黑客技術和網絡安全

黑客技術和網絡安全

聚銘網絡

聚銘網絡

天億網絡安全

天億網絡安全