領先的電氣化和自動化技術提供商瑞士跨國公司 ABB 遭受了 Black Basta 勒索軟件攻擊,據報道影響了業務運營。

ABB 總部位于瑞士蘇黎世,擁有約 105,000 名員工,2022 年的收入為 294 億美元。作為其服務的一部分,該公司為制造和能源供應商開發工業控制系統 (ICS) 和 SCADA 系統。

該公司與 廣泛的客戶 和地方政府合作,包括沃爾沃、日立、DS Smith、納什維爾市和薩拉戈薩市。

“ABB 在美國經營著 40 多個工程、制造、研究和服務設施,這些設施在服務于各種聯邦機構方面有著良好的記錄,包括美國陸軍工程兵團等國防部,以及各部門等聯邦文職機構內政部、交通部、能源部、美國海岸警衛隊以及美國郵政總局,” ABB 網站上寫道。

5 月 7 日,該公司成為 Black Basta 勒索軟件團伙發起的網絡攻擊的受害者,該團伙于 2022 年 4 月浮出水面。

BleepingComputer 從多名員工處獲悉,勒索軟件攻擊影響了公司的 Windows Active Directory,影響了數百臺設備。

為了應對此次攻擊,ABB 終止了與其客戶的 VPN 連接,以防止勒索軟件傳播到其他網絡。

BleepingComputer 從熟悉情況并要求保持匿名的消息來源獨立證實了這次攻擊。

據報道,這次襲擊擾亂了公司的運營,推遲了項目并影響了工廠。

在首先拒絕對網絡攻擊發表評論后,ABB 在本文發表后向我們發送了以下聲明。

“ABB 最近發現了一起直接影響某些地點和系統的 IT 安全事件,”給 BleepingComputer 的一份聲明說。

“為了解決這種情況,ABB 已經采取并將繼續采取措施來控制事件。此類控制措施已導致公司正在解決的運營中斷。其絕大多數系統和工廠現已啟動并運行,ABB 繼續以安全的方式為客戶服務。:

“ABB 將繼續與客戶和合作伙伴一起努力解決這一問題,并將其影響降至最低。”

黑巴斯塔是誰?

Black Basta 勒索軟件團伙于 2022 年 4 月啟動了勒索軟件即服務 (RaaS) 行動 ,并迅速開始在雙重勒索攻擊中聚集企業受害者。

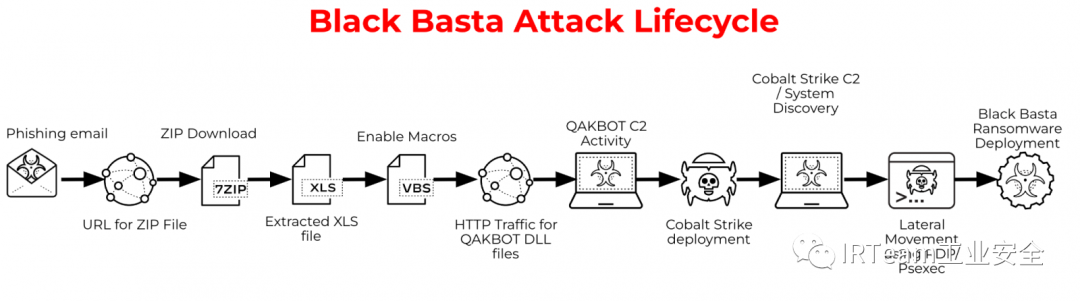

到 2022 年 6 月,Black Basta 已 與 QBot 惡意軟件行動 (QakBot) 合作,后者在受感染的設備上投放了 Cobalt Strike。然后,Black Basta 將使用 Cobalt Strike 獲得對公司網絡的初始訪問權限,并橫向傳播到其他設備。

Black Basta 攻擊流程

Black Basta 攻擊流程

來源:Palo Alto Networks Unit 42

與其他以企業為目標的勒索軟件操作一樣,Black Basta 創建了一個 Linux 加密器 來針對在 Linux 服務器上運行的 VMware ESXi 虛擬機。

研究人員還將 勒索軟件團伙 與 FIN7 黑客組織聯系起來,這是一個以經濟為動機的網絡犯罪團伙,也稱為 Carbanak。

自推出以來,威脅參與者一直對一系列攻擊負責,包括針對 美國牙科協會、 Sobeys、 可耐福和加拿大黃頁的 攻擊。

近日, 勒索軟件攻擊了英國最大的外包公司Capita ,并開始泄露被盜數據。

安全內參

安全內參

安全圈

安全圈

嘶吼專業版

嘶吼專業版

FreeBuf

FreeBuf

關鍵基礎設施安全應急響應中心

關鍵基礎設施安全應急響應中心

安全牛

安全牛

安全圈

安全圈

商密君

商密君

GoUpSec

GoUpSec

安全圈

安全圈

安全圈

安全圈

聚銘網絡

聚銘網絡