工業控制系統(ICS)攻擊面快速擴大不是什么秘密。ICS攻擊除了會延長宕機時間,還有可能使人員和社區陷入嚴重風險之中,從業務數字化、IT-OT融合、物聯網(IoT)采用到地緣政治緊張局勢升級的連鎖反應,身處關鍵基礎設施行業的企業必須準備好應對不斷加速的各種ICS攻擊。

畢竟,ICS/OT威脅的性質明顯區別于其他類型的攻擊。不同于針對企業IT網絡的傳統攻擊主要是為了求財或盜取數據,國家支持的黑客攻擊往往針對的是關鍵基礎設施系統,意圖中斷運營,造成物理損害,甚至助推可致生命損失的災難性事件。

這可不是寓言故事或者小說情節,這就是現實。今年二月初,美國眾議院兩個小組委員會的領導要求美國能源部提供去年夏天三家核研究實驗室遭俄羅斯黑客組織Cold River攻擊的相關信息。另一個例子,2016年的俄羅斯國家支持的Crashoverride事件。該事件中,黑客濫用合法ICS協議操縱ICS設備,在輸變電站層面中斷了烏克蘭電網的電力輸送,造成烏克蘭首都基輔的部分地區夜間斷電一小時。

該事件是風云變幻的網絡風險時代的縮影,凸顯了訓練有素的工程背景防御人員的重要性:一旦缺乏此類防御人員,就無法有效監控ICS網絡,也就無法主動響應攻擊以避免重大影響。畢竟,ICS/OT安全態勢不佳,是會給公共衛生、環境安全和國家安全帶來風險的。

也就是說,關鍵基礎設施企業有責任部署穩健的ICS/OT安全框架,保護自身運營資產免遭復雜攻擊損害。這不是達到最低限度的強制性合規要求而避免罰款或監管處罰的問題,而是為了盡力保護人員免遭網絡犯罪的現實影響:不僅僅是關鍵基礎設施企業自己的人員,還有在其運營的周邊社區生活和工作的人。

有效ICS/OT安全的五個部分

正如SANS研究所最近發布的白皮書《ICS網絡安全五大關鍵控制措施》所明確指出的那樣,重點平衡是有效ICS/OT安全的基礎。重在預防是貫穿整個網絡安全社區的共同主題。60%~95%的知名常用安全框架本質上都是預防性的,在檢測和響應方面有所不足。因此,在檢測、響應、挺過攻擊,以及從攻擊中恢復方面,很多企業只投入5%的資源。由于ICS相關攻擊的規模和速度都在急劇膨脹,即便是最嚴格的預防措施也難免被繞過。企業必須準備好應對這種情況,集成AI檢測與響應方法,推動敏捷緩解和修復操作。

采用包含下列五個關鍵控制措施的ICS/OT安全框架是達到這一平衡的關鍵。

1、ICS事件響應:將運營納入考慮的事件響應計劃重視系統完整性和恢復能力,能夠降低在運營環境中響應攻擊的復雜性。這些演練會強化特定于自身安全環境的風險場景和用例:根據潛在運營影響及如何設置系統才能挺過攻擊來確定各項操作的優先級。通過促進潛在故障事件根源分析,這些演練還能增強運營韌性。

2、防御架構:有效ICS防御架構支持可見性、日志收集、資產識別、分隔、工業隔離區,以及進程通信實施。該架構有助于彌合技術與人員,通過系統設計和實現來降低風險,同時推動高效的安全團隊流程。

3、ICS網絡可見性監測:由于ICS攻擊具有“系統體系”的性質,我們有必要采用協議感知工具集和系統體系交互分析來實現持續網絡安全監測。我們可以利用這些功能向運營團隊通報潛在漏洞,從而緩解漏洞,助力總體韌性和恢復。

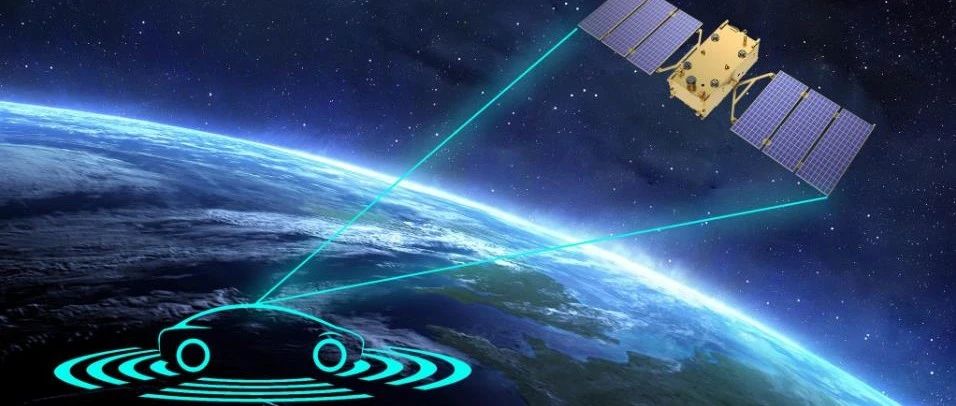

4、遠程訪問安全:隨著全社會普遍采用基于云的混合工作結構,惡意黑客也越來越多地利用遠程訪問來滲透OT網絡。OT網絡的主要攻擊路徑原先是目標企業的IT網絡,但現在惡意黑客也可以利用其整個供應鏈的IT網絡漏洞。相應的,維護安全遠程訪問控制就成了現代工業運營的必備操作。

5、基于風險的漏洞管理:企業可通過基于風險的漏洞管理計劃確定并優先處理會產生最高風險的ICS漏洞。這些漏洞通常可致惡意黑客能夠獲得ICS訪問權限或引入新的功能,進而利用這些新功能引發運營問題,比如在工業環境中喪失視野、控制或安全。采用基于風險的漏洞管理需要設置好控制措施和設備運行環境,從而推動在預防、響應、緩解和恢復過程中做出基于風險的決策。

培育更安全的未來

在自身ICS/OT安全計劃方面束手無策的機構可以考慮從上述五個關鍵控制措施入手。這五大支柱可作為關鍵基礎設施企業針對自身風險情況構建ICS安全計劃的路線圖。但盡管是ICS/OT安全的寶貴基石,這幾個關鍵控制措施的效能仍有賴于上下一致的企業文化,也就是各個層級都了解且重視網絡風險的嚴重性——上至董事會和高管層,下至安全團隊。

ICS/OT安全務必遵循團隊合作原則,將敏捷控制的能力和規范良好的流程結合到一起,緊跟ICS攻擊紛至沓來的步伐。框架設對了,關鍵基礎設施企業就能采取積極主動的措施來推動自身抵御惡意攻擊的防御了。

一顆小胡椒

一顆小胡椒

一顆小胡椒

一顆小胡椒

FreeBuf

FreeBuf

一顆小胡椒

一顆小胡椒

安全內參

安全內參

FreeBuf

FreeBuf

安全牛

安全牛

安全牛

安全牛

網絡研究院

網絡研究院

CNCERT國家工程研究中心

CNCERT國家工程研究中心

一顆小胡椒

一顆小胡椒

嘶吼專業版

嘶吼專業版