工作來源

IMC 2022

工作設計

分析方式

利用 CnCHunter 以兩種模式分析惡意樣本文件:

- 使用 QEMU 模擬執行,確定使用的 C&C 服務器。本研究專注于 MIPS 架構下 32 位可執行文件,能夠以九成的精度檢測 C&C 服務器

- 使用武器化的二進制文件探測特定的 IP 端口,以此識別 C&C 服務器

使用 InetSim 模擬 DNS、HTTP 等網絡服務,避免因網絡不可用而導致執行失敗。

分析 C&C 服務器

去掉 P2P 的惡意樣本,將剩下的樣本在沙盒中運行查找 C&C 服務器。針對獲取的 C&C 服務器地址,再通過 VirusTotal 判斷是否為惡意進行交叉驗證。

發現二進制文件那天查詢一次 VirusTotal,2022 年 5 月 7 日再次查詢。如果一個 C&C 服務器只在第二次查詢時被判斷為惡意,則認為未命中。兩次查詢都未知的,手動與 Miari、Gafgyt、Tsunami 與 Daddyl33t 的 C&C 流量進行比較。

受限于發現樣本的延遲,C&C 服務器可能已經失效。所以針對子網的特定端口(1312、666、1791、9506、606、6738、5555、1014、3074、6969、42516、81)進行主動探測,每次探測的時間間隔為 4 小時。

分析漏洞利用

首先確定惡意軟件用于掃描與攻擊的端口服務,根據樣本通聯不同 IP 數量超過閾值(20)來判斷。接著在該端口上創建一個套接字,重定向流量到本地端口獲取下一個 IP 地址。使惡意軟件與虛假目標完成握手連接,收集惡意軟件發送的 Payload。據此,成功從 197 個樣本中提取了針對 12 個漏洞的攻擊行為。

分析 DDoS 攻擊

讓能夠聯系上 C&C 服務器的惡意樣本在受限模式(只允許 C&C 流量)下運行 2 小時,使用兩種方式發現 DDoS 命令:

- 利用已知的 Mirai、Gafgyt 與 Daddyl33t 的 C&C 協議,直接捕獲 DDoS 命令。其中,Mirai 是二進制協議、Gafgyt 與 Daddyl33t 是文本協議。

- 通過計算發送到非 C&C 服務器 IP 地址的數據包數量以及每秒數據包的速率,超過閾值(100 包/秒)的話最后一個 C&C 命令就會被視為 DDoS 命令。

對收集的流量進行手動復核,一共發現下發了 42 個命令。

工作準備

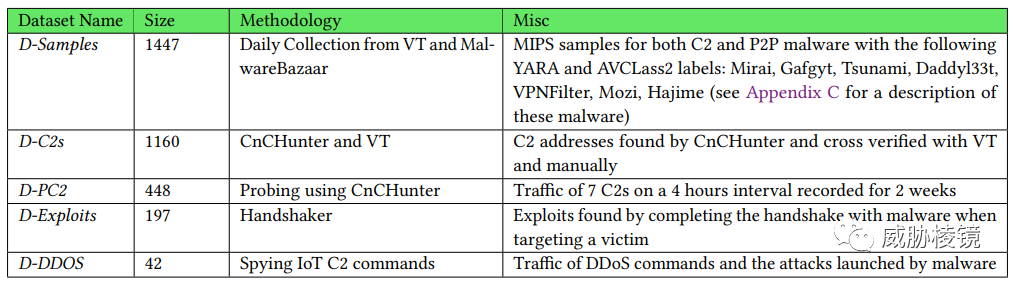

2021 年 3 月至 2022 年 3 月,利用 VirusTotal 與 MalwareBazaar 收集了 1447 個惡意樣本文件,分別屬于七個惡意軟件家族(Mirai、Gafgyt、Tsunami、Daddyl33t、VPNFilter、Mozi、Hajime)。

惡意軟件家族名使用 AVClass 進行合并,但存在問題是會將 Mozi 分類為 Mirai。因此,也使用了 Yara 規則來進行輔助分類。

形成如下五類數據集:

在倫理上也做了充分的考慮,沒有人會因為分析研究而受到傷害:

- C&C 檢測時并不需要真的連接互聯網

- 漏洞攻擊的受害者是模擬的,不會產生實際的攻擊

- DDoS 流量都被過濾掉

- 探測子網時也只允許 C&C 通信

工作評估

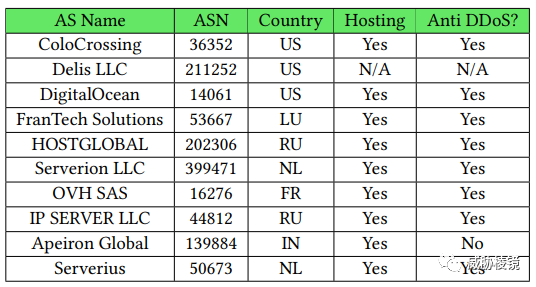

C&C 服務器部署

一年內,C&C 服務器出現在 128 個自治系統中。其中,10 個自治系統相關的 C&C 服務器占比超過 69.7%,如下所示。

60% 的自治系統會持續出現,如下為 10 個最常見的 C&C 服務器的生命周期:

IP SERVER LLC (AS-44812) 和 Aperion Global (AS-13988) 在最后四周內變得更加活躍。這些服務提供商中 70% 都在美國、俄羅斯與荷蘭,30% 接受加密貨幣支付。

通常來說,下載的服務器與 C&C 的服務器是一致的。漏洞利用中下載的 47 個地址中,只有 12 個不是 C&C 服務器。

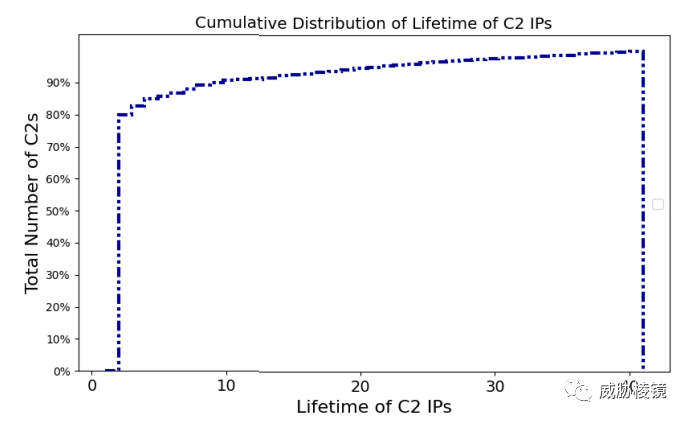

C&C 服務器生命周期

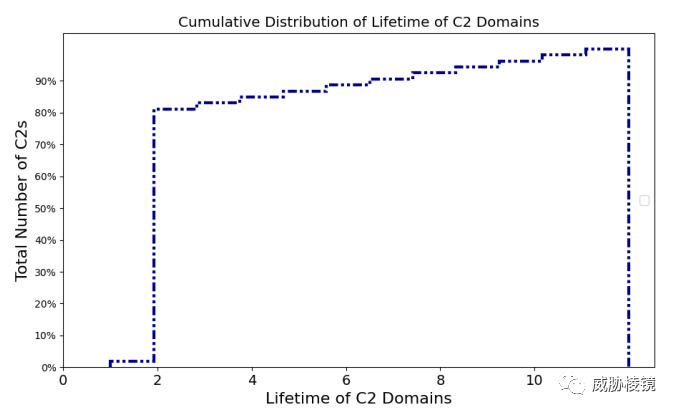

60% 的樣本都在發現樣本的那天請求了失效的 C&C 服務器,這可能與共享文件的延遲有關。80% 的生命周期不到一天,平均為 4 天。

有域名的 C&C 地址也是類似的,如下所示:

沒有任何 C&C 服務器在一天內完整響應六次探測,91% 的 C&C 服務器在成功探測四小時后不會響應第?次探測。

威脅情報有效性

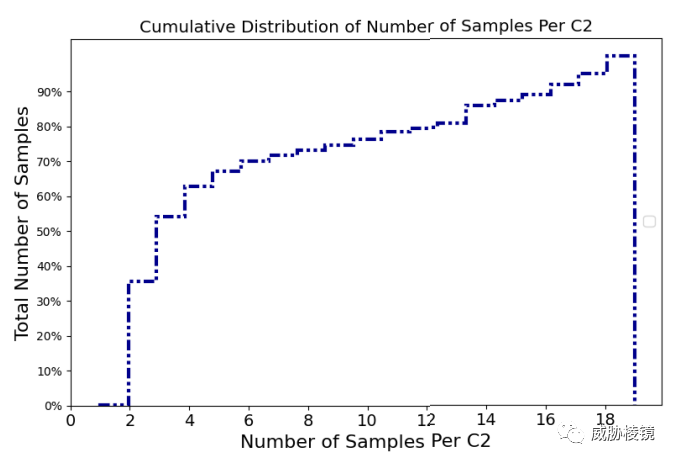

60% 的 C&C 服務器與不止一個二進制文件存在關聯。如下所示,40% 的 C&C 服務器與單個二進制文件有關,20% 的 C&C 服務器與超過 10 個二進制文件有關。

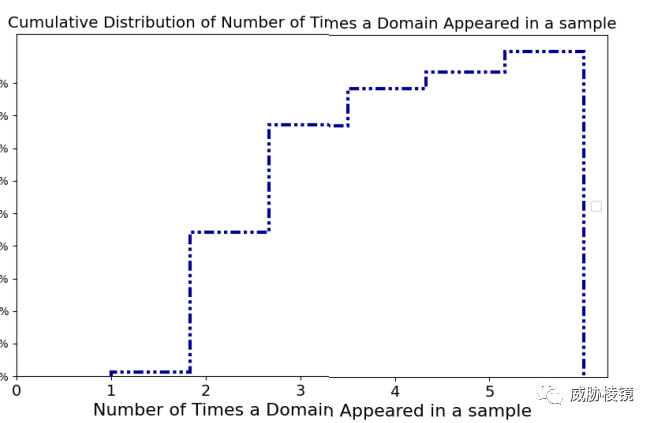

有域名的 C&C 地址也是類似的,如下所示:

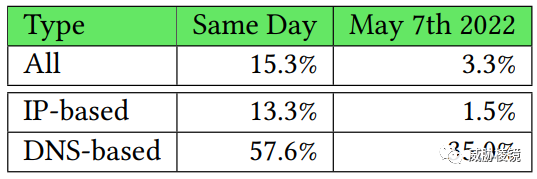

發現二進制文件的當天,15% 的 C&C 服務器沒有在威脅情報列表中出現。與惡意 IP 相比,惡意域名的檢測遲滯性更差。

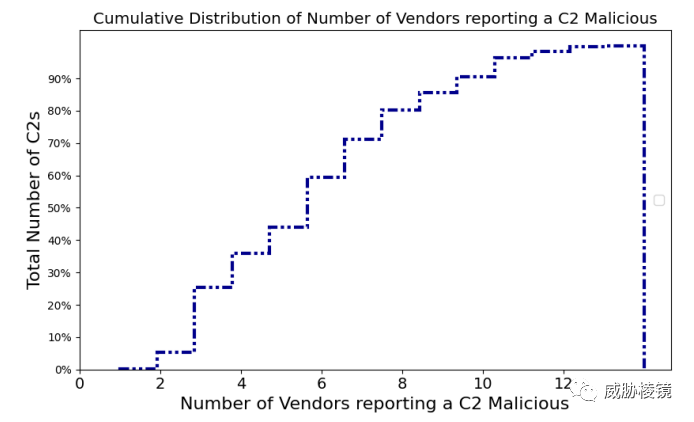

很多威脅情報廠商甚至連已知 C&C 都檢測不到,只有 25% 的已知 C&C 服務器被一個以上的廠商檢出。聚合多來源數據的黑名單需要考慮,避免增加誤報。

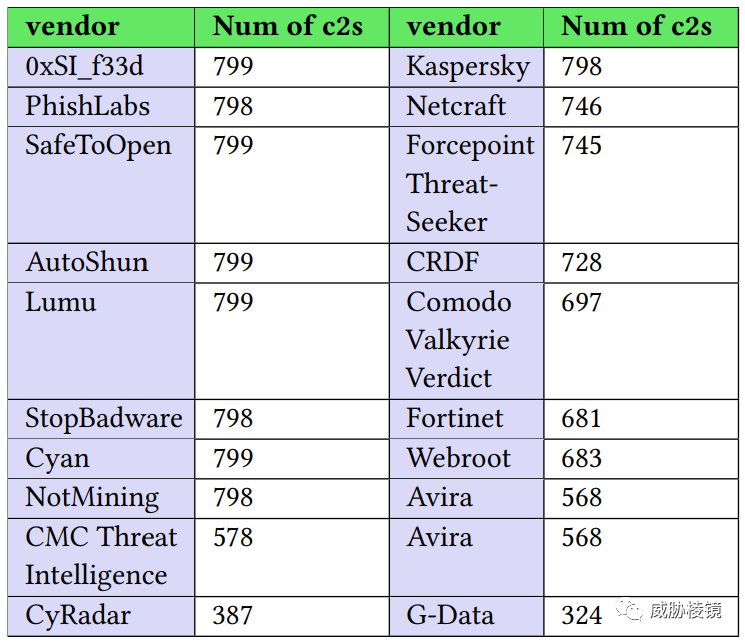

針對廠商進行了咨詢,但是只有少數廠商做出了回應。但從數據上來說,有 44 個引擎將數據集中至少一個 C&C 地址檢出,另外 45 個引擎沒有檢出任何 C&C 地址。能檢出至少 20% 的 C&C 地址的 TOP 20 廠商如下所示:

漏洞利用情況

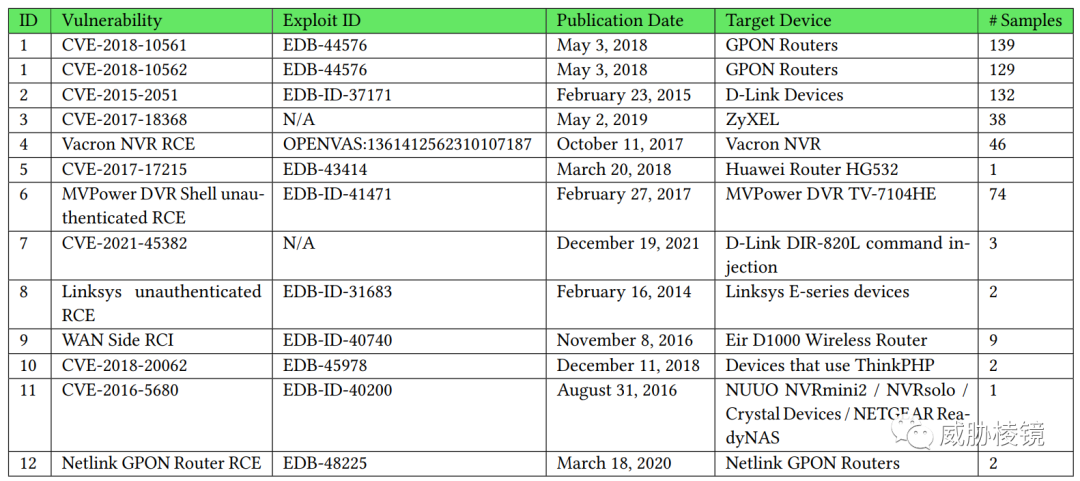

利用了 14 個不同的漏洞,平均存在年限為 3 年,如下所示。其中 9 個存在時間都超過了 4 年。即便是最新的漏洞,也存在了 5 個月。這些漏洞中,只有三個漏洞廠商提供了補丁,五個漏洞能夠通過防火墻來提供防護,兩個漏洞只能同通過更換設備來緩解。

NVD、EDB 和 OPENVA 都不可能窮盡所有的漏洞利用,需要全面考慮所有的數據來源保證更好的覆蓋度。

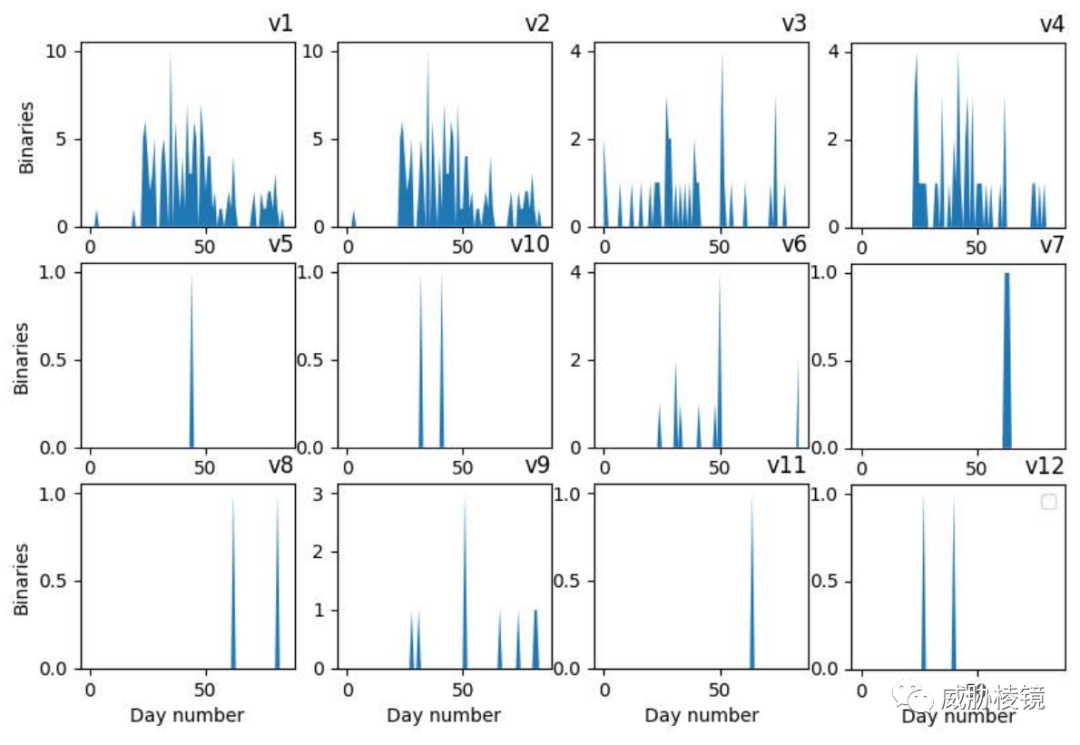

有四個漏洞被攻擊者持續大量使用,其余漏洞的使用強度較低。

下載的程序文件名也都是類似的:

DDoS 攻擊情況

通過對 C&C 流量的監控,捕獲了位于 6 個國家/地區的 17 個 C&C 服務器發出的 42 次 DDoS 攻擊指令。發起攻擊的 C&C 服務器通常具有更長的生命周期,平均為 10 天。

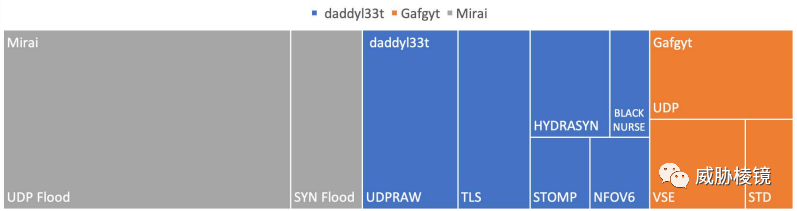

攻擊者總共使用了 8 種類型的 DDoS 攻擊,其中兩種是針對游戲服務器的。如下為各個家族的攻擊類型統計:

具體每種類型的攻擊,在此不過多贅述,感興趣的可以檢索相關內容或者閱讀原文。

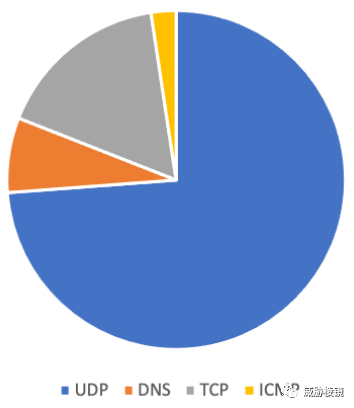

從大類上來說,74% 流量都是與 UDP 協議相關。而且,大約 25% 的攻擊目標會被兩種不同類型的攻擊進行攻擊。

攻擊目標所在的自治系統中,45% 是 ISP、36% 是托管服務提供商。其余是針對企業的攻擊,如谷歌、亞馬遜與 Roblox。這與此前的研究也是一致的,而且 18% 的自治系統是游戲行業相關的。

工作思考

研究人員認為這些樣本是具有代表性的,但受限于數據視野,這種程度的測量可能與龐大的惡意軟件生態仍然存在巨大的鴻溝。不過,構建類似的惡意軟件分析流水線是十分有必要的。

E安全

E安全

安全圈

安全圈

安全圈

安全圈

GoUpSec

GoUpSec

一顆小胡椒

一顆小胡椒

安全內參

安全內參

D1Net

D1Net

安全牛

安全牛

嘶吼專業版

嘶吼專業版

FreeBuf

FreeBuf

信息安全與通信保密雜志社

信息安全與通信保密雜志社

合天網安實驗室

合天網安實驗室