2022年7月24日

寫在前面:有很多客戶希望用BAS產品幫忙測試一下網絡,特別是護網之前,作為滲透測試的一個替代,也對整個網絡的安全狀態有個全面的了解。由于各種原因,無法都用商用的產品,本文介紹10個開源的BAS工具,好幾個工具都是專業的BAS廠商在維護,值得一試。???????????????????

網絡攻擊模擬,又名對抗模擬、威脅模擬,是新興的IT安全技術,可以幫助發現安全基礎設施中的不足、漏洞和錯誤配置。我們將看看攻擊模擬的需求和十大開源攻擊模擬工具。

什么是攻擊模擬?

攻擊模擬/仿真是模仿攻擊者行為的過程。在假定入侵的情況下測試組織恢復運營的能力,即所有模擬/測試都由系統自運行。盡管攻擊模擬在表面上看起來很像自動化滲透測試,但這種類型的模擬涵蓋了更廣泛的安全基礎設施。目的并不總是要拿到皇冠上的寶石-獲取權限或偷竊目標文件;而是盡可能幫助客戶識別攻擊者可能采取的不同攻擊路徑,減輕最具影響力的威脅,并優先考慮可操作的修復計劃,最大限度地利用安全資源并降低網絡風險。

模擬是指模擬惡意行為者的技術、程序和戰術(TTP)的能力。大多數攻擊模擬工具和平臺都提供自動化或半自動化的方法來獲取攻擊者對目標網絡的認識。

為什么攻擊模擬對你有幫助?

作為一名首席信息安全官,你必須維護一個主動的安全程序,保護你的組織免受各種網絡攻擊。然而,即使只維護安全基線也很困難,更不用說開始就有一個成熟的安全程序了。

為了在對抗中保持領先地位,這是一場與攻擊者的持續戰爭。然而,答案在于通過不斷驗證針對各種敵對行為的安全控制來維護健康的安全狀態。

作為首席信息安全官,你可能會發現自己處于這樣的境地:你必須回答董事會如何分配網絡安全預算,以獲得最大的投資回報(ROI)。多年來,首席信息安全官向董事會成員提供安全指標一直是一項挑戰。通常很難給出更多的說明,并用高管能夠理解的語言詳細地解釋安全程序的有效性。現在,答案在于持續的安全驗證。

公司采用更積極的方法,通過入侵和攻擊模擬平臺不斷測試安全控制。通過持續的安全控制驗證,公司可以模擬不同類型的網絡攻擊,包括內部威脅和攻擊者的橫向移動。這種主動持續測試的新方法為公司提供了成功所需的反饋,并以MITRE ATT&CK框架作為基準。

攻擊模擬另辟蹊徑,它關注的是客戶在受到攻擊后處理攻擊的能力。這些評估著眼于事件響應,并為每天尋找入侵和響應事件的分析師提供寶貴的“實彈”演習機會。認識到傳統的滲透測試需要大多數公司所不具備的技能、資源和時間,許多公司轉向了入侵和攻擊模擬(BAS)工具。

開源攻擊模擬工具

下面介紹最好的開源攻擊模擬工具:

- MITRE CALDERA

- Atomic Red Team

- The DumpsterFire Toolset

- firedrill from FourCore (us!)

- The Mordor project

- Infection Monkey from Guardicore

- Red Team Automation

- Stratus Red Team from DataDog

- Metta

- Encripto Blue Team Training Toolkit

MITRE CALDERA

https://github.com/mitre/caldera

MITRE CALDERA是由MITRE開發的網絡安全框架,它使網絡行業從業者能夠通過自動化安全評估節省時間、金錢和能源。它提供了一個智能的、自動化的攻擊模擬系統,可以減少安全團隊用于常規測試所需的資源,解放他們去處理其他關鍵問題。

Caldera利用ATT&CK模型來識別和復制對手的行為,就好像真正的入侵正在發生一樣。主要以三種方式賦能網絡團隊:

- 自主仿真對手允許團隊構建特定的威脅(對手)配置文件,并在網絡中啟動它,以查看您可能易受影響的地方。這有助于測試防御和培訓藍隊如何檢測特定的威脅。

- 自主事件響應使您的團隊能夠在給定主機上執行自動事件響應,從而使他們能夠找到識別和響應威脅的新方法。

- 手動紅隊戰斗通過增加現有的進攻工具集,幫助你的紅隊在計算機輔助下執行手動評估。該框架可以擴展您可能擁有的任何定制工具。

Atomic Red Team

https://github.com/redcanaryco/atomic-red-team

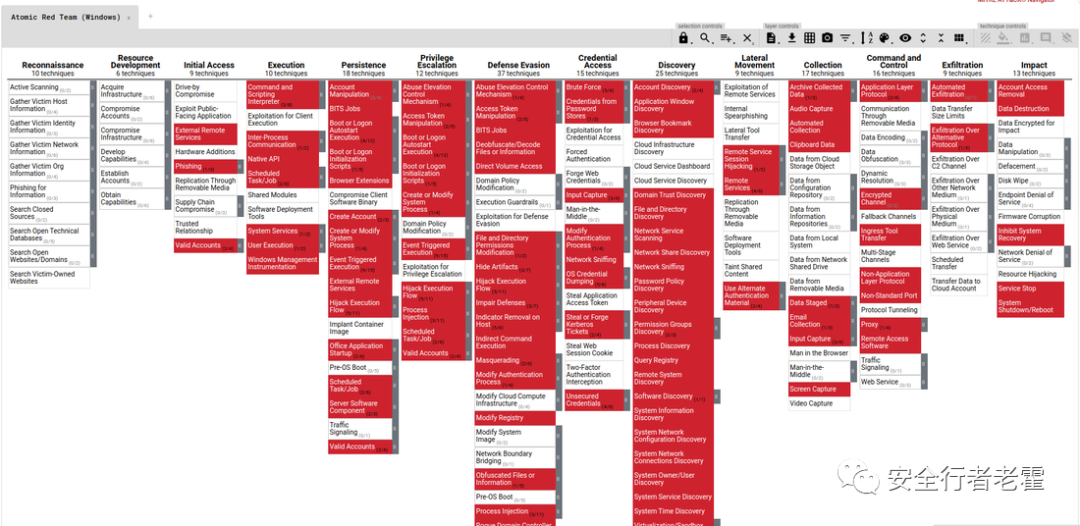

Atomic Red Team是一個簡單的測試庫,每個安全團隊都可以執行它來測試他們的防御。測試是集中的,很少有依賴關系,采用結構化格式定義,可以由自動化框架使用。Atomic Red Team將小型和高度移植的檢測測試映射到Mitre ATT&CK框架。這個框架不是自動化的,但是支持Microsoft Windows, MacOS和Linux。

它有很多用途,包括但不限于:

- 驗證關于安全控制的假設

- 測試檢測覆蓋率

- 了解什么是惡意活動

DumpsterFire

https://github.com/TryCatchHCF/DumpsterFire

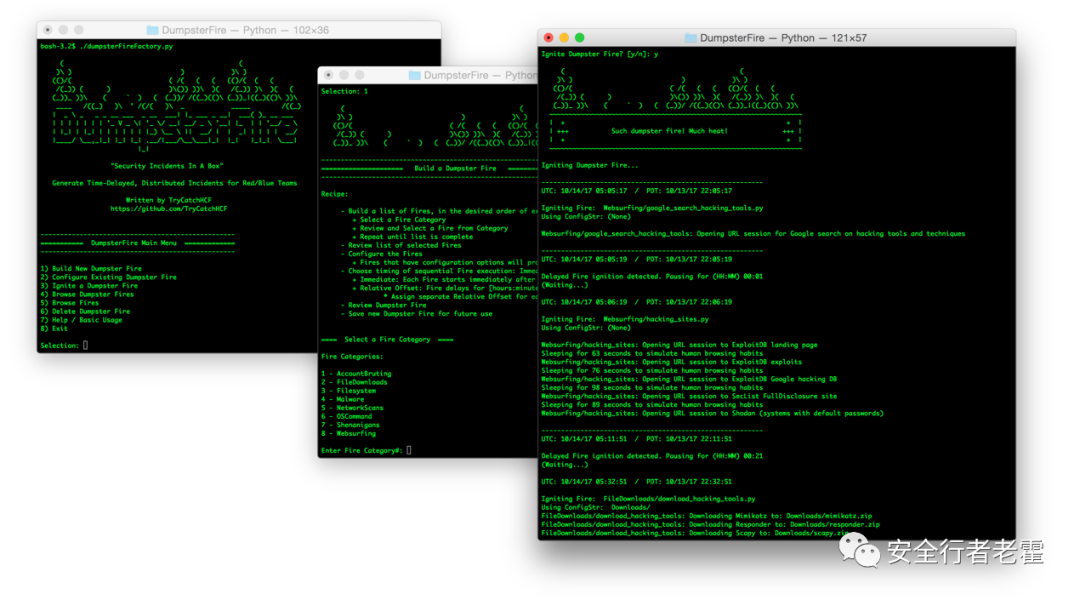

DumpsterFire工具集是一個模塊化的、菜單驅動的、跨平臺的工具,用于構建可重復的、延時的、分布式的安全事件。為藍隊演習和對應探頭/報警輕松創建自定義事件鏈。紅隊可以制造誘餌事件、干擾和引誘來支持和擴大他們的行動。把紙上的桌面練習變成可控的“實彈”靶場活動。構建事件序列(“敘述”)來模擬現實場景,并生成相應的網絡和文件系統工件(artifacts)。

該工具集被設計為可動態擴展的,允許您創建自己的Fire(事件模塊),添加到包含的工具集中。只需編寫自己的Fire模塊并將其放入FireModules目錄中。DumpsterFire工具集將在啟動時自動檢測您的自定義Fire模塊并啟用他們。

firedrill from FourCore

https://github.com/FourCoreLabs/firedrill

firedrill是一個來自FourCore Labs的開源庫,用于快速構建惡意軟件模擬。我們已經為您構建了一套四種不同的攻擊模擬,包括勒索軟件模擬、發現模擬、UAC旁路和持久駐留模擬,可在這個基礎上進一步構建。此外,您可以使用firedrill二進制文件來了解防病毒軟件的有效性,或者您的沙箱是否檢測到正確的特征值。

FourCore有自己商用的BAS產品,FourCore ATTACK。??

Mordor

https://github.com/OTRF/Security-Datasets

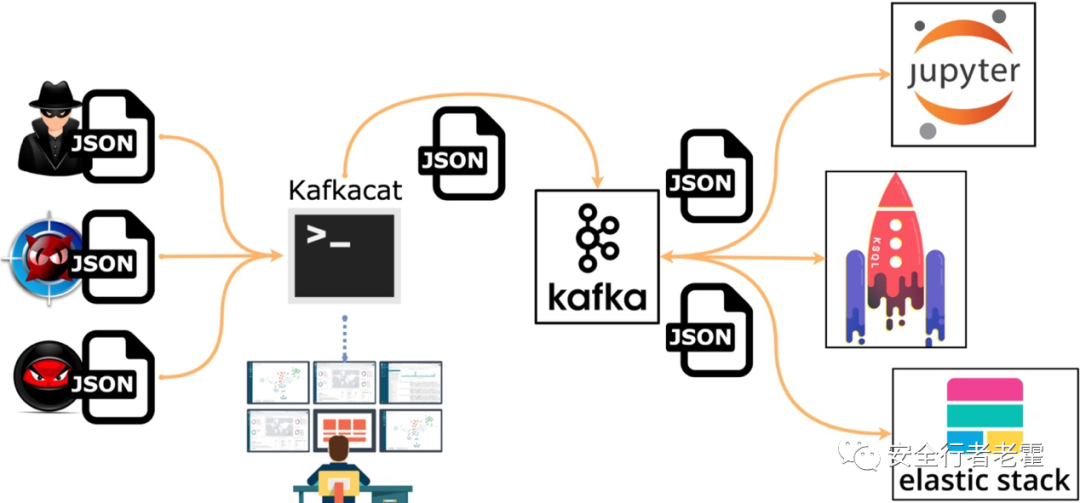

Mordor project以JavaScript Object Notation (JSON)文件的形式提供了由模擬對抗技術生成的提前記錄好的安全事件,以便于使用。預先記錄的數據根據Mitre ATT&CK框架定義的平臺、黑客團體、戰術和技術進行分類。預先記錄的數據不僅表示特定的已知惡意事件,還表示圍繞該事件發生的其他上下文/事件。這樣做的目的,您就可以跨不同的數據源創造性地測試他們相關性,增強您的檢測策略,并可能減少您自己環境中的誤報數量。

Mordor這個名字來自于《指環王》系列小說和電影,它是邪惡勢力索倫居住的地方。此存儲庫保存由已知的“惡意”對抗活動生成的數據,項目的名稱即來自于此。

Roberto Rodriguez創建Mordor是為了幫助那些可能無法大量測試或足夠紅隊經驗的分析師去模擬對手的行為,以測試他們檢測或預防的能力。

Mordor Project的目標如下:

- 提供免費的可移植的惡意數據集,以加快數據分析的開發。

- 促進對抗技術模擬和成果使用。

- 允許安全分析師用真實已知的壞數據來測試他們的技能。

- 以更簡單、更實在的方式改進溯源案例和數據分析的測試。

- 使數據科學家能夠在初始研究中獲得半標記的數據。

- 將威脅狩獵劇本映射到各自的預記錄數據以實現驗證目的。

分享Roberto使用Mordor數據集的精彩文章:

https://medium.com/threat-hunters-forge/threat-hunter-playbook-mordor-datasets-binderhub-open-infrastructure-for-open-8c8aee3d8b4

Infection Monkey from Guardicore

Infection Monkey是一個開源入侵和攻擊模擬(BAS)平臺,可幫助您驗證現有控制并識別攻擊者如何利用當前網絡安全漏洞。Monkey使用各種方法在整個數據中心進行自我傳播,并向集中的Monkey Island服務器報告成功。它也是用Python編寫的,并且與環境無關。支持本地、容器、公共云和私有云部署。它允許持續和定期測試您的安全策略和特定控制。它還根據各種攻擊者行為,使用網絡性能報告,提供可操作的數據。

Infection Monkey由網絡安全公司Guardicore維護。

Red Team Automation

https://github.com/endgameinc/RTA

Red Team Automation提供了一個腳本框架,允許藍隊測試他們對惡意間諜技術的檢測能力,以MITRE ATT&CK為模型。Red Team Automation 由python腳本組成,可以生成超過50種不同的ATT&CK戰術,以及一個編譯的二進制應用程序,可以根據需要執行文件時間停止、進程注入和信標模擬等活動。

在可能的情況下,Red Team Automation會嘗試執行所描述的實際惡意活動。在其他情況下,Red Team Automation將模擬全部或部分惡意活動。例如,一些橫向移動將在默認情況下以本地主機為目標(盡管通常使用參數允許多主機測試)。在其他情況下,可執行文件(如cmd.exe或python.exe)將被重命名,以使其看起來好像Windows二進制文件正在執行非常見活動。

Elastic的一篇很棒的文章:

https://www.elastic.co/blog/introducing-endgame-red-team-automation

Stratus Red Team

https://github.com/DataDog/stratus-red-team

正如開發者所說,Stratus Red Team是Atomic Red Team是面向云的版本。它附帶了對應到MITRE ATT&CK矩陣的各種常見攻擊技術,攻擊者可以使用這些技術來攻擊您的AWS環境。你可以免費使用Stratus Red Team二進制文件。

Metta

https://github.com/uber-common/metta

Uber開源了這個對抗攻擊模擬工具,它誕生于多個內部項目。Metta使用Redis/Celery,python和vagrant與VirtualBox來實現攻擊模擬,這允許您測試基于主機的安全系統。也允許您測試其他基于網絡的安全檢測和控制,取決于您如何設置您的vagrant。Metta兼容Microsoft Windows、MacOS和Linux終端。更多關于Metta的細節請參考:

https://medium.com/uber-security-privacy/uber-security-metta-open-source-a8a49613b4a

Encripto Blue Team Training Toolkit

https://www.encripto.no/en/downloads-2/tools/

Encripto Blue Team Training Toolkit(BT3) 是防御性安全培訓軟件,它將把您的網絡分析培訓課程、事件響應演習和紅隊交戰提升到一個新的水平。該工具包允許您創建真實的計算機攻擊場景,同時降低基礎設施成本、實施時間和風險。藍隊培訓工具包用Python編寫,包含最新版本的ENcrypto的Maligno, Pcapteller和Mocksum。它還包括多個惡意軟件指標配置文件,確保在計劃和準備培訓課程、事件響應演習或紅隊交戰時提供“即插即用”體驗。

最終的想法

長期以來,網絡安全專業人員一直使用開源的BAS工具,如Atomic Red Team、Caldera和Metasploit,在特定的基礎上對其基礎設施運行測試。然而,越來越多的人意識到需要定期測試,這推動了自動化BAS服務的激增,提高了測試的頻率和一致性。

https://fourcore.io/blogs/top-10-open-source-adversary-emulation-tools

(完)

一顆小胡椒

一顆小胡椒

安全圈

安全圈

D1Net

D1Net

D1Net

D1Net

安全牛

安全牛

D1Net

D1Net

安全牛

安全牛

安全牛

安全牛

嘶吼專業版

嘶吼專業版

D1Net

D1Net

一顆小胡椒

一顆小胡椒

安全客

安全客