前言:

純純黑盒測試

在一天逛小*機的時候看到一套源碼再賣,好奇心的趨勢下點開了,然后發現居然還是一套通用的系統

這是他們官網,高端大氣上牢房

正片:(內容打碼死,不想透露具體系統,內部***,見諒)

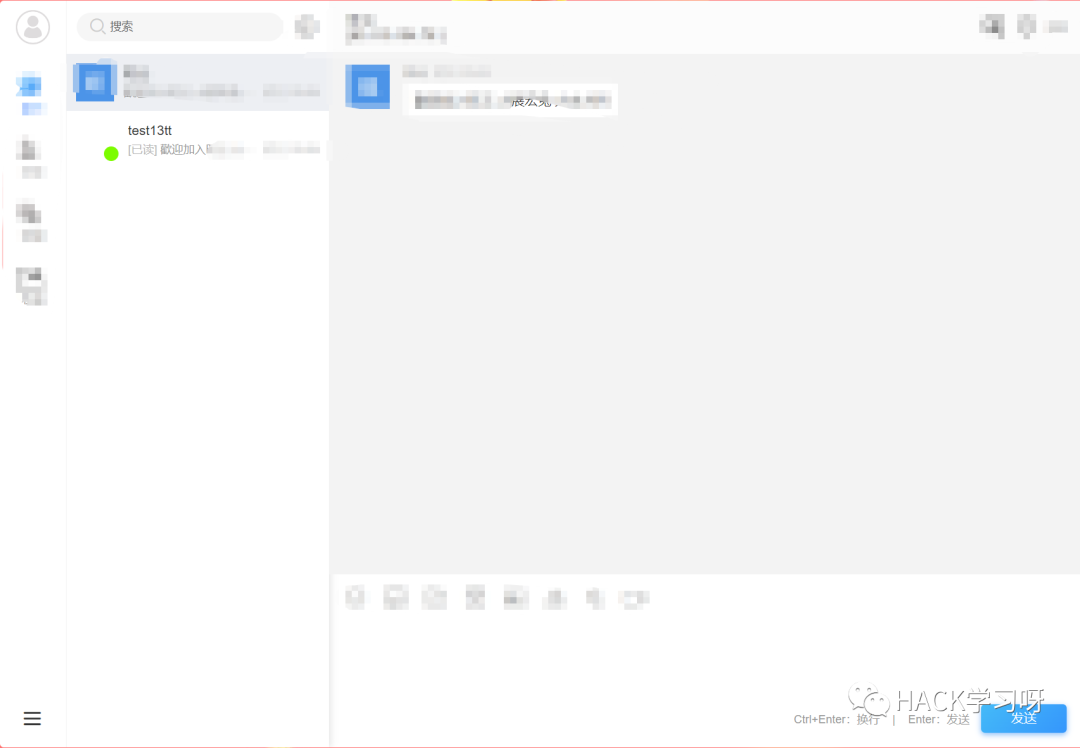

找他們要了一套演示系統

先上前臺看看

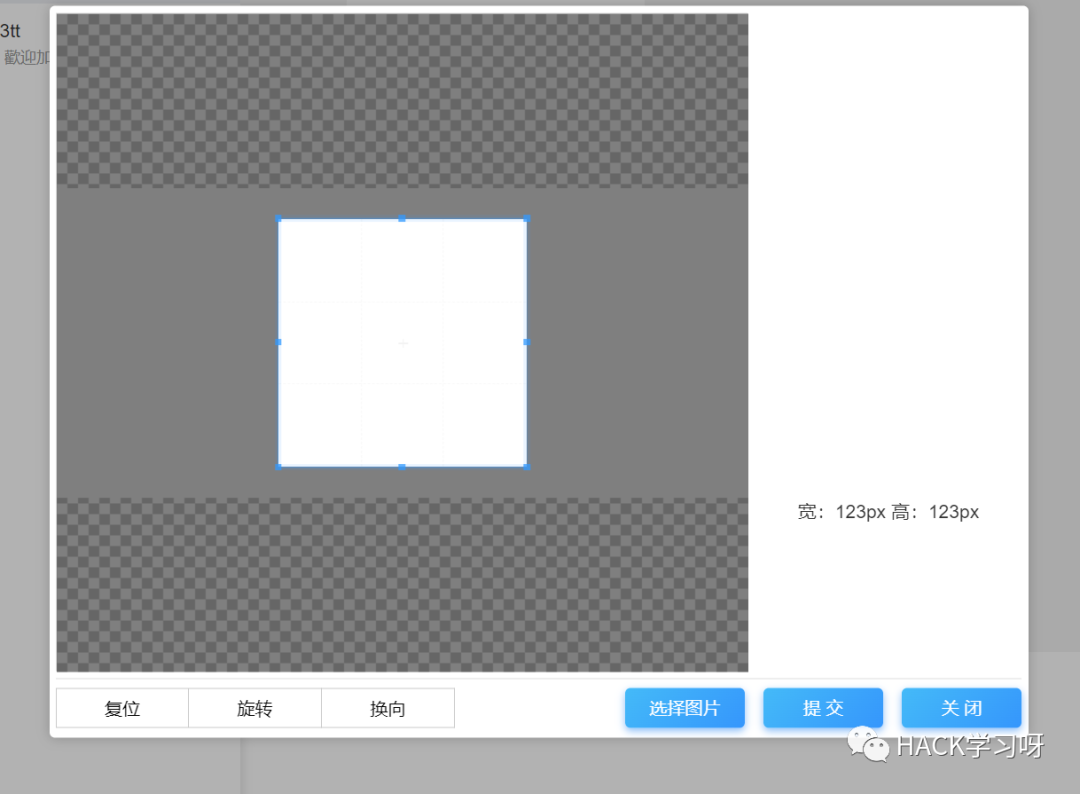

頭像能上傳,但不返回路徑

前臺功能點初步看了下,沒啥值得關注的點

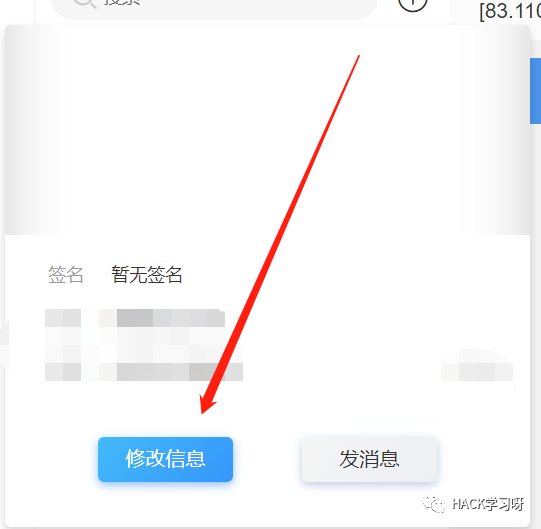

修改信息看看

抓包可以看見獲取修改參數里面可以修改圖片地址?

嘗試修改看看

然后再看看個人信息參數包

可以沒毛病,嘗試替換外部url

看看是否加載,這個具體啥危害,獲取ip對我來說沒啥太大用

重要還是沒源碼的痛

只好進后臺手搓漏洞點

直奔新增管理員

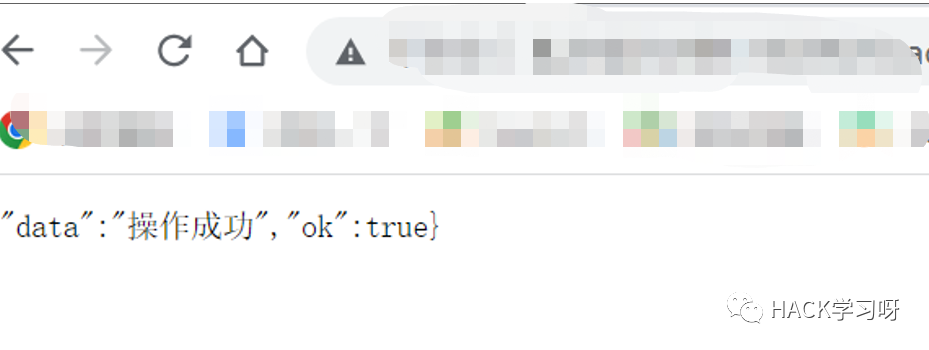

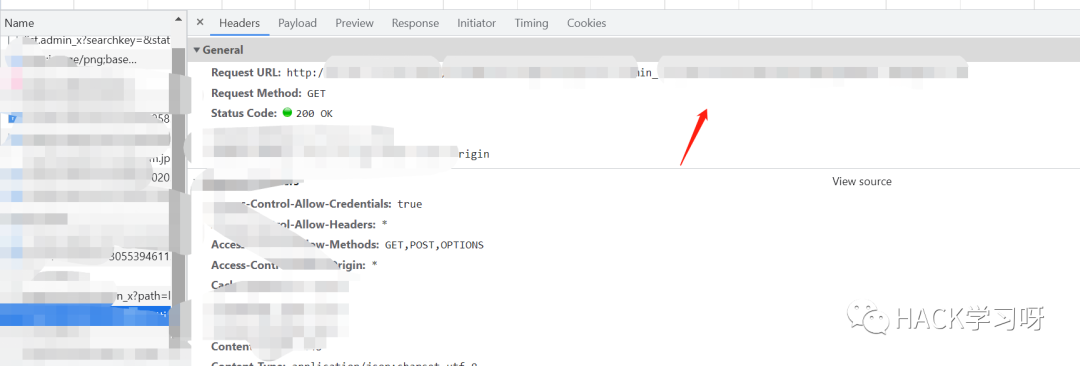

Post請求,可以轉換下成get,把參數套上去,看是否可以執行

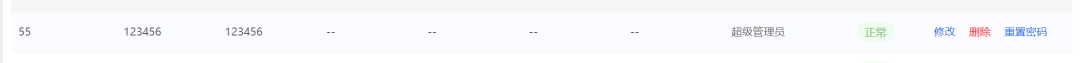

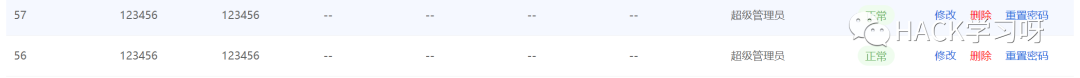

Get的話可行,看后臺是否添加用戶

Nice,這樣就可以構造poc了

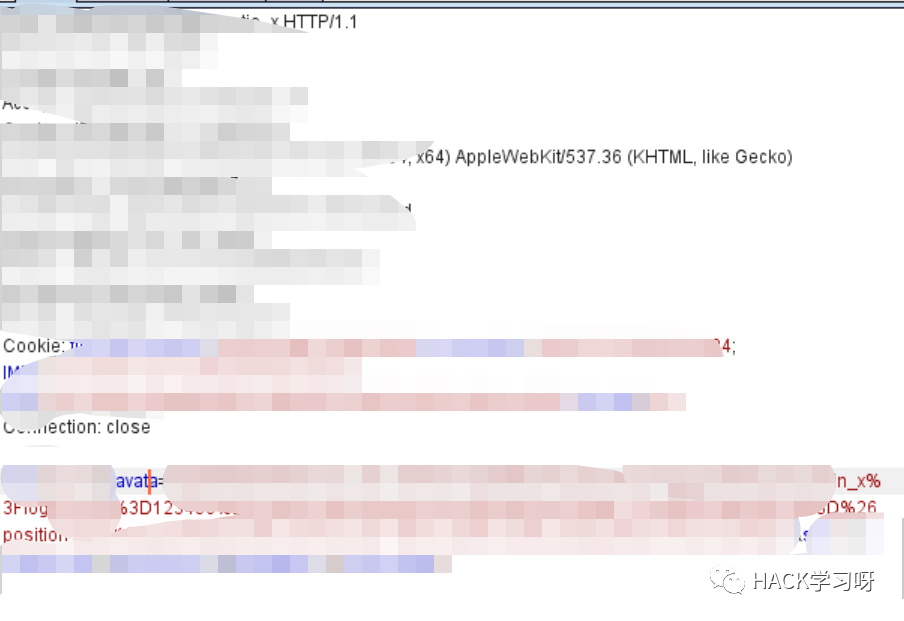

然后是post發包,把poc進行下url編碼下

然后后臺只需要加載當前用戶頭像就會添加管理員進去

功能點觸發poc:

加載了url

后臺也添加了用戶

總結:前臺的csrf只能獲取用戶ip信息

后臺比較被動,只能管理員主動點擊才會加載頭像URl-poc

HACK學習呀

HACK學習呀

系統安全運維

系統安全運維

Rot5pider安全團隊

Rot5pider安全團隊

LemonSec

LemonSec

安全牛

安全牛

LemonSec

LemonSec

系統安全運維

系統安全運維

信息安全與通信保密雜志社

信息安全與通信保密雜志社

看雪學苑

看雪學苑

合天網安實驗室

合天網安實驗室

GoUpSec

GoUpSec

GoUpSec

GoUpSec