WinRAR曝新威脅,黑客可直接運行PowerShell

Bleeping Computer 網站披露,某些網絡犯罪分子正試圖在 WinRAR 自解壓檔案中添加惡意功能,這些檔案包含無害的誘餌文件,使其能夠在不觸發目標系統上安全代理的情況下設置后門。

用 WinRAR 或 7-Zip 等壓縮軟件創建的自解壓檔案(SFX)本質上是包含歸檔數據的可執行文件,以及一個內置解壓存根(解壓數據的代碼),對這些文件的訪問可以有密碼保護,以防止未經授權的訪問。(SFX 文件目的是為了簡化向沒有提取軟件包的用戶分發存檔數據的過程。)

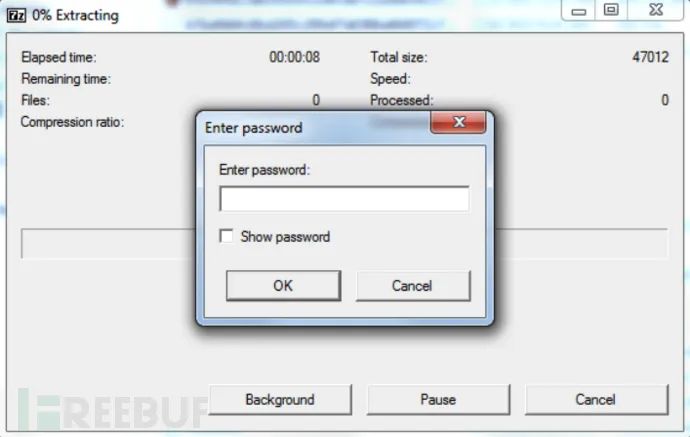

使用7-Zip創建受密碼保護的SFX (來源:CrowdStrike)

然而,網絡安全公司 CrowdStrike 的研究人員在最近的一次事件響應調查中發現了 SFX 濫用。

野外發現 SFX 攻擊

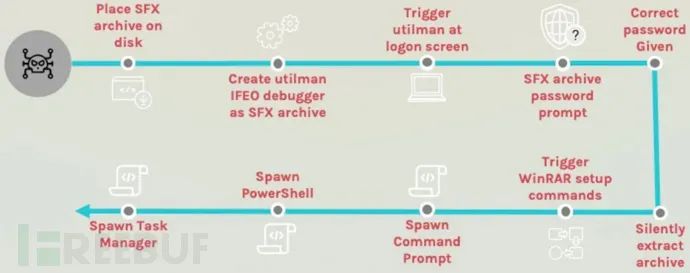

Crowdstrike 發現了一個網絡犯罪分子使用竊取來的憑據濫用“utilman.exe”,將其設置為啟動一個受密碼保護的 SFX 文件,并且該文件之前已植入系統。(Utilman 是一種可訪問性應用程序,可以在用戶登錄之前執行,經常被黑客濫用以繞過系統身份驗證。)

登錄屏幕上的 utilman 工具 (來源:CrowdStrike)

utilman.exe 觸發的 SFX 文件不僅受密碼保護,而且包含一個用作誘餌的空文本文件。SFX 文件的真正功能是濫用 WinRAR 的設置選項,以系統權限運行 PowerShell、Windows 命令提示符(cmd.exe)和任務管理器。

CrowdStrike 的研究人員仔細研究了其中的技術細節,發現攻擊者在目標提取存檔的文本文件后添加了多個命令來運行。雖然檔案中沒有惡意軟件,但威脅攻擊者在設置菜單下添加了創建 SFX 檔案的命令,該檔案可能成為“打開”目標系統的后門。

WinRAR SFX 設置中允許后門訪問的命令 (來源:CrowdStrike)

如上圖所示,注釋顯示在攻擊者自定義 SFX 存檔后,在提取過程中不會顯示任何對話框和窗口。此外,威脅攻擊者還添加了運行 PowerShell、命令提示符和任務管理器的指令。WinRAR 提供了一組高級 SFX 選項,允許添加一個可執行文件列表,以便在進程之前或之后自動運行,如果存在同名條目,還可以覆蓋目標文件夾中的現有文件。

Crowdstrike 解釋說因這個 SFX 檔案可以從登錄屏幕上運行,所以攻擊者實際上有個持久后門,只要提供了正確的密碼,就可以訪問它來運行 PowerShell、Windows 命令提示符和具有NT AUTHORITY\SYSTEM 權限的任務管理器。

研究人員進一步強調,傳統的反病毒軟件很可能無法檢測到這種類型的攻擊,畢竟檢測軟件只在檔案(通常也有密碼保護)中尋找惡意軟件,而不是 SFX 檔案解壓縮器存根的行為。

觀察到的攻擊鏈 (來源:CrowdStrike)

Crowdstrike 聲稱,惡意的 SFX 文件不太可能被傳統惡意軟件解決方案捕獲。在測試過程中,安全人員創建了一個自定義的 SFX 存檔以提取后運行 PowerShell 時,Windows Defender 做出了反應,然而,僅僅只記錄了一次這種反應,無法復制。

最后,研究人員建議用戶應特別注意 SFX 檔案,并使用適當的軟件檢查檔案的內容。