實現最小權限的3個阻礙

數據安全公司Veza聯合創始人兼首席執行官Tarun Thakur在公司籌劃階段走訪了數十位首席信息安全官(CISO)和首席信息官(CIO)。每一位受訪信息安全負責人都認同最小權限原則,但無人能說清自家公司離實現這一原則還有多少距離。這些精通現代科技的公司無論規模和成熟度如何,幾乎都無法搞清楚到底誰能訪問公司敏感數據。

美國國家標準與技術研究院(NIST)計算機安全資源中心將“最小權限”定義為“安全架構應該實現的原則,這一原則下每個實體都被授予履行其職能所需的最小系統資源和授權”。聽起來很簡單,但時移世易,情況已不復當年。如今,數據遍布多個云、數百個SaaS應用和各種新舊系統中。因此,所有現代公司都積累了“權限債務”:不必要的權限——最初就過于寬泛或工作變動或終止后不再需要的權限。

畢馬威會計師事務所的一項調查研究發現,62%的美國受訪者僅2021年一年當中就經歷過數據泄露或網絡安全事件。即使有員工上了網絡釣魚的鉤,但只要他們僅能訪問非敏感信息,可能根本不會造成任何經濟影響。最小權限原則能夠緩解攻擊所造成的損害。

但實現最小權限原則存在三個阻礙:可見性、規模,以及指標。

可見性是基礎

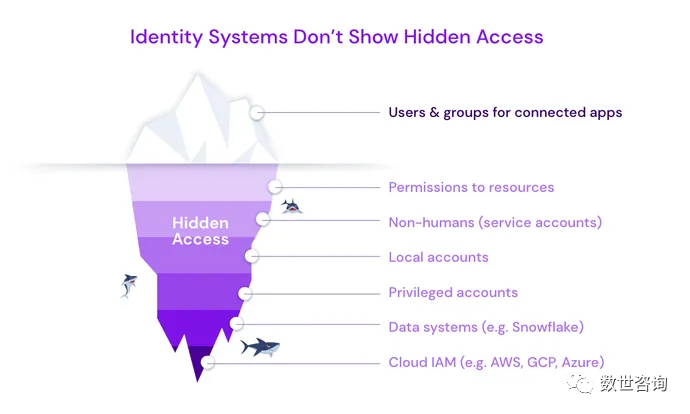

看不見的東西就很難管理,而訪問權限遍布企業中的無數系統。很多訪問權限由系統中唯一的訪問控制進行本地管理(例如Salesforce的管理員權限)。甚至即使公司實現了身份提供程序,比如Okta、Ping或ForgeRock等,這也只不過暴露出冰山一角而已。這類程序無法呈現水線以下的所有權限,比如本地賬戶和服務賬戶。

圖:身份系統未顯示隱藏訪問

圖:身份系統未顯示隱藏訪問

在諸多公司紛紛裁員的當下,這個問題尤為重要。在解雇員工時,老板會撤銷其對網絡和單點登錄(SSO)的訪問權限,但這一操作并不能傳導到員工享有權限的無數系統。于是,看不見的權限債務就形成了。

對于必須定期審查訪問權限才能合規的公司而言,可見性是個繁瑣且容易遺漏的體力活兒,得派遣員工手動核查各個系統。小公司或許還有可能理清這些報告(往往就是些屏幕截圖)得出有意義的結論,但對于擁有現代數據環境的大公司來說,這事兒就不太可能了。

規模

哪家公司都有可能擁有數千個員工身份,此外還有幾千個非人類身份,比如服務賬戶和機器人程序。各種“系統”也可能有好幾百個,包括云服務、SaaS應用、定制應用程序,以及SQL Server和Snowflake等數據系統。這些系統每個都可能提供幾十上百種訪問無數細粒度數據資源的權限。由于需要為這些身份與系統的每種可能組合做出訪問權限決策,很容易想象檢查上百萬決策的挑戰是多么巨大。

為了在不利形勢下盡力做到最好,公司走了條捷徑,給角色和組分配身份。這種做法解決了規模問題,但惡化了可見性問題。安全團隊可以看到誰屬于哪個組,也知道這個組的標簽,但標簽并不能反映整個情況。團隊無法看到表或列層級上的訪問權限。在訪問權限請求源源不斷時,身份訪問管理(IAM)團隊很容易未經審慎考慮就給最貼合的組直接敲章批準了,即便這個組的權限超出了必要范圍。

如果沒有自動化,公司無法克服這一規模方面的挑戰。而時間受限的訪問權限是解決方案之一。比如說,員工被授予了某個組的權限,但60天里沒用到90%的權限,那削減這一權限就不失為一個好主意。

指標

無法測量就無法管理,而現今還沒人有工具可以量化到底授出了多少“權限”。

CISO及其手下的安全團隊需要可以管理最小權限的儀表板。正如Salesforce為銷售團隊提供對象模型和儀表板管理收入,新興公司也在為權限管理構建類似的基礎。

團隊如何量化權限?會稱為“特權得分”嗎?權限總分?2017年的一篇論文為數據庫暴露擬了個名為“數據泄露風險度”的指標。無論名稱如何,這一指標的興起都是身份優先安全的分水嶺。即使并不完美,該指標也將改變公司的心態,像管理業務流程一樣管理最小權限。

展望未來

形勢已然改變,以人工方式實現最小權限基本不可能了。解決最小權限問題需要新技術、新流程和新思維。CISO和CIO普遍認為最小權限是有可能實現的,他們也在審慎投資,爭取越過最低限度的季度權限審查。用不了多久,人工審查就會成為歷史,自動化將駕馭現代訪問控制的復雜性。