近日,Microsoft SQL (MS-SQL) 服務器遭到攻擊,因其安全性較差,入侵者進入服務器后直接安裝了 Trigona 勒索軟件,并加密了所有文件。

入侵者是利用了那些極易被猜到的帳戶憑據為突破點,暴力攻擊了MS-SQL 服務器,并安裝了名為CLR Shell的惡意軟件,這次攻擊是被韓國網絡安全公司AhnLab的安全研究人員發現的。

這種惡意軟件專門用于收集系統信息,還可以直接更改那些被入侵的帳戶配置。此外,該軟件還可以利用Windows輔助登錄服務中的漏洞將特權升級到LocalSystem,不過想完成這個操作需要啟動勒索軟件。AhnLab表示,CLR Shell是一種CLR匯編惡意軟件,該軟件在接收入侵者的命令后可直接執行惡意入侵行為,運行模式有點類似于web服務器的webshell。

然后入侵者會在下一階段安裝一個惡意軟件dropper,用作svcservice.exe服務,繼而就能啟動Trigona勒索軟件,作為svchost.exe。此外,他們還會配置勒索軟件二進制文件。在每次系統重新啟動時,通過Windows自動運行密鑰自動啟動,以確保系統在重新啟動后仍處于被加密的狀態。

在拿到贖金前,這個惡意軟件會禁用系統針對Windows卷影副本進行恢復、刪除的相關操作,所以要想恢復系統必須要有解密密鑰。

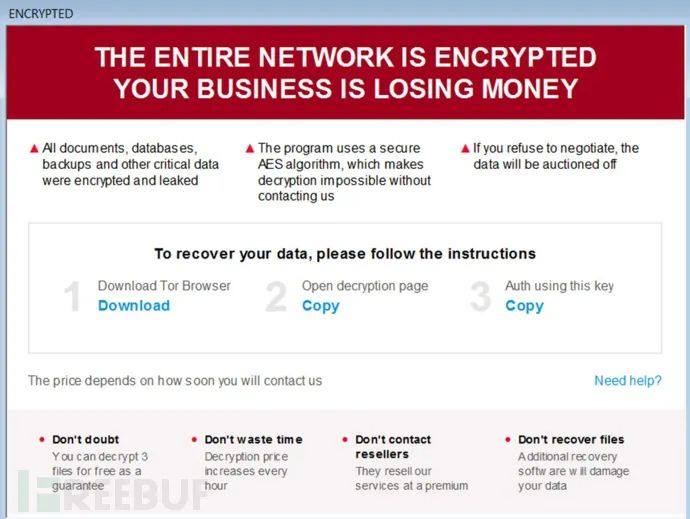

Trigona勒索信,圖源:BleepingComputer

2022年10月,MalwareHunterTeam首次發現了該惡意軟件。在贖金方面,Trigona勒索軟件僅接受門羅幣加密貨幣。

Trigona會加密受害者設備上的所有文件,除了特定文件夾中的文件,包括Windows和Program files目錄。該軟件通過添加“._locked”為擴展名,以重命名加密文件,并在每個被鎖定的文件中嵌入加密的解密密鑰、活動ID和受害者ID(公司名稱)。在進行這些加密操作之前,該團伙還聲稱已經竊取到了一些敏感文件,并且表示這些文件將被放到暗網上。

該軟件還會創建名為“how_to_decrypt”的贖金筆記。每個文件夾中都包含一些入侵系統的信息,比如Trigona Tor協商網站的訪問鏈接,以及包含登錄協商網站所需的授權密鑰。

Trigona樣本提交(ID勒索軟件)

自今年年初以來,Trigona勒索軟件團伙已經發起了多次攻擊事件。據統計,僅向ID勒索軟件平臺發起的攻擊事件至少有190起。

看雪學苑

看雪學苑

黑白之道

黑白之道

安全圈

安全圈

看雪學苑

看雪學苑

商密君

商密君

黑白之道

黑白之道

安全圈

安全圈

FreeBuf

FreeBuf

安全圈

安全圈

安全牛

安全牛

安全圈

安全圈

安全圈

安全圈