網絡安全行業的一大特點,是新概念、新名詞術語多,不僅以 Gartner 為代表的研究咨詢機構每年要新定義很多新的產品品類、技術方向,眾多安全企業也從營銷的角度在“造詞”。本文盤點 2022 年產業界關注度較高的“熱詞”,解析這些詞背后的技術和產品的核心能力、應用場景和關鍵挑戰。

一、擴展檢測響應

(Extended Detection and Responsed,XDR)

XDR 在 2018 年由 Palo Alto Networks 提出,XDR 平臺可以跨區域收集來自多種安全設施的檢測數據,并對其進行統一的集成、關聯和上下文等事件化分析,以全局視角進行威脅研判,從而獲得更準確和全面的檢測結果。XDR 旨在高效集成產品,打破信息孤島,降低企業內的無效告警和安全運營成本,未來將吸引難以從安全響應中心(SOC)或安全信息和事件管理(SIEM)解決方案中獲得價值的安全運營團隊。

目前的 XDR 產品功能覆蓋了網絡防御矩陣(Cyber Defense Matrix)中的設備、網絡和用戶資產的檢測及響應維度,未來會把應用程序和數據的檢測及響應也包含進來。

XDR 的核心能力主要包括云/網/端的一體化威脅檢測能力、ATT&CK 入侵知識庫框架等攻擊鏈覆蓋與攻擊溯源能力、多源數據整合與上下文關聯分析能力、人工智能(AI)/機器學習(ML)/用戶和實體行為分析技術(UEBA)等技術的利用與效率、應用程序編程接口(API)集成與自動化響應能力。

XDR 主要被用于 SOC 平臺能力補充或直接被充當 SOC 使用,也有被用托管檢測與響應服務(MDR)服務的工作平臺,或被用在云地混合場景下的威脅檢測響應。

XDR 面臨的挑戰在于整合能力,XDR 本質上是整合性方案,涉及多個安全領域,甚至將安全編排自動化與響應(SOAR)也當作組件之一,整合的技術難度較大。此外,還面臨著 XDR 方案開銷與客戶現有安全投入的平衡、在云/多云/云地混合環境下 XDR 能力構建的挑戰。

二、入侵與攻擊模擬 BAS

(Breach and Attack Simulation)

傳統的風險評估技術側重于識別系統、網絡和應用程序的漏洞,BAS 方案則更進一步。BAS 是指通過主動驗證+(半)自動化的方式,使用攻擊者的戰術、技術和程序來模擬殺傷鏈的不同階段,持續測試和驗證現有網絡整體的安全機制(包括各安全節點是否正常工作、安全策略與配置的有效性、檢測/防護手段是否按預期運行等),對企業對抗外部威脅的能力進行量化評估,同時提供改進建議,推動企業安全體系走向成熟。如下表所示。

表 BAS與滲透測試和漏洞掃描的對比

BAS 的核心能力包括設備/策略/脆弱性多維安全有效性驗證能力、量化評估與風險優先級識別能力、模擬入侵能力(包含入侵方法與數量/自動化能力/攻擊載體類型/ATT&CK 框架匹配度等)以及對云/IoT/工控/移動應用等新場景的覆蓋度。

BAS 主要用于基于內需驅動的高安全性網絡環境,用于企業安全運營效率提升與安全防御體系優化以及安全服務中降低人工成本,量化服務價值。

所面臨的關鍵挑戰在于終端、邊界、應用、數據等安全驗證覆蓋面能力,驗證結果的可靠性與全面性,全場景匹配度與自身安全性保障以及產品部署成本、自動化程度與易用性。

三、攻擊面管理

(Attack Surface Management,ASM)

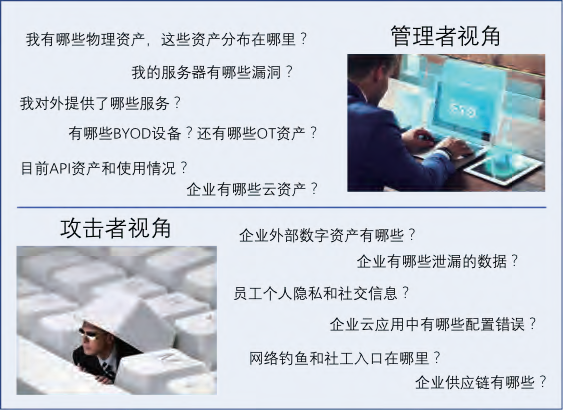

攻擊面是指企業所有可被利用的風險因素的集合,這些風險因素大多分布在物理面(例如端點、網絡、服務器等設備漏洞)和數字面(例如企業數據泄漏、品牌侵權、個人隱私信息泄漏、網絡釣魚等)。攻擊面管理旨在識別、分類這些風險因素,并對其進行優先級排序和持續監控。攻擊面范圍較為寬泛,按照企業管理者和外部攻擊者兩個不同視角(如圖 1 所示),可分為網絡資產攻擊面管理(CAASM)和外部攻擊面管理(EASM)以及數字風險保護服務(DRPS)三種。

圖1 攻擊面管理的攻擊者視角和管理者視角

攻擊面管理產品的核心能力是資產發現能力與全局風險優先級評估能力,包括對互聯網資產、云資產、影子 IT 資產、數字資產、個人隱私等未知資產的發現能力,對自動化安全評估、漏洞優先級 VPT 等技術的利用,以及對威脅、漏洞、暗網/深網等情報數據的體系化利用。

攻擊面管理的主要客戶是 IT 資產龐雜、對外且分散,亟待縮小互聯網暴露面的大中型企業,主要用于互聯網、消費者企業數字資產保護與安全運營,以及重要或關鍵業務場景的主動防御能力提升,以實現高風險判定和攻擊面收斂。它面臨的主要挑戰是海量數據采集、關聯分析和風險研判的能力,支持測繪的攻擊面的類型和數量。云生態發展對云資產可視化與風險評估的影響也是未來挑戰之一。

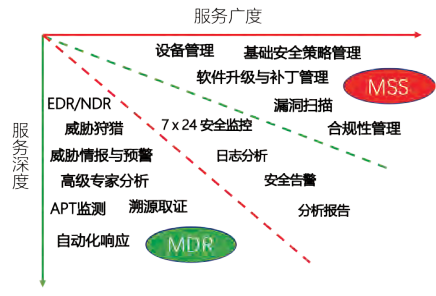

四、安全運營服務(Security Operation Services)

安全運營服務是目前適用于我國實際國情的新型安全服務形態,按照目標客群、服務范圍、能力邊界不同,分為傳統 MSS 服務(托管式安全服務)和新型 MDR 服務(托管式檢測與響應服務),如圖 2 所示。MSS 服務側重于管理和維護與安全相關的技術和產品,以保障企業 IT 基礎設施穩定運行為目標,MDR 服務則以更高的視角聚焦攻擊與威脅,通過云網端數據共享與分析,提升企業在威脅檢測與響應處置方面的能力。目前 MSS 與 MDR 服務商已呈現融合趨勢,未來隨著市場服務型需求持續釋放,這種融合趨勢將進一步加深。

圖2 安全運營服務的分類

安全運營作為一種服務,其核心能力在于人、技術、流程的高效整合,需要有一定數量的中高級安全專家,并且實現專家資源的高效復用。同時提供安全分析平臺,實現自動化工作流,要有集成利用威脅情報能力的能力,提供 7x24 小時全天候安全監控與報警,有完善的應急響應機制,可輸出準確全面的安全分析報告。

安全運營服務的主要客戶包括有合規要求但無安全基礎的中小企業,部署多種安全設備但安全運營效率低下中大型企事業單位,多分支、管理成本較高的連鎖型企業。具體場景包括攻防演練、重保、風險評估等事件驅動下的階段性使用。

安全運營服務當前的主要挑戰是對安全事件分析的準確性與響應速度,軟件即服務(SaaS)的程度,如何提高人效比的能力,以及對云、工控、物聯網等新場景下服務能力的覆蓋。

五、軟件供應鏈安全與開發安全

(Software Supply Chain Security & DevSecOps)

受“太陽風”(SolarWinds)等軟件被植入后門的安全事件驅動、國際形勢加劇(貿易摩擦、技術封鎖、網絡戰)等因素疊加影響,近年來軟件供應鏈安全概念持續升溫。軟件供應鏈的安全風險來自于軟件全生命周期,除了源頭的軟件開發環節,還包括軟件上線發布和軟件運行使用等環節。開發安全不完全等同于軟件供應鏈安全,但開發安全卻是保障軟件供應鏈安全最重要的起點,安全“左移”是大勢所趨。開發安全運營一體化(DevSecOps)未來或將由場景型技術轉變為普適性技術,引領新一輪安全技術的演進。

軟件供應鏈安全與開發安全的核心能力包括軟件生產生命周期中全階段的安全缺陷發現能力、防護能力以及與軟件開發流程進行高效融合的能力。安全缺陷發現能力包括如代碼審計的代碼級檢測分析能力、靜態應用安全測試(SAST),開源治理能力如軟件成分安全分析(SCA)、應用安全檢測能力如交互式應用程序安全測試(IAST)、動態應用程序安全測試(DAST)、模糊測試(Fuzzing),防護能力主要有運行時應用程序自保護(RASP)能力,最后通過開發安全一體化管理平臺實現 DevSecOps 的流程管理。

軟件供應鏈安全與開發安全的應用場景主要有軟件開發生命周期(SDLC)安全賦能、軟件供應鏈風險評估、云原生應用程序安全開發與運營、國產化場景下軟件物料清單(SBOM)梳理與自主可控評估。其面臨的主要挑戰首先是產品技術與開發流程無縫集成的能力,其次是漏洞風險優先級評估與補救能力、產品自動化程度與易用性等技術能力,然后還面臨相關技術標準與市場驅動力的構建,商業路徑規劃與目標客群觸達能力等問題。

六、數據安全平臺

(Data Security Platform)

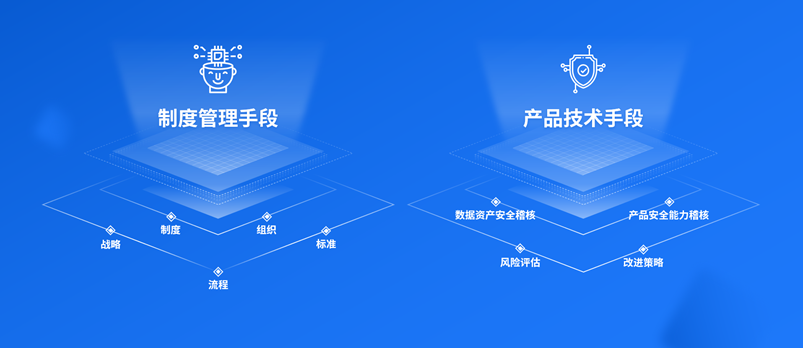

數據安全平臺是以數據為中心,面向數據全生命周期構建的安全管理與防護體系,其核心是在數據風險防護與合規監管的推動下,根據具體的業務處理場景和生命周期各個環節,以數據發現和數據分類分級為基礎,以數據流轉監控及數據風險評估為目標,融合了多種數據安全技術來實現平臺化數據安全防護。隨著數據安全場景需求和產品技術的不斷發展,數據安全運營平臺、零信任數據安全平臺、數據安全監測平臺等解決方案正逐步成為各安全廠商在數據安全領域所聚焦的方向。

數據安全平臺的核心能力包括對各場景業務與數據流轉的全面梳理能力、對數據全生命周期安全防護和監測能力、數據安全平臺與能力單元智能化聯動能力、敏感數據自動發現及大數據分析能力。數據安全平臺主要應用于客戶側全局數據資產管理與風險監測、主管與監管單位對全行業數據安全態勢掌控、數據安全行為動態控制、數據安全流轉可視化監測、數據安全合規性檢驗。

數據安全平臺面臨的關鍵挑戰主要是業務與安全威脅/合規/風險容忍度的平衡,包括各行業、地區重要數據的定義和差異,業務變化后數據持續優化和保障的能力,數據識別技術的覆蓋率、效率和準確率。

七、云原生應用保護平臺

(Cloud-Native Application Protection Platform,CNAPP)

CNAPP 是一套集成安全性和合規性功能,旨在保護云原生應用程序的開發和生產過程。CNAPP 整合了多種云原生安全工具和技術,包括:容器掃描、云安全態勢管理(CSPM)、基礎設施即代碼掃描、云基礎設施授權管理(CIEM)和運行時云工作負載保護平臺(CWPP),如圖 3 所示。它可以保護從系統代碼到業務開展的整個應用程序開發生命周期的安全,提高對云工作負載的可見性,增強對云環境中安全性和合規性風險的控制。

圖3 云原生應用保護平臺

CNAPP 主要用在對云原生工作負載運行時的可疑行為檢測及保護、云原生基礎設施合規性和完整性驗證、云原生工作負載及開發過程漏洞掃描和管理、云原生應用(包括 WEB 及 API)的安全防護。

CNAPP 面臨的挑戰主要有云原生應用和工作負載的可見性和全面識別能力,云原生應用和工作負載從 DevOps 過渡到 DevSecOps 的投入成本及復雜性,與客戶現網中云防護系統功能重疊情況下的能力評估及技術聯動。

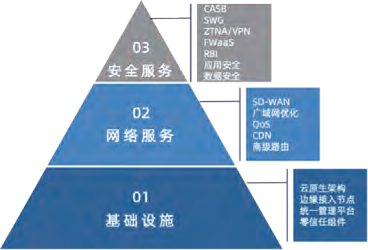

八、安全訪問服務邊緣

(Secure Access Service Edge,SASE)

SASE 是 2019 年由 Gartner 提出的概念,作為一個安全框架,旨在實現安全和快速的云應用,并幫助用戶和設備在任何地點、任何時間對應用程序、數據和服務進行安全的云訪問。它以支持數字企業的動態、安全訪問需求為目標,融合了全面的廣域網功能和網絡安全功能。SASE 模型包括全球和云本地服務中的網絡安全解決方案,讓用戶以靈活、經濟高效和可擴展的方式輕松連接到企業網絡并受到保護。

SASE 服務的核心能力在于采用云原生架構,可控制服務成本,通過高覆蓋度的邊緣云節點提升服務質量,以及基于零信任的身份授權和訪問接入能力,完整的網絡即服務和安全即服務能力,一體化安全管控及威脅感知能力。如圖 4 所示。

圖4 安全訪問服務邊緣模型

SASE 的主要應用場景包括遠程辦公、多分支機構安全互聯、企業安全合規建設與物聯網安全防護。目前所面臨的挑戰包括:缺少統一的技術要求及能力評估標準;構建一套完整的 SASE 服務體系所消耗的資源較多及安全運營難度較大;企業數字化轉型和業務上云的內驅力、復雜度及時間周期。

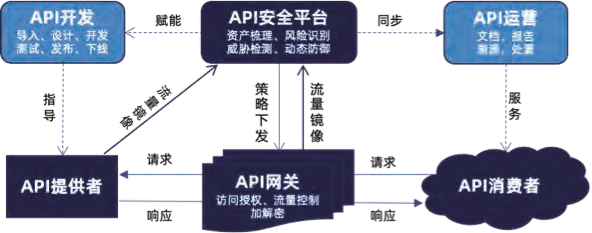

九、API 安全防護

(Application Programming Interface Security)

隨著網絡應用的互聯互通變得越來越普遍,API 接口逐漸與 Web 應用、移動互聯網、物聯網以及 SaaS 服務融為一體。特別在幾次重大數據泄露事件發生后,API 安全開始得到高度重視。API 安全是一種貫穿于 API 的設計、開發、使用和維護階段的全鏈路風險管控,關注 API 資產識別、防護控制、威脅分析以及開發安全,目的是降低針對 API 特有的安全漏洞風險所帶來的損失。如圖 5 所示。

圖5 API 安全場景

API 安全的核心能力包括自動化、即時化的 API 資產識別能力、零信任安全原則的 API 授權控制能力、在線/旁路部署下的 API 威脅檢測能力、持續模擬攻擊的 API 安全測試能力、依托 AI 與 ML 技術的 API 監控分析能力、自動化修復與溯源的 API 審計響應能力、貫穿 API 安全生命周期的開發運營能力。

API 安全主要應用在三個場景:數據安全場景,通過 API 數據流轉監測,黑灰產數據竊取監測;云原生安全場景,大規模分布式 API 通信安全場景,包括 Bots 自動化攻擊防護。

當前 API 安全的關鍵挑戰包括:在應用程序開發過程中,從需求設計到人員意識都缺少對 API 安全能力的構建及重視;多應用開放互聯的發展與降低 API 應用暴露面和攻擊面的平衡;云原生場景帶來的 API 所暴露的攻擊面呈指數級加劇;新引入的東西向流量成為防護重點。

十、商用密碼應用與管理

(Commercial Cryptography Application and Management)

密碼是指采用特定變換的方法對信息等進行加密保護、安全認證的技術、產品和服務。作為保障信息和網絡安全最核心、最有效的技術,密碼產業涵蓋了密碼基礎算法與協議研究、密碼算力產品與應用、密碼服務與解決方案、密碼應用安全檢測與評估等多個領域。目前,我國密碼產業呈現政策與技術雙驅動態勢:在政策層面,《密碼法》《商用密碼管理條例》《商用密碼應用安全性評估管理辦法(試行)》的頒布實施,進一步規范了密碼的使用與管理,密碼安全保護有法可依;在技術創新方面,SM2、SM3、SM4、ZUC、SM9 等自主設計國密算法陸續進入國際標準,隱私計算、同態加密、量子密碼、可信計算等密碼學新技術持續發展,云計算、物聯網、車聯網、5G 安全、區塊鏈等新場景下密碼泛在化應用不斷拓展,同時,信創產業的發展為密碼應用提供了廣闊的機遇。以上多種因素疊加,未來我國密碼產業將進入全面、快速、高質量發展的新階段。

商用密碼應用與管理的核心能力主要包括密碼算法與算力的持續性優化、密碼中間件對密碼能力復用的提升、國密算法替代過程中對應用改造的能力、云環境下密碼應用與管理能力的構建四個方面。

商用密碼的應用場景主要在電子認證與服務行業,金融、能源、電信等強監管行業,國家關鍵基礎設施行業安全防護,信創產業與技術發展,傳統安全建設與 IT 基礎設施保護以及物聯網、V2X 車聯網等新場景。

商用密碼應用與管理所面臨的關鍵挑戰主要在豐富密碼技術與產品的場景適應性以應對日益上升的密碼應用泛在化趨勢、進一步提升密碼全產業鏈自主可控能力,加速國密替代和信創發展進程,以及密碼人才培養與能力建設。

十一、結 語

2022 年,中國網絡安全的創新方向依然較為碎片化,與用戶現階段網絡安全的剛性需求密切相關。安全運營服務和 SASE 兩個服務創新方向,反映的是中小企業乃至地方政府數字化轉型中對安全的強勁需求,以及 IT 基礎設施云化后的防御困境;其他創新方向,反映了用戶上云后的安全防護、數據安全合規、供應鏈安全求、攻防技術演進等方面的需求。可喜的是,推出這些創新方向產品的大多數是安全創業公司,雖然產品與解決方案的成熟度依然需要時間,但未來可期。

一顆小胡椒

一顆小胡椒

公安部網安局

公安部網安局

黑白之道

黑白之道

信息安全與通信保密雜志社

信息安全與通信保密雜志社

看雪學苑

看雪學苑

奇安信集團

奇安信集團

CNCERT國家工程研究中心

CNCERT國家工程研究中心

安全內參

安全內參

信息安全與通信保密雜志社

信息安全與通信保密雜志社

黑白之道

黑白之道

中國信息安全

中國信息安全

黑白之道

黑白之道