谷歌爆料!微軟安全功能遭繞過,對勒索軟件放行

安全內參3月16日消息,一份最新報告顯示,有黑客正出于經濟動機利用微軟SmartScreen安全功能中的零日漏洞,用以傳播Magniber勒索軟件。

谷歌威脅分析小組(TAG,下文簡稱谷歌小組)的研究人員表示,自2022年12月以來,惡意黑客就已經能夠利用SmartScreen中的零日漏洞。谷歌小組在2月15日向微軟報告了相關發現及勒索軟件團伙的利用行為。微軟在3月14日(3月補丁日)發布針對該漏洞(CVE-2023-24880)的修復補丁。

SmartScreen旨在捕捉網絡釣魚企圖和惡意軟件,屬于Windows 10/11以及微軟Edge網絡瀏覽器的組成部分。微軟公司發言人表示,客戶只要安裝最新補丁即可獲得保護。

谷歌小組指出,自2023年1月以來,他們發現勒索軟件活動中使用的惡意msi文件已被下載超10萬次,其中80%的下載量來自歐洲用戶。msi文件類似于我們熟悉的.exe文件,二者都可用于安裝和啟動Windows程序。

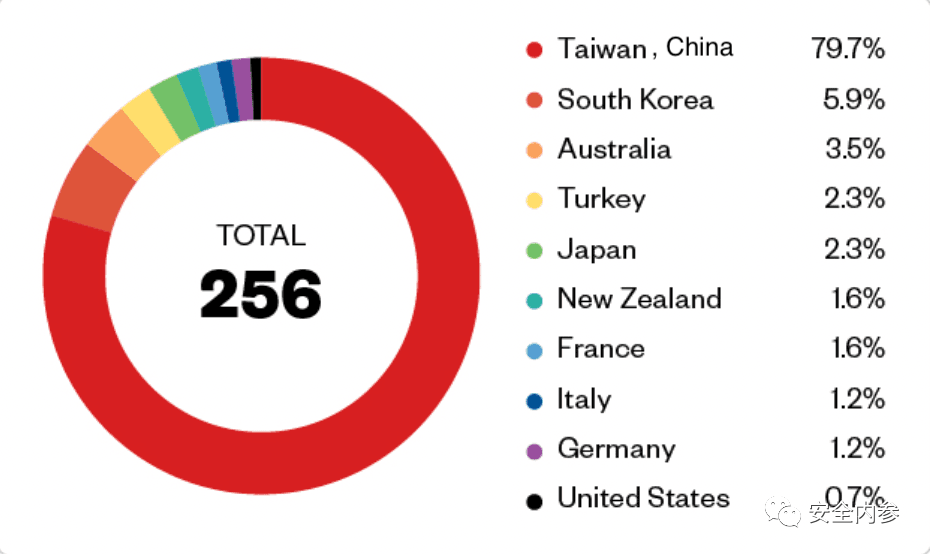

研究人員提到,Magniber勒索軟件常被用于針對韓國和中國臺灣地區的組織。大約六年前,就有網絡安全企業對其展開跟蹤。

圖:Magniber受害者來源分布

SmartScreen多次爆出零日漏洞

谷歌小組的發現,是Magniber惡意黑客在過去半年里,第二次利用零日漏洞規避SmartScreen檢測,并誘導計算機用戶從受感染的網站處下載經過偽裝的勒索軟件。

谷歌小組的這次研究建立在此前惠普安全專家的工作上。2022年10月,惠普公司發現Magniber在攻擊中利用CVE-2022-44698漏洞,這是另一個影響SmartScreen的獨立漏洞。并且在2022年12月微軟為該漏洞發布補丁之前,還有其他黑客曾經利用這個漏洞。

當時,Magniber惡意黑客使用帶有錯誤簽名的JScript文件強制令SmartScreen返回錯誤,最終允許黑客繞過安全警告并傳播惡意軟件。

在微軟封鎖這條路徑后,Magniber團伙又找到了另一種類似方法來破壞SmartScreen。

谷歌小組發現,受感染的MSI文件會致使SmartScreen出現與之前使用JScript文件時相同的反應:Microsoft功能返回錯誤,允許攻擊者繞過安全警告。新方法針對的是SmartScreen中的一個對話框,它會在文件運行與Mark-of-the-Web(MOtW)發生沖突時彈出,屬于瀏覽器中的惡意文件防范功能。

微軟頻繁發補丁,

但修復一直不完全

谷歌小組指出,“由于SmartScreen安全繞過背后的根本原因沒有得到解決,所以惡意黑客能夠迅速發現原始漏洞的不同變體。”微軟應該“正確且全面地”解決這類問題。

“此前Project Zero就已經發現,這類安全繞過正成為網絡攻擊的新趨勢。廠商雖然頻繁發布針對性補丁,但由于修復范圍不足,導致惡意黑客仍有機會迭代并發現新的攻擊變種。在安全修復當中,狹義層面的可靠修復與問題根本原因難以徹底解決之間已經形成了尖銳矛盾。”

Magniber勒索軟件于2018年底被首次發現,在韓國活躍多年,后又蔓延至中國臺灣。

此前,Magniber惡意團伙還曾利用其他幾個微軟漏洞開展攻擊,包括CVE_2022-41091(同樣屬于MotW漏洞)以及臭名昭著的PrintNightmare漏洞CVE-2021-34527。

至少自2018年起,Magniber團伙就已經在使用Magnitude漏洞利用工具包(可通過瀏覽器漏洞感染用戶Web應用程序)來分發惡意載荷。