可泄露用戶密碼,Bitwarden 密碼管理器瀏覽器擴展發現新漏洞

VSole2023-03-13 10:02:32

3 月 11 日消息,根據安全機構 FlashPoint 官方博文,在密碼管理器 Bitwarden 的瀏覽器擴展程序中發現了一個高危漏洞,可以泄露用戶的密碼信息。

惡意網站可以利用該漏洞,在受信任頁面中嵌入 IFRAME 代碼。用戶訪問這些惡意網站,并使用 Bitwarden 自動填充之后,就可以獲取用戶的憑證信息。

IT之家從博文中獲悉,導致這個漏洞的關鍵是 Bitwarden 以非典型方式處理網頁中的嵌入式 iframe。

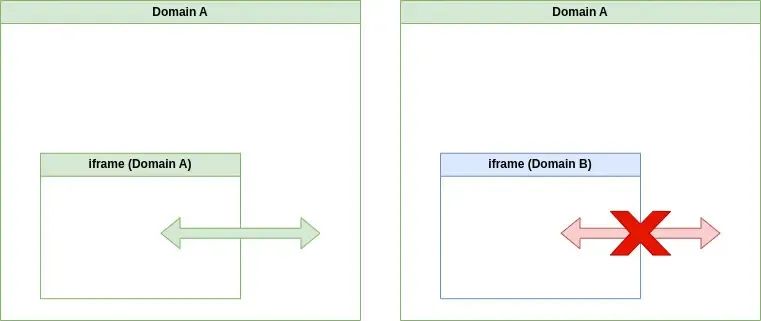

瀏覽器通過同源策略,分開 iframe 嵌入頁面和父頁面。也就是說,iframe 嵌入頁面和父頁面應該是互相隔離的狀態,無法訪問其內容。目前包括 Firefox、Chrome 等主要瀏覽器均采用了這個安全概念。

Bitwarden 瀏覽器擴展還在通過 iframe 嵌入來自其他域的第三方內容的頁面上使用自動填充功能。通過 iframe 嵌入的網頁無權訪問父頁面的內容。

但安全研究人員寫道無需進一步的用戶交互,該頁面可以等待登錄表單的輸入,并將輸入的憑據轉發到遠程服務器。

Bitwarden 文檔確實包含一條警告,即“受感染或不受信任的網站”可能會利用此來竊取憑據。安全研究人員表示,如果網站本身受到威脅,擴展幾乎無法阻止竊取憑據。

VSole

網絡安全專家