一款API水平越權漏洞檢測工具

一顆小胡椒2023-03-06 14:10:47

功能

通過替換認證信息后重放請求,并對比數據包結果,判斷接口是否存在越權漏洞

特點

1. 支持HTTPS

2. 自動過濾圖片/js/css/html頁面等靜態內容

3. 多線程檢測,避免阻塞

4. 支持輸出報表與完整的URL、請求、響應

安裝和使用

安裝依賴

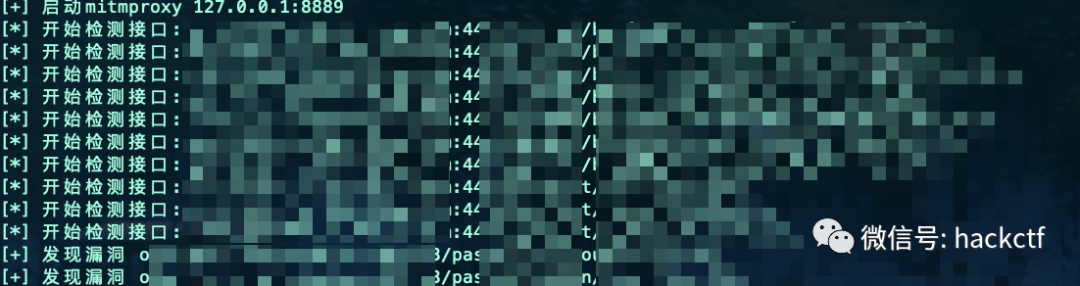

python3 -m pip install -r requirements.txt 啟動 python3 start.py

即可監聽socks5://127.0.0.1:8889。

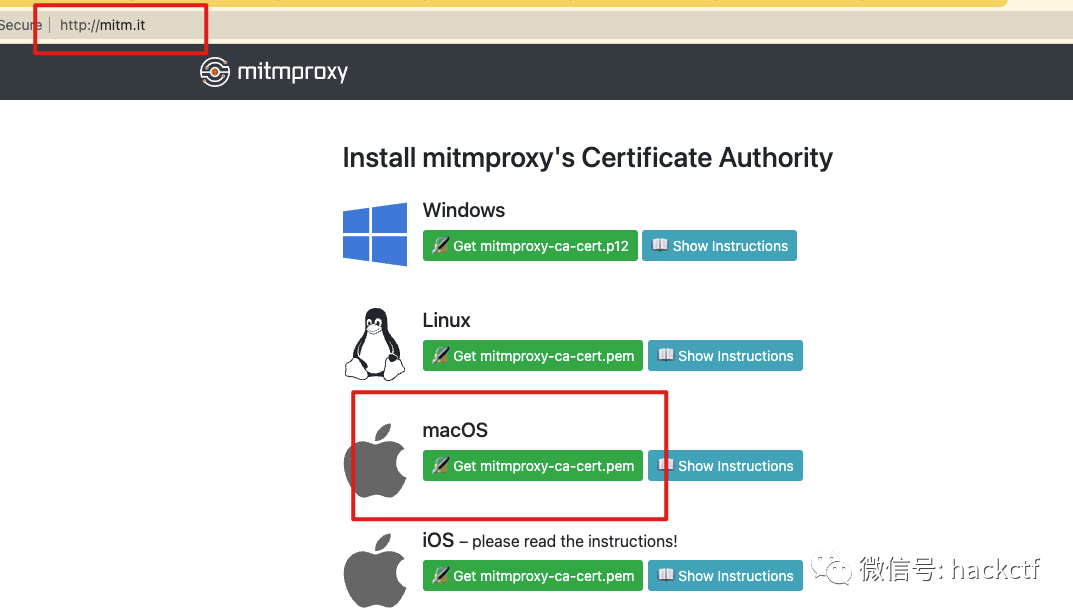

安裝證書

使用SwitchOmega等插件連接該代理,并訪問mitm.it即可進入證書安裝頁面,根據操作系統進行證書安裝。

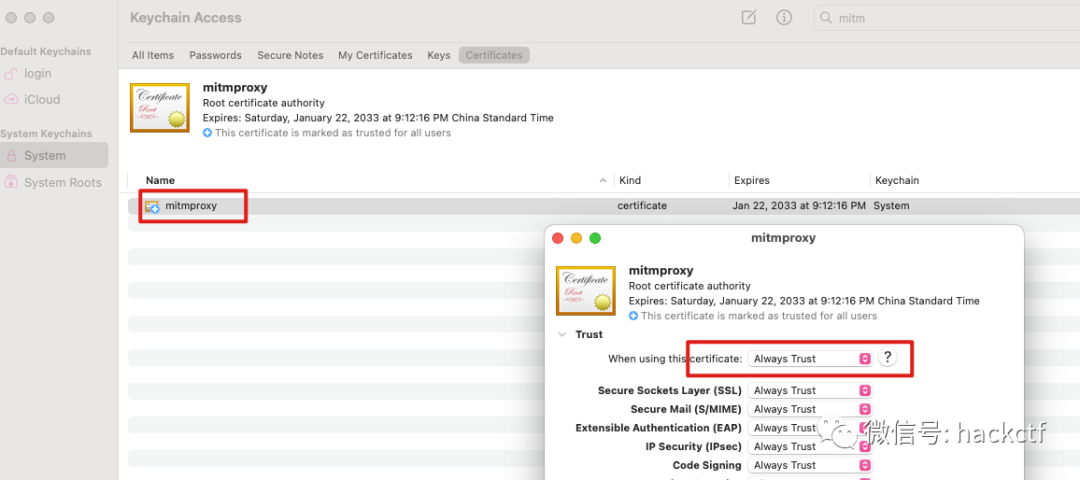

以MacOS為例:

下載安裝后,打開鑰匙串訪問,找到mitmproxy證書,修改為alwaystrust

檢測漏洞

首先準備好目標系統的A、B兩賬號,根據系統的鑒權邏輯(Cookie、header、參數等)將A賬號信息配置config/config.yml,之后登錄B賬號

使用B賬號訪問,腳本會自動替換鑒權信息并重放,根據響應結果判斷是否存在越權漏洞

生成報表

每次有新漏洞都會自動添加到report/result.html中,通過瀏覽器打開:

點擊具體條目可以展開/折疊對應的請求和響應:

下載地址:

https://github.com/y1nglamore/IDOR_detect_tool

一顆小胡椒

暫無描述