全球頭號加密惡意軟件 Emotet 在沉寂了三個月后卷土重來

Emotet惡意軟件在沉寂了三個月后,從本周二上午開始再次發送惡意電子郵件,并感染世界各地的設備。

Emotet是一種臭名昭著的惡意軟件,通過含有病毒的Word和Excel的電子郵件傳播。當用戶打開這些文檔并啟用時,Emotet DLL將被下載并加載到內存中。一旦Emotet被加載,該惡意軟件將潛伏等待來自遠程命令和控制服務器的指示。

最終,該惡意軟件將竊取受害者的電子郵件和聯系人,用于后續的Emotet活動或下載額外的有效載荷,例如Cobalt Strike或其他的惡意軟件。

雖然Emotet在過去被認為是分布最廣的惡意軟件,但它已經逐漸放緩,其最后一次惡意郵件活動還是在2022年11月,而且垃圾郵件也僅僅持續了兩個星期。

Emotet在2023年回歸

3月7日,網絡安全公司Cofense和Emotet追蹤小組Cryptolaemus警告說,Emotet僵尸網絡再次開始發送惡意電子郵件。

Cofense表示,"我們看到的第一封郵件是在美國東部時間早上7點左右。由于他們需要重建和收集新的證書,目前的惡意郵件的數量還比較低。

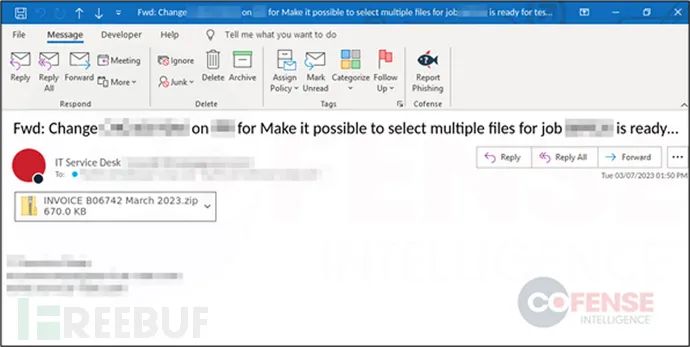

攻擊者沒有像以前的活動那樣使用回復鏈電子郵件,而是利用冒充是發票的電子郵件,如下圖所示。

Emotet 釣魚郵件

這些電子郵件的附件是ZIP壓縮包,其中包含Word文檔,大小超過500MB。它們被填充了未使用的數據,以使文件更大,這讓查殺軟件更難掃描和檢測到它們是否是包含病毒的。

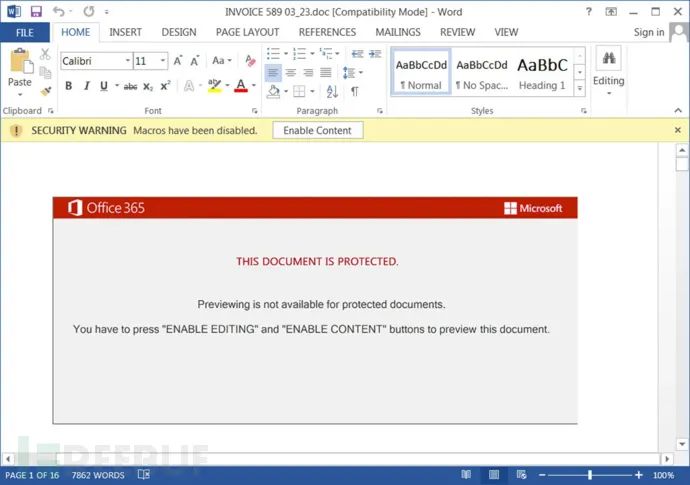

這些Word文檔使用Emotet的'紅色黎明'文檔模板,提示用戶啟用文檔上的內容才能正確看到它。

使用 "紅色黎明 "模板的惡意微軟Word文檔

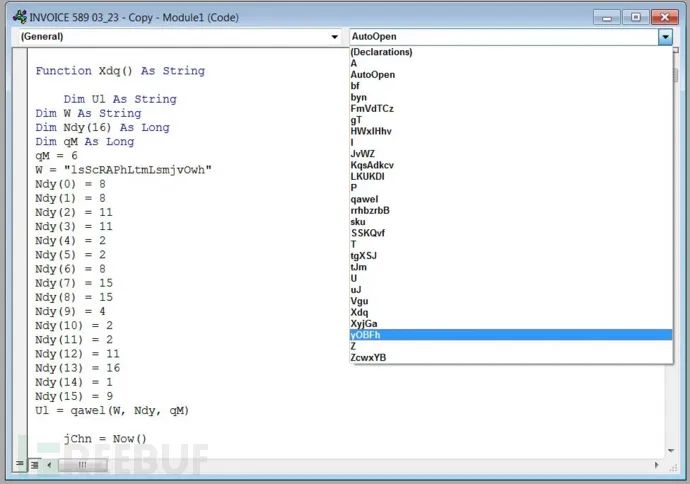

這些文檔包含了亂七八糟的宏,會從被攻擊的網站上下載Emotet加載器作為DLL,其中很多是被黑的WordPress博客。

Emotet Word文檔中混亂的惡意宏程序

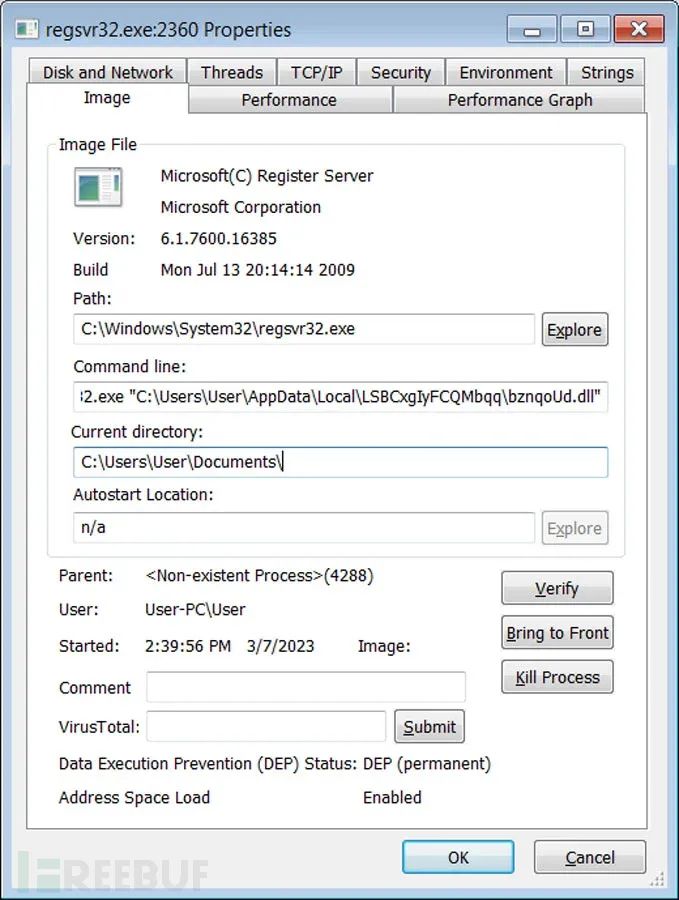

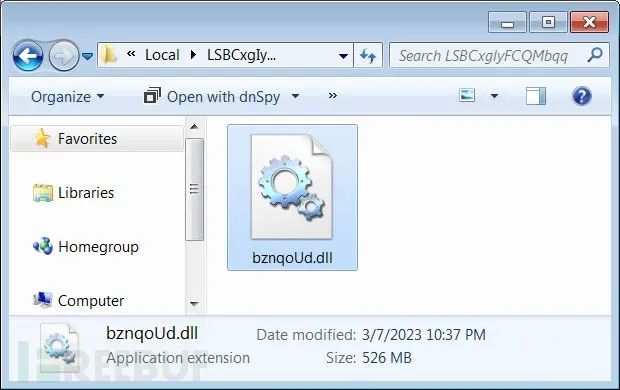

下載后,Emotet會被保存到%LocalAppData%下的一個隨機命名的文件夾,并使用regsvr32.exe啟動。

由Regsvr32.exe啟動的Emotet加載器

與Word文檔一樣,Emotet DLL也被填充為526MB,以阻礙殺毒軟件對惡意軟件的檢測能力。

這種規避技術目前來看是成功的,正如VirusTotal掃描顯示的那樣,在64個引擎中,該惡意軟件只被一個安全廠商檢測到,該廠商只將其檢測為 "Malware.SwollenFile"。

大型Emotet DLL以逃避檢測

一旦運行,惡意軟件將在后臺運行,等待命令,這可能會在設備上安裝更多的有效載荷。這些有效載荷允許其他攻擊者遠程訪問該設備,然后在被攻擊的網絡中進一步傳播。這些攻擊通常會導致數據被盜。

Cofense表示,他們現在還沒有看到任何額外的有效載荷被安裝,該惡意軟件目前還只是在為垃圾郵件活動收集數據。

微軟的調整

雖然Emotet正在重建其網絡,但隨著微軟在最近的調整后,目前的方法可能不會有太大成功。

2022年7月,微軟終于在從互聯網下載的微軟Office文檔中默認禁用了宏。

由于這一變化,打開Emotet文件的用戶將收到一條信息,說明由于文件的來源不受信任,宏程序被禁用。

ANALYGENCE高級漏洞分析師Will Dormann表示,這一變化也影響電子郵件中保存的附件。對于大多數收到Emotet電子郵件的用戶來說,這項功能可以有效的保護他們,除非他們執意要打開附件。

由于微軟的這一調整導致其他攻擊者不再使用Word和Excel文檔,而是濫用其他文件格式,如微軟OneNote、ISO圖像和JS文件。

這一調整也打亂了Emotet的計劃,目前Emotet也開始轉向不同的附件類型。