近日,獨立安全研究機構 DarkNavy 發表文章披露,國內一家互聯網巨頭的 APP 利用了 Android 系統漏洞提權使其難以卸載。報道稱,該 APP 首先利用了多個廠商 OEM 代碼中的反序列化漏洞提權,提權控制手機系統之后,該 App 即開啟了一系列的違規操作,繞過隱私合規監管,大肆收集用戶的隱私信息(包括社交媒體賬戶資料、位置信息、Wi-Fi 信息、基站信息甚至路由器信息等)。

之后,該 App 利用手機廠商 OEM 代碼中導出的 root-path FileContentProvider, 進行 System App 和敏感系統應用文件讀寫;進而突破沙箱機制、繞開權限系統改寫系統關鍵配置文件為自身保活,修改用戶桌面 (Launcher) 配置隱藏自身或欺騙用戶實現防卸載;隨后,還進一步通過覆蓋動態代碼文件的方式劫持其他應用注入后門執行代碼,進行更加隱蔽的長期駐留;甚至還實現了和間諜軟件一樣的遙控機制,通過遠端 “云控開關” 控制非法行為的啟動與暫停,來躲避檢測。

最終,該互聯網廠商通過上述一系列隱蔽的黑客技術手段,在其合法 App 的背后,達到了:

隱蔽安裝,提升裝機量

偽造提升 DAU/MAU

用戶無法卸載

攻擊競爭對手 App

竊取用戶隱私數據

逃避隱私合規監管

等各種涉嫌違規違法目的。

經網友討論,該 APP 有一個典型的特性就是安裝后在桌面上創建快捷方式,用戶實際上卸載或刪除的只是快捷方式,并非其本體,無法卸載的同時,該 APP 利用技術手段偽造提升 DAU/MAU,攻擊競爭對手的 APP。

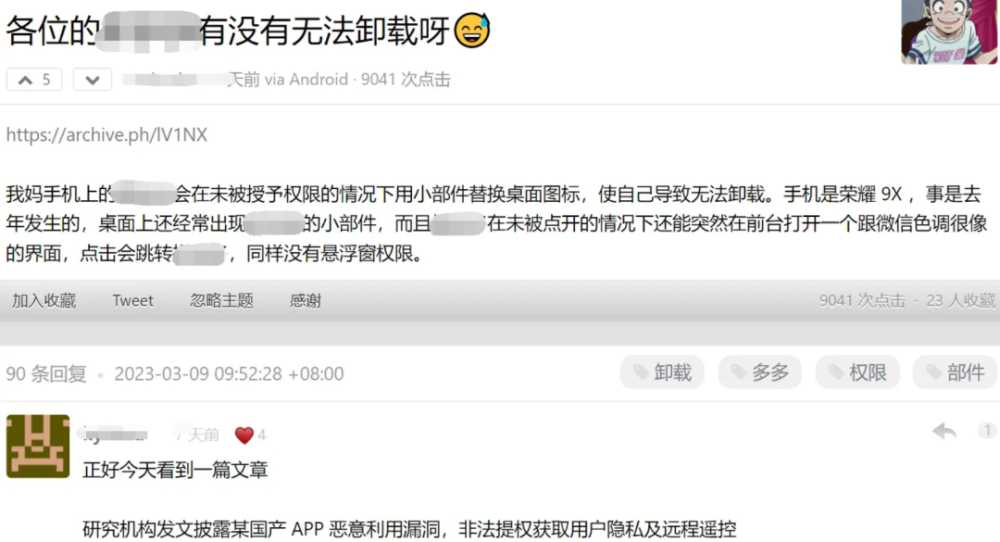

下圖是網友在論壇發布的帖子,他表示自己親人的安卓手機無法卸載該電商 APP:

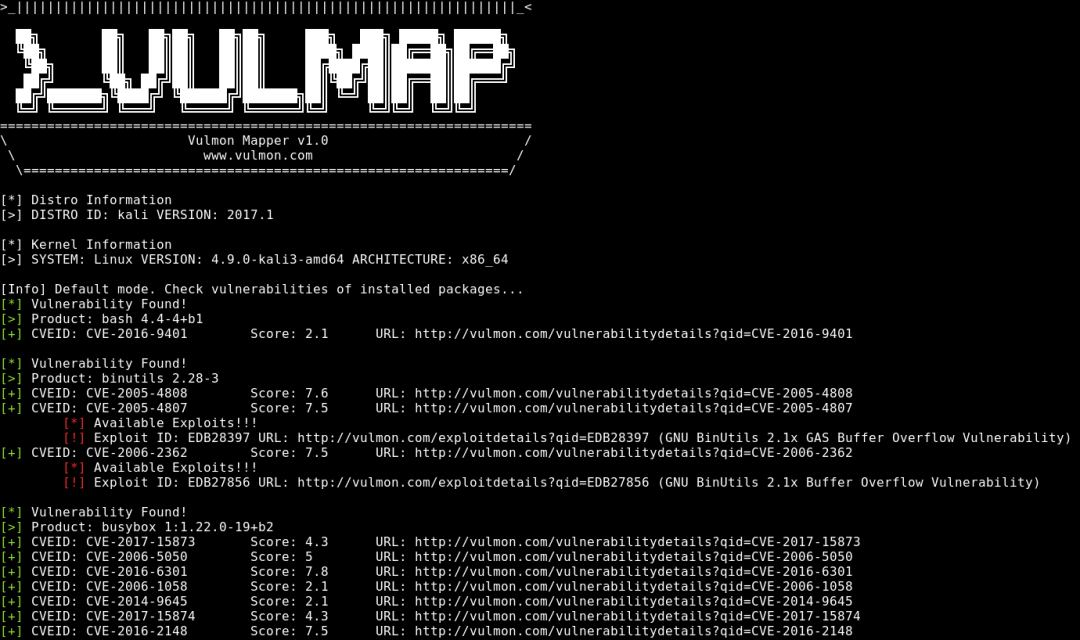

前日,有人在 GitHub 上公布了完整的漏洞提權方法,以及實現細節。據稱該 APP 的 APK 內嵌多個用于提權的漏洞利用代碼,以及動態下發 DEX 分析。

安全圈

安全圈

安全牛

安全牛

看雪學苑

看雪學苑

系統安全運維

系統安全運維

系統安全運維

系統安全運維

安全圈

安全圈

安全圈

安全圈

GoUpSec

GoUpSec

嘶吼專業版

嘶吼專業版

HACK學習呀

HACK學習呀

看雪學苑

看雪學苑

CNCERT國家工程研究中心

CNCERT國家工程研究中心