近年來隨著重大軟件供應鏈攻擊事件不斷曝光,軟件供應鏈安全已經引起各行各業網絡安全負責人的高度重視,但是由于缺乏一個類似ATT&CK的開放框架,企業之間很難共享軟件供應鏈安全知識,難以對潛在威脅達成共識并制定有效的安全策略。

業界迫切需要一個能夠為全球企業和安全團隊提供一種全面且可操作的開放知識框架,以了解攻擊者的行為和技術,特別是針對軟件供應鏈的威脅。

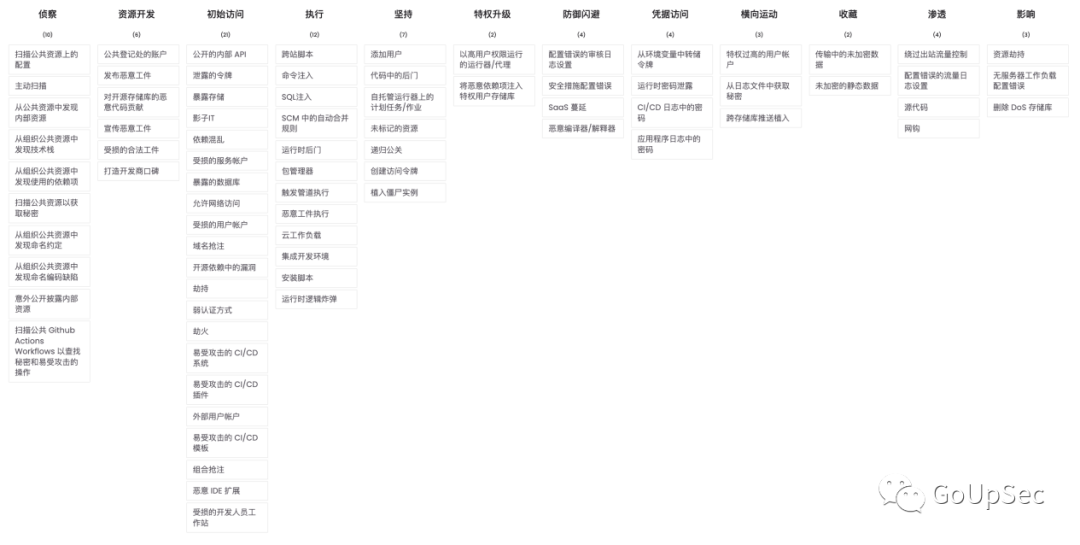

近日,OX Security發布了業界首個軟件供應鏈攻擊框架——OSC&R(開放軟件供應鏈攻擊參考框架),可幫助企業評估軟件供應鏈安全威脅,該框架涵蓋廣泛的攻擊向量,包括第三方庫和組件中的漏洞、對開發和部署系統的供應鏈攻擊、以及黑客攻擊或惡意軟件技術動態。

參與開發OSC&R的網絡安全專業人士來自GitLab、Microsoft、Google Cloud、Check Point Technologies,還包括OWASP的前領導人。

軟件供應鏈安全的“ATT&CK”框架

OSC&R框架(翻譯)截圖

OX Security創始人Neatsun Ziv表示:創建OSC&R框架是為了滿足該領域對類似MITRE ATT&CK的框架的需求,使安全專家能夠更好地理解和評估軟件供應鏈風險。“其他安全領域,例如端點和勒索軟件,都有很好的框架可以全面了解威脅態勢,但軟件供應鏈領域卻沒有。我們希望每個網絡安全從業者都能使用OSC&R框架來評估軟件供應鏈安全風險,并嘗試了解如何快速解決這些問題。

GitLab高級安全工程師Hiroki Suezawa強調,OSC&R框架為安全社區提供了一個統一的參考框架,可幫助企業自我評估軟件供應鏈安全策略和態勢,進行網絡安全解決方案選型,并制定有效的供應鏈安全策略。

Ziv指出,OSC&R框架側重于從殺傷鏈視角觀察軟件供應鏈威脅,是對手戰術、技術和程序(TTP)的“高解析度”結構化視圖。第一版OSC&R框架已經完善,安全團隊可“開箱即用”,用來評估現有防御并定義需要優先處理哪些威脅、現有覆蓋范圍如何解決這些威脅,以及幫助跟蹤攻擊者行為。

隨著軟件供應鏈攻擊的新策略與技術的出現和發展。OSC&R框架將定期更新,未來將能幫助滲透測試團隊或紅隊設置演練和測試范圍,并在測試期間和之后充當記分卡工具。

OX安全顧問Yeal Citro透露,大約20家工作組成員企業正在為OSC&R框架做出貢獻,目標是未來數月內為更多行業開放。

軟件供應鏈是網絡安全的頭號難題

軟件供應鏈安全是近年來企業和安全行業的重要議題,因為全球企業和機構正面臨越來越嚴峻的軟件供應鏈相關攻擊風險。

2022年5月,Rezilion推出了Dynamic SBOM(軟件物料清單),幫助企業檢查軟件環境多個組件的運行動態,發現并追蹤漏洞。7月,互聯網安全中心發布了軟件供應鏈安全最佳實踐指南,旨在保護軟件供應鏈的每個環節。

9月,美國國家安全局(NSA)、網絡安全與基礎設施安全局(CISA)和國家情報總監辦公室(ODNI)發布了針對關鍵基礎設施安全的《保護軟件供應鏈:開發人員推薦實踐指南》。該指南強調了開發人員在開發安全軟件方面的作用,并給出了符合行業最佳實踐的方法。

但是不少安全業內人士對該指南頗有微詞,認為其脫離實際,甚至帶來災難性后果。

OSC&R框架鏈接:

https://pbom.dev/

信息安全與通信保密雜志社

信息安全與通信保密雜志社

中國信通院CAICT

中國信通院CAICT

安全牛

安全牛

信息安全與通信保密雜志社

信息安全與通信保密雜志社

D1Net

D1Net

安全牛

安全牛

安全內參

安全內參

安全圈

安全圈

安全圈

安全圈

CNCERT國家工程研究中心

CNCERT國家工程研究中心

中國信息安全

中國信息安全

安全牛

安全牛