近日,美國國家標準與技術研究院(NIST)選中ASCON作為輕量級物聯網設備加密算法,來保護小型物聯網設備(例如植入式醫療設備、無鑰匙進入鏈、智能家居設備等)產生的數據。

ASCON是一組輕量級認證加密和哈希算法的統稱,包括七種算法,其中一些可能最終不會包含在NIST計劃于今年晚些時候發布的輕量級密碼標準中。

為什么選擇ASCON?

2018年8月,NIST正式要求密碼學家提交適用于電子資源有限的小型設備的算法。經過幾輪審查后,NIST將候選算法名單縮減為10個。

最終勝出的ASCON算法是2014年由格拉茨科技大學、英飛凌科技、拉馬爾安全研究中心和拉德堡德大學的密碼學家團隊開發,該算法有許多優點,包括速度、易于實施、能效、短信開銷和可擴展性。

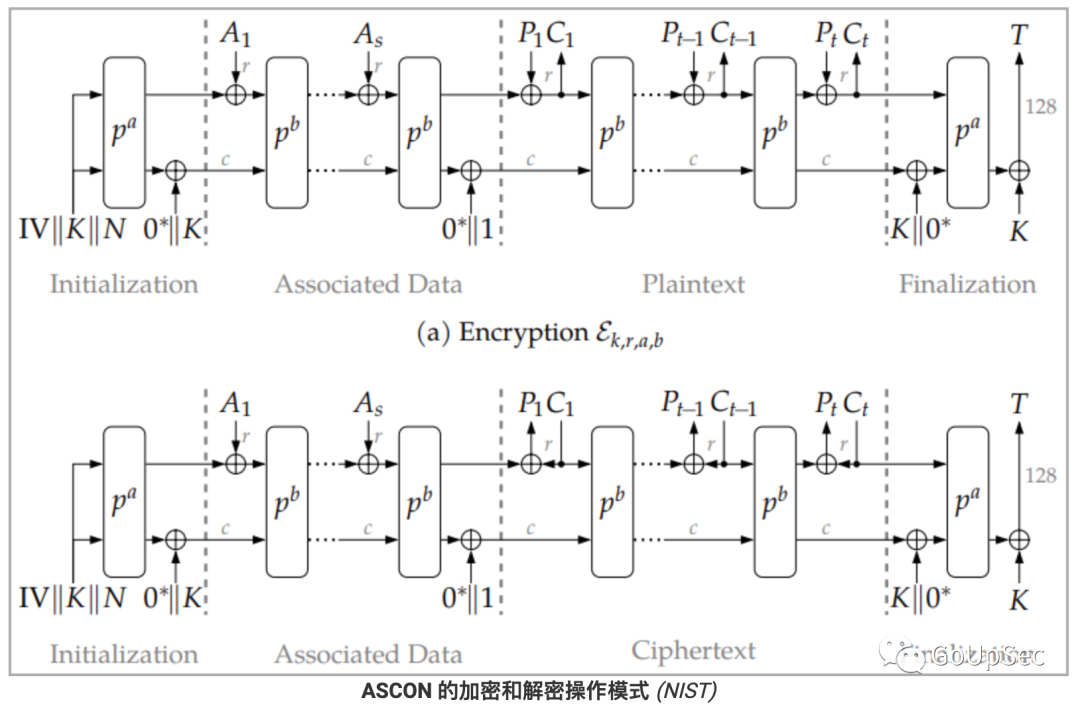

NIST要求提交的算法具備關聯數據的身份驗證加密(AEAD)和可選的哈希功能,而ASCON都符合要求。

“AEAD負責保護消息的機密性,但它也允許在不加密的情況下包含額外的信息,例如消息的標頭或設備的IP地址。該算法確保所有受保護的數據都是真實的,并且在傳輸過程中沒有改變。AEAD可用于車對車通信,它還可以幫助防止偽造與射頻識別(RFID)標簽交換的消息,這些標簽通常有助于跟蹤倉庫中的包裹,”NIST解釋說。“哈希算法為消息創建了一個簡短的數字指紋,允許收件人確定消息是否已更改。在輕量級密碼學中,哈希值可用于檢查軟件更新是否合適或是否已正確下載。”

最后,ASCON的另一個優勢對其最終入選也至關重要:該算法經過許多第三方密碼學家的檢查并未發現任何缺陷。

NIST計劃發布一份文件(NIST IR 8454),詳細說明算法評估過程。

ASCON 并非萬能

“小型設備的資源有限,它們需要具有緊湊實施的安全性。這些算法應該涵蓋大多數具有此類資源限制的設備,”NIST計算機科學家Kerry McKay評論道,并指出ASCON算法應該適用于“大多數不同類型的微型技術”。

但ASCON并不會取代現有的高級加密和散列標準——分別是AES算法和SHA-256哈希函數,后兩者適合在資源充分的設備上使用。

此外,雖然ASCON在標準128位隨機數上提供一些抗量子計算攻擊的能力,但作為輕量級加密算法,ASCON的重點并不是抵御量子計算機攻擊;2022年NIST為后量子密碼標準選定了四種抗量子加密算法,預計將在兩年內完成標準制定。

數緣信安社區

數緣信安社區

FreeBuf

FreeBuf

一顆小胡椒

一顆小胡椒

黑客技術和網絡安全

黑客技術和網絡安全

信息安全與通信保密雜志社

信息安全與通信保密雜志社

信息安全與通信保密雜志社

信息安全與通信保密雜志社

一顆小胡椒

一顆小胡椒

CNCERT國家工程研究中心

CNCERT國家工程研究中心

一顆小胡椒

一顆小胡椒

一顆小胡椒

一顆小胡椒

GoUpSec

GoUpSec