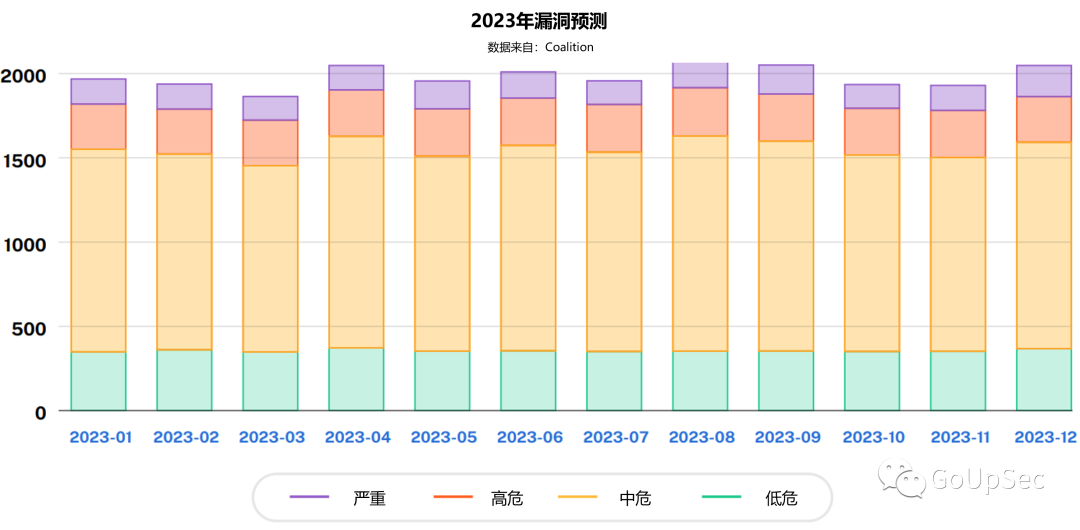

預警:2023年每月新增1900個危險漏洞

根據網絡安全保險公司Coalition最新發布的網絡威脅指數報告,預計2023年平均每月將有1900個危險漏洞披露,比2022年增長13%,其中高危漏洞270個、嚴重高危漏洞155個。

最新的“網絡威脅指數”預測基于Coalition公司過去十年通過其主動風險管理與預防技術收集的數據,這些數據來自承保和索賠、其全球蜜罐傳感器網絡以及對超過52億個IP地址的掃描。

報告稱,2023年絕大多數漏洞利用發生在公開披露后90天內,其中大多數利用集中在漏洞披露后30天內。

據Coalition介紹,該預測模型基于其季節性自回歸綜合移動平均模型,分析了過去十多年的漏洞和季節性數據,在此基礎上對2023年的新增漏洞數量、類型和嚴重性進行了預測。

Coaliton還分析了蜜罐監測到的22000次網絡攻擊,以了解攻擊者的技術。

94%的企業至少有一個未加密服務公開暴露

報告指出,在2022年掃描的組織中,94%的企業至少有一個未加密的服務暴露在互聯網上。遠程桌面協議(RDP)仍然是網絡攻擊者最常掃描的協議,這表明攻擊者仍然更喜歡利用舊協議的新漏洞訪問系統。

此外,Elasticsearch和MongoDB數據庫的攻擊率很高,有信號顯示大量數據庫已被勒索軟件攻擊得手。

未經身份驗證的數據庫訪問在2022年有所增加,尤其是Redis。報告稱,這是因為Redis易于使用和擴展。許多企業可能缺乏安全重點或專業知識,這導致數據庫配置錯誤或缺乏安全控制。這使得大量數據暴露在互聯網上,面臨被盜或被勒索贖金的風險。

報告建議企業IT和安全團隊在漏洞補丁發布后的30天內優先修補面向公眾開放的基礎設施和面向互聯網的軟件漏洞,并遵循定期升級周期來緩解舊軟件中的漏洞。

新的漏洞評估模型:CESS

2023年Coalition開發了一個全新的漏洞評分機制,名為聯盟漏洞利用評分系統(CESS)。其目標是創建一個評分機制完全透明,更加準確的漏洞評估系統,以便安全社區可以提供改進建議。

CESS的靈感來自漏洞預測評分系統(EPSS)和通用漏洞掃描系統(CVSS),側重于提供定制信息,可根據攻擊者利用漏洞的可能性來輔助網絡安全承保業務。

CESS系統的核心是能夠為安全研究人員提供兩個關鍵信息:漏洞利用的可用性和漏洞利用的可能性。

EPSS專注于兩個核心指標:效率和覆蓋范圍。效率值顯示企業利用資源來解決已修復漏洞的百分比。EPSS指出,與僅通過CVSS基于嚴重性評分的隨機漏洞相比,將企業的大部分資源用于修復大多數已知利用的漏洞更有效。覆蓋范圍則是查看已修復的被利用漏洞的百分比。

EPSS專注于利用概率最高的漏洞,能幫助企業最大化利用稀缺的安全資源來降低風險,并最大限度地減少開發團隊摩擦。