Gartner端點安全技術成熟曲線六大看點

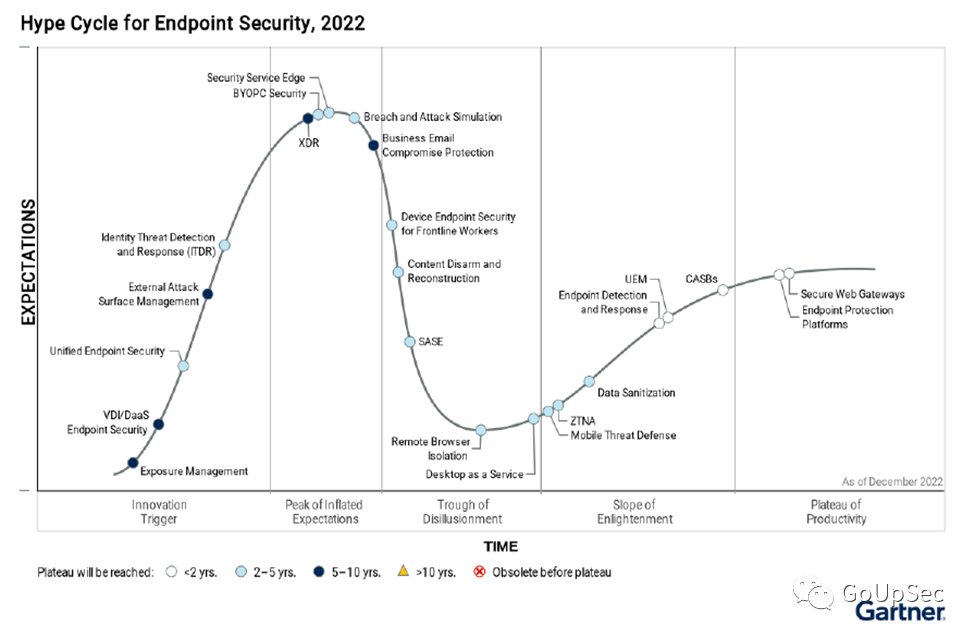

根據Gartner最新發布的2022年端點安全技術成熟曲線報告,零信任和XDR在端點安全中的地位顯著上升,越來越多的CISO開始采用擴展檢測和響應(XDR)和零信任網絡訪問(ZTNA)來應對不斷升級的端點攻擊。

與不斷蠶食相鄰市場的XDR類似,統一端點安全(UES)廠商們也正在集成各種端點操作和端點安全工作流工具,以提供更實時的可見性、更早的威脅檢測和更快的攻擊恢復。UES廠商還將UEM工具與端點安全工具相集成,包括面向所有設備的端點保護平臺(EPP)和端點檢測與響應(EDR),以及提供遙測數據的移動威脅防御(MTD)。

以下為Gartner端點全技術成熟度曲線報告的六大看點:

看點一:端點安全加速整合零信任和XDR

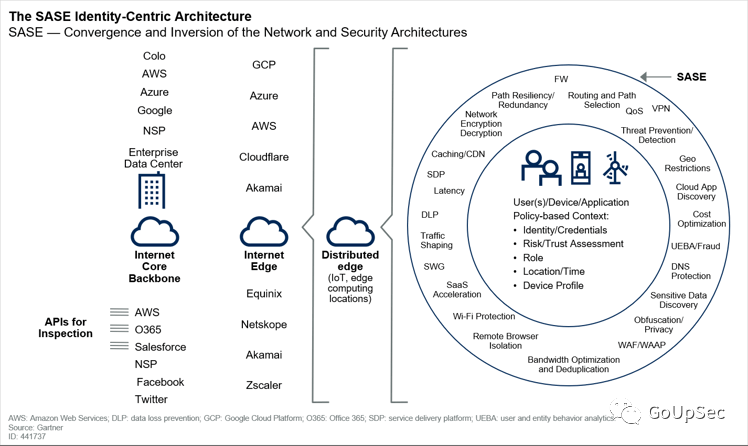

Gartner 2022年端點安全技術成熟曲線報告顯示,端點安全正在加速整合XDR和ZTNA,因為二者的企業采用率正在激增,越來越多的企業將ZTNA作為構建安全服務邊緣(SSE)和安全訪問服務邊緣(SASE)的基礎。

SSE和SASE已經過市場檢驗,可以安全地支持從任何設備通過任何網絡訪問應用程序,同時對用戶體驗的影響有限。

看點二:零信任是增長最快的三個網絡安全細分市場之一

根據Gartner最新的信息安全和風險管理預測,全球最終用戶在ZTNA系統和解決方案上的支出將從2022年的8.191億美元增長到2026年的20.1億美元,年復合增長率高達19.6%,僅次于云安全(24.6%)和應用安全(22.6%)。

ZTNA最重要的增長動力是CISO對升級遺留VPN系統的興趣。這些VPN系統采用靜態地址,并與內部數據中心建立安全連接。今天的大多數網絡流量的流動性增加,其中大部分發生在企業外部。IT和安全團隊需要與供應商和承包商建立牢固、安全和可靠的協作,同時避免通過VPN暴露易受攻擊的內部應用程序。

企業CISO們正在試用SSE和SASE,并將它們投入生產環境。越來越多的CISO將ZTNA添加到他們的SASE路線圖中。與此同時,SSE供應商們紛紛將ZTNA功能和組件集成到平臺中,為企業提供從單一平臺或端點訪問內部專有云服務、應用程序和Web平臺的安全連接。

SASE關鍵技術框架的核心是身份、訪問憑證和角色。

圖片來源:Gartner

看點三:2022年五大端點安全新技術

2022年的端點安全技術成熟曲線上有23個技術(下圖),比2021年多了五個,分別是:暴露管理(EM)、外部攻擊面管理(EASM)、入侵與攻擊模擬、內容無害化與重建以及身份威脅檢測和響應(ITDR)。ITDR的上升勢頭反映了CISO對提高網絡彈性的高度重視。

看點四:ITDR是零信任的關鍵籌碼

身份正在成為攻擊的重點目標,網絡攻擊者紛紛開始針對身份和訪問管理(IAM)、特權訪問管理(PAM)和Active Directory,試圖在數秒鐘內控制基礎設施,因此,越來越多的企業將ITDR(身份威脅檢測與響應)列為優先事項。

Gartner在技術成熟度曲線報告中這樣定義ITDR:“身份威脅檢測和響應包括保護身份基礎設施免受惡意攻擊的工具和流程。他們可以發現和檢測威脅、評估策略、響應威脅、調查潛在攻擊并根據需要恢復正常運行。”

ITDR旨在加強保護IAM、PAM和Active Directory聯合身份驗證服務的防御。領先的ITDR供應商包括CrowdStrike、Microsoft、Netwrix、Quest、Semperis、SentinelOne、Silverfort、SpecterOps和Tenable。

看點五:勒索軟件迫使端點保護平臺(EPP)變得更智能、更強大、更快速

作為最廣泛的威脅面,端點面臨源源不斷的入侵和破壞嘗試。更復雜的勒索軟件攻擊正在推動端點保護平臺的“自修復端點”創新。

Gartner在技術成熟度曲線中指出,“勒索軟件已經從相對簡單的自動化方法發展為高度組織化的人為操作攻擊,將目標公司收入的1%至2%作為贖金。”

EPP供應商依靠其云原生平臺來促進創新,從更廣泛的API集成選項開始,支持基于行為的檢測,以及能夠識別和預測潛在威脅的云平臺的本地分析。領先的EPP平臺供應商包括Broadcom(Symantec)、Bitdefender、CrowdStrike、Cisco、Cybereason、Deep Instinct、Trellix、Microsoft、SentinelOne、Sophos、Trend Micro和VMware Carbon Black。

自修復端點已成為IT和安全團隊的重要工具,能最大限度地減少了手動管理任務。自修復端點的領先供應商包括Absolute Software、Akamai、Ivanti、Malwarebytes、McAfee、Microsoft 365、Qualys、SentinelOne、Tanium、Trend Micro和Webroot。

看點六:用零信任保護瀏覽器會話和Web應用程序

Web應用程序依然是大量DoS攻擊的頭號目標。根據Verizon 2022年度數據泄露報告,80%的攻擊,包括被盜的訪問憑證、后門攻擊、遠程注入和桌面共享軟件入侵都始于Web應用程序。因此,遠程瀏覽器隔離(RBI)在企業中越來越受歡迎,Devops團隊將RBI集成到應用程序中以防止數據泄露。

隨著企業不斷發展壯大并越來越依賴外部承包商、合作伙伴和渠道,在應用程序和瀏覽器級別關閉基于Web的攻擊變得緊迫。RBI可充當非托管設備的控制點以支持敏感數據保護。大量云訪問安全代理(CASB)和ZTNA產品都已經開始提供RBI功能。

RBI最常見的控件包括DLP掃描、惡意軟件掃描和限制剪切和粘貼功能,包括剪貼板使用、文件上傳/下載權限以及將數據輸入文本字段的權限。目前支持應用程序訪問安全的RBI供應商包括Broadcom、Ericom和Zscaler。