企業數字身份治理實踐研究:從IAM向IGA能力演進的原則與挑戰

為更好地了解我國企業用戶在數字化轉型中不斷變化的數字身份應用和訪問行為,探索新場景下身份訪問安全管理所面臨的挑戰,分享數字時代身份治理的行業觀點和創新實踐,為企業新一代身份和訪問管理能力建設提供借鑒,安全牛聯合亞信安全、吉大正元、竹云科技、信安世紀、派拉軟件、九州云騰、神州泰岳、Authing身份云八家國內數字身份安全管理領域代表性廠商,發起了《數字身份治理與管理(IGA)應用實踐指南》報告研究工作。2023年1月17日,報告正式發布。

報告研究認為,新安全技術的快速迭代,已將數字身份安全定義為未來網絡安全的基石。但隨著企業數字化轉型的深入,企業數字身份更加多樣化的應用場景與更嚴格的訪問控制需求正在發生激烈的碰撞和沖突。企業現有的身份和訪問管理體系,無論是產品形態、技術能力還是應用安全性等方面,都已不能滿足企業的數字化應用需求。以IGA(身份安全治理與管理)為代表的新一代身份安全防護能力構建,不僅是未來網絡空間建設有序發展的內生需求,更是下一代互聯網技術演進的重要基礎,必須成為企業數字化轉型發展中的優先事項。

報告關鍵發現

- 數字化轉型的深入發展,讓企業數字身份管理的內涵與外延都發生了諸多變化,這給數字身份管理市場注入了新的需求和機遇,同時也帶來了新的挑戰。功能性和安全性將是未來企業數字身份和訪問管理能力構建的兩個關鍵訴求;

- 企業數字化身份管理需要從碎片化向集中化、從單一化向多元化、從靜態化向動態化、從粗放化向精細化演進。IGA技術是企業現有身份管理模式的一種完善和優化,其本質是將分散在各個業務系統的賬號和權限回收到中心化的管理平臺,并以更加智能化、自動化的方式,對訪問主體及其行為進行統一管控。

- 當企業嘗試用創新的方式去解決安全問題時,往往會出現新的安全挑戰。企業對數字身份進行集中化管理,需要特別關注個人信息的隱私安全問題。特別是AI技術、機器學習和大數據技術的應用,將進一步擴大了企業隱私信息在數字空間的暴露面和攻擊面。

- Gartner認為完整的IGA建設應包括必選能力和可選能力,將僅包括部分必選能力的IGA稱為輕量級IGA。輕量的IGA可通過在現有的IAM或類似系統實現。在本次調研中,安全牛根據國內IGA技術發展狀況,梳理了當前IGA方案應具備的六個核心能力:身份管理、統一認證、策略管理、授權管理、風險管理、生命周期管理;

- 調研發現,企業用戶的IGA能力建設可以現在的IAM應用為基礎進行擴展,實現較完整IGA能力建設需要應用以下關鍵技術支撐:身份標識和鑒別、訪問控制策略、智能分析、業務流程編排、數據可視化、密碼技術;

- 推動企業IGA能力建設的主要因素包括:數字化轉型發展、合規要求、安全運維管理、風險控制、隱私要求等。其中,數字化轉型發展和合規政策將是企業IGA能力建設的關鍵推動因素。

IGA系統建設框架

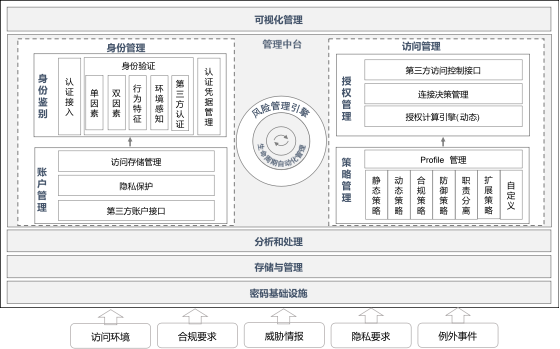

IGA作為企業數字身份管理、業務訪問、新一代安全能力構建的基礎,覆蓋場景廣泛并且具有較強的行業特性。因此,IGA系統建設架構應該具備足夠穩定的基礎底座及靈活的融合和擴展能力,以適應多場景中的身份管理要求。在本次報告研究中,安全牛對國內主流IGA方案架構進行了分析研究,并以此為基礎繪制了IGA系統建設框架,包括密碼基礎設施層、存儲與管理層、分析和處理層、管理中臺、可視化管理層。

IGA系統建設框架圖

密碼基礎設施層

密碼技術是IGA能力構建的底座,在身份和訪問管理過程中起著非常重要的作用,為身份賬號存儲、流轉、身份鑒別和授權、身份計算、傳輸等提供機密性、完整性和抗抵賴性保護。

存儲與管理層

IGA方案會這涉及多種數據,將不同數據按格式化文件存儲下來,并結合密碼技術做好安全管控,是存儲與管理的重點。此外,當用戶數據訪問并發量較大時,性能將是系統應用的一大挑戰,需要參考大數據分布式文件系統的存儲管理設計方法。

數據處理和分析層

處理和分析功能主要是通過數據清洗、分析、關聯、聚合等技術,為風險管理、身份全生命周期管理、可視化管理提供支撐。

管理中臺

主要包含IGA的六大核心能力:賬戶管理、身份鑒別、策略管理、授權管理、身份全生命周期管理、風險管理。

可視化管理層

不可見的風險才是最大的風險。IGA作為身份、業務、重要資產訪問關系的管控平臺,實現訪問行為的可見性至關重要。

IGA能力增長與演進

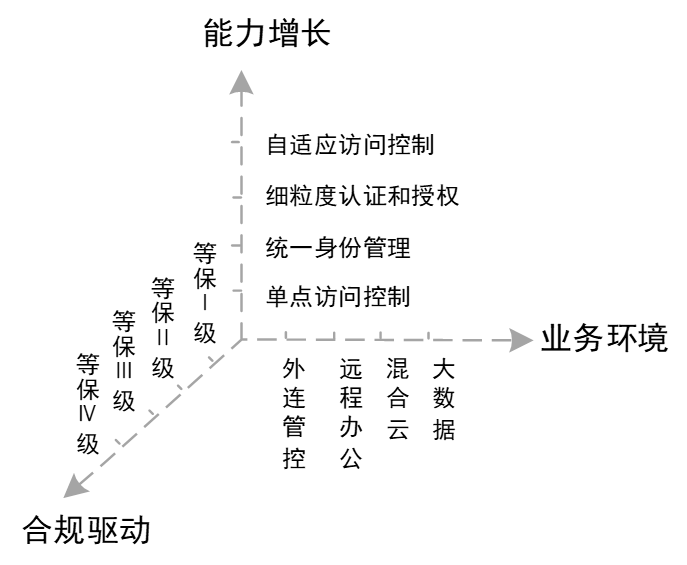

報告調研發現,推動企業IGA能力演進的因素有多個方面,如業務環境因素、合規要求、業務管理需求、運維管理需求、風險因素、隱私要求等。以IGA系統建設框架為基礎,安全牛研究團隊進一步總結了當前企業IGA能力的增長模型。

IGA的能力增長模型

安全牛認為,企業在數字化業務應用需求及合規政策的雙重驅動下,其IGA能力建設可以從單點認證、統一身份管理逐漸向細粒度認證授權以及自適應訪問控制方向演進。

IGA能力演進說明

IGA能力建設的挑戰與原則

隨著企業業務系統的增加,數字化身份應用以及權限管理帶來的暴露面也在不斷擴大,數字身份管理的建設要求越來越復雜。在IGA能力的實際建設中,會存在以下主要挑戰:

- IGA系統覆蓋的業務廣度和深度較高,但多數客戶對自身業務需求的認識并不是很明確;

- IGA系統上線涉及大量的業務系統遷移,前期準備工作必須充分,確保遷移方案安全和無縫切換,否則會影響業務正常使用,給企業造成不必要的損失;

- IGA應用遷移過程中多涉及大量老舊業務賬戶的梳理及非標準協議的對接,對接和互聯的工作量較大;

- IGA建設過程中需要跨組織、跨業務部門協調,很多企業在管理制度和流程方面并不完善;

- 從長期運營來看,企業管理復雜度的熵增定律是不變的,在頻繁的人員流動和業務更迭中維持IGA系統有效運行,需要一定的毅力和成本。

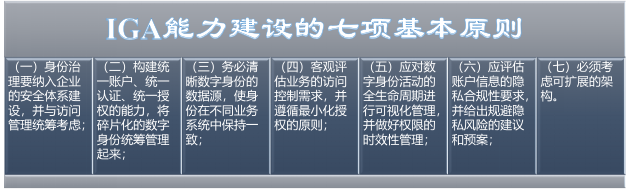

本次報告結合調研及行業應用實踐,也總結了企業開展IGA能力構建時的建議原則:

- 身份治理和訪問管理應統籌考慮,并納入企業的安全體系建設。企業在數字化業務開展前,都應依據等保2.0標準,做好信息系統的安全等級評估,遵從不同層面身份鑒別、訪問控制和數據安全的合規要求,避免由于不滿足合規給業務帶來不必要的停頓和整改;

- 充分基于傳統的IAM能力,為IGA建設打好基礎,并將企業現有的碎片化身份管理能力統籌應用起來;

- 務必清晰梳理數字身份的數據源,使數字身份在不同業務系統中保持一致;

- 對應用/數據分類分級,客觀評估業務的訪問控制需求,特別是遠程訪問和特權訪問,并遵循最小化授權的原則,做好業務暴露面管理;

- 應圍繞業務閉環流程對數字身份的活動行為進行全生命周期可視化管理,同時結合事件觸發或風險分析,做好權限的時效性管理和動態管控;

- 應根據業務范圍評估賬戶信息的隱私合規性要求,并給出防范隱私風險的建議和預案;

- 設計中應采用可擴展性架構,使未來的業務、流程、功能可以方便的集成。

產業觀點與建議

在本次報告調研中,我們通過調研訪談,收集了國內代表性IGA廠商對企業身份治理和訪問管理能力建設的觀點:

真正的數字身份就是要構建一個統一的完整的身份體系,一切都是以身份為核心,企業應該“拋棄”以賬號為核心的管理模式,把賬號建立和管理工作從各個分散的業務系統里收回到統一的管理體系里來。

——亞信安全

身份治理首先要建立一個權威的身份池或身份源,并通過密碼學的驗證技術保證其在流轉過程中的真實性、安全性和不可否認性;其次,身份審計要向事前演進,在威脅產生實質風險之前就能夠捕捉得到;第三,身份治理要更智能,能夠自動生成行為風險模型。

——吉大正元

IAM是業務連接和安全保障的基礎組件,是數字化轉型的前置條件。數字化轉型環境下,身份管理和訪問管理的需求在傳統IAM基礎上進行了擴延,IGA相對傳統IAM要更加側重管理和治理。

——竹云科技

4A能力在不同場景下有一定的通用性,但不同場景下4A的內涵又帶有非常明顯的行業特性。企業的數字化轉型,使不同場景的業務又融合在了一起,特別是運維、辦公、網絡準入,因此,不同場景的身份要統一,不能各自孤立存在。

——信安世紀

IGA的本質是將分散在各個業務系統中的身份和權限收回到中心化的平臺里,減少配置錯誤,增加統一分析能力,不但要做到入門級控制,還要能實現持續的和細粒度的訪問控制。另外,IGA未來發展最主要的是在治理過程中減少對人的依賴。

——派拉軟件

新一代IAM通過與企業組織數字化轉型中的各類系統整合,實現智能化的風險識別、多云環境匹配、多維度的身份(EIAM、CIAM、PAM 等)管理。IGA的核心能力主要體現在:身份數據的自動化,認證的智能化差異化,風險動態管控,權限的細粒度管控。

——九州云騰

IGA能力的有效落地首先要有一套全量的、唯一的身份數據源,需要將不同的數字身份賬號統一起來;其次,身份全生命周期管理要配合企業現有的流程落地,產品要結合業務去落地。

——神州泰岳

通過身份治理提升身份行為的可觀測性和身份持續自適應信任的管理,將賬戶的風險從事后審計向事前風險發現前移,使身份系統從能用到安全使用是當前身份管理工作的重要任務。

——Authing身份云