一種從未見過的惡意軟件感染了成百上千的Linux和Windows設備

研究人員近日披露了一種從未見過的跨平臺惡意軟件,這種惡意軟件已經感染了一系列廣泛的Linux和Windows設備,包括小型辦公室路由器、FreeBSD設備和大型企業服務器。

安全公司Lumen的研究部門Black Lotus Labs(黑蓮花實驗室)稱該惡意軟件為Chaos,這個名稱在惡意軟件使用的函數名、證書和文件名中一再出現。直到4月16日當第一批控制服務器投入實際使用時,Chaos才浮出水面。從6月到7月中旬,研究人員發現了數百個獨特的IP地址,這些IP地址代表受Chaos攻擊的設備。最近幾個月,用于感染新設備的登臺(staging)服務器如雨后春筍般涌現,從5月的39臺增加到8月的93臺。截至周二,這個數字已達到了111臺。

Black Lotus觀察到了企業服務器和嵌入式Linux設備與這些登臺服務器的交互,包括歐洲的一臺托管GitLab實例的企業服務器。外面的獨特樣本數量超過100個。

Black Lotus Labs的研究人員在周三上午的一篇博文中寫道,Chaos惡意軟件的威力源于幾個因素。首先,它被設計成可以在多個架構上運行,除了Windows和Linux操作系統外,還包括ARM、英特爾(i386)、MIPS和PowerPC。其次,與Emotet等利用垃圾郵件來傳播和蔓延的大規模勒索軟件傳播僵尸網絡不同,Chaos通過已知的CVE以及蠻力破解的密碼和竊取的SSH密鑰來傳播。

CVE指用于跟蹤特定漏洞的機制。周三的報告只提到了少數幾個CVE漏洞,包括影響華為銷售的防火墻的CVE-2017-17215和CVE-2022-30525,以及F5銷售的負載均衡系統、防火墻和網絡檢測設備中極其嚴重的CVE-2022-1388漏洞。使用密碼蠻力破解和竊取密鑰的SSH感染也讓Chaos可以在受感染網絡內從一臺計算機傳播到另一臺計算機。

Chaos還有眾多功能,包括枚舉連接到受感染網絡的所有設備,運行讓攻擊者可以執行命令的遠程shell,以及加載額外的模塊。Black Lotus Labs的研究人員表示,加上能夠在如此廣泛的設備上運行,這些功能讓該公司懷疑Chaos是網絡犯罪分子的杰作,他們在蓄意構建一個受感染設備組成的網絡,利用它進行初始訪問、DDoS攻擊和挖掘加密貨幣。

Black Lotus Labs認為Chaos是Kaiji的一個分支,Kaiji是一種僵尸網絡軟件,面向基于Linux的AMD和i386服務器,用于發動DDoS攻擊。自漸成氣候以來,Chaos已獲得了大批新功能,包括針對新架構的模塊、在Windows上運行的功能以及通過漏洞利用和SSH密鑰收集進行傳播的能力。

受感染的IP地址表明,Chaos感染主要集中在歐洲,北美、南美和亞太地區也有感染現象。

在9月的前幾周,我們的Chaos主機模擬系統收到了多個針對大約20多家組織的域名或IP的DDoS命令。我們使用自己的全球遙測數據,從我們收到的攻擊命令發現了多起時間范圍、IP和端口相一致的DDoS攻擊。攻擊類型通常是跨多個端口利用UDP和TCP/SYN的多途徑攻擊,攻擊流量常常在數日內增加。攻擊的實體包括游戲、金融服務、技術、媒體、娛樂以及托管等行業的組織。我們甚至觀察到針對DDoS即服務提供商和加密貨幣挖掘交易所的攻擊。總的來說,這些目標遍布歐洲中東非洲、亞太和北美。

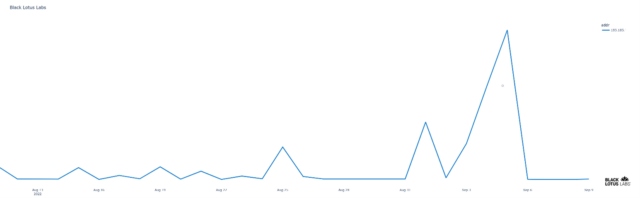

一家游戲公司通過端口30120受到了UDP、TCP和SYN混合攻擊。從9月1日到9月5日,該組織收到的流量超過了正常流量。分析攻擊之前和整個攻擊期間的流量后發現,潮水般的流量通過大約12000個不同的IP發送到端口30120,不過部分流量可能表明存在IP欺騙。

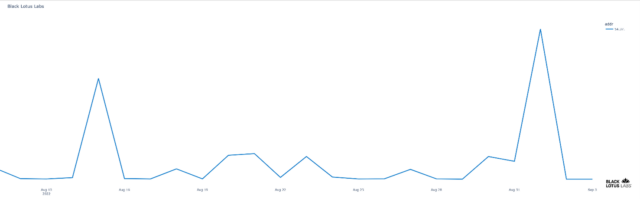

有幾個目標包括DDoS即服務提供商。其中一個自稱是首屈一指的IP DDoS租用平臺或服務,提供CAPTCHA繞過和“獨特”的傳輸層DDoS功能。8月中旬,流量大幅上升,大約是前30天最高記錄的四倍。隨后,9月1日出現了一個更大的高峰,是正常流量的六倍多。

為了防止Chaos感染,人們可以做的兩件最重要的事情是,確保所有路由器、服務器和其他設備打上全面的補丁,并盡可能使用強密碼和基于fido2的多因素身份驗證。提醒所有小型辦公室路由器的擁有者:大多數路由器惡意軟件在重啟后都無法存活下來。考慮差不多每周重啟一次設備。使用SSH的用戶應該始終使用加密密鑰進行身份驗證。