新型僵尸網絡犯罪團伙系列之二:Frosted

一. 概述

近年來,我們發現IoT相關的惡意軟件家族攻擊活動日趨頻繁,并以此構建起了各式各類的僵尸網絡,對網絡空間帶來了極大威脅。這些惡意軟件及僵尸網絡之間都有什么樣的聯系,背后的組織又是誰呢?我們擬發布一系列技術分析報告,逐個披露這些僵尸網路背后的組織及攻擊細節,繪制一幅僵尸網絡組織全景譜系圖。本報告為系列報告的第二篇,披露“Frosted”僵尸網絡犯罪團伙的活動情況。

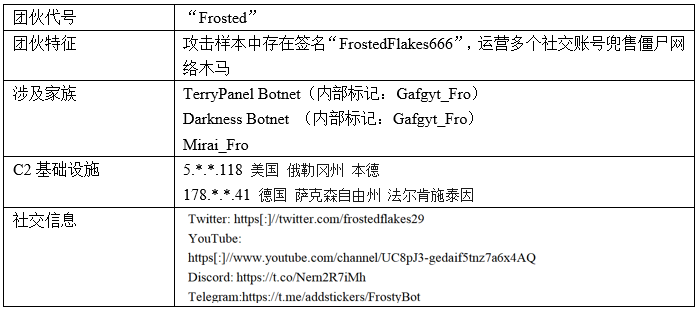

“Frosted”僵尸網絡犯罪團伙于2017年開始出現,記錄在案的數據顯示該團伙至少已有6年以上的僵尸網絡運營及售賣經歷,自2018年10月份以來開始在Twitter,YouTube等社交平臺宣傳及兜售其開發的僵尸網絡木馬,所運營的僵尸網絡木馬類型多樣,近幾個月以來該團伙更是愈發活躍,甚至是帶有挑釁的意味,居然公開叫囂“You Can Find Me At FrostedFlakes666 on Google”,已經構成了不小的威脅。該團伙的攻擊資源均位于境外,國內僅存在少量受感染的機器,攻擊目標以歐美國家為主。售賣木馬,出租肉雞,接單,DDOS勒索是僵尸網絡團伙常見的四種獲利手段,該團伙當下業務仍然以通過提供接口租售所持有資源為主。

IoT僵尸網絡領域越來越“熱鬧非凡”,在老牌的Gafgyt與Mirai類變種至今仍層出不窮的同時,各種原創型僵尸網絡也開始紛紛登場,它們開始采用新的代碼架構,使用新的通信協議,使得檢測與防御更為艱難。隱匿在背后的僵尸網絡犯罪團伙也是形形色色,有的悄無聲息,悶聲發財;有的聲嘶力竭,招搖過市,渴望獲得更大知名度。“Frosted”屬于后者。

二. “Frosted”團伙

2.1 團伙概述

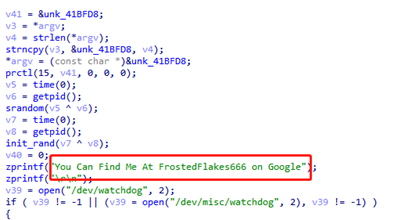

2022年8月中旬,我們捕獲到一個帶有簽名信息“You Can Find Me At FrostedFlakes666 on Google”的二進制文件。

圖2.1 Gafgyt_Fro中的簽名信息

沿著攻擊者提供的線索,通過檢索字符串“FrostedFlakes666”可以發現一個同名的Twitter賬號,該賬戶于2017年7月創建,2018年10月19開始發布DDoS攻擊相關推文,這正是該團伙做僵尸網絡宣傳的陣地之一。

圖2.2 Frosted Twitter賬號

昵稱相同的YouTube賬號同樣包含大量關于僵尸網絡宣傳的視頻。

圖2.3 Frosted YouTube賬號

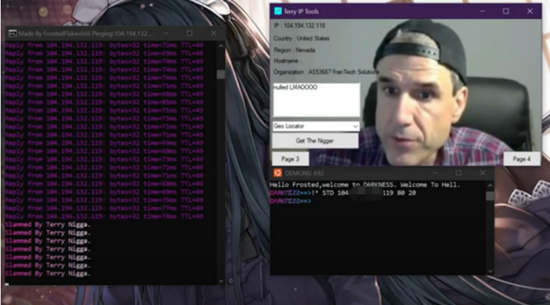

頻道于2021年12月13日注冊,賬號發布了大量推廣自己僵尸網絡的視頻,比如標題為“Nulling A Frantech With DarknessBotnet”的視頻演示了對“104.*.*.119”發起的DDoS攻擊。

圖2.4 Frosted DDoS演示

除了YouTube,Twitter外,攻擊者還運營著discord,instagram,Telegram等賬號,至發文時其discord賬號已有近300名成員。

圖2.5 Frosted discord賬號

其Telegram賬號于2022年10月下旬開始運營,當下加入者較少,但從其中的對話可以了解該攻擊者對各類僵尸網絡較為熟悉。

圖2.6 Frosted YouTube賬號

該團伙并不會直接售賣僵尸網絡木馬,而是出租僵尸網絡服務,要價30美元/月。

圖2.7 Frosted YouTube聊天記錄

交易通過 paypal或加密貨幣的方式達成

圖2.8 Frosted DDoS工具

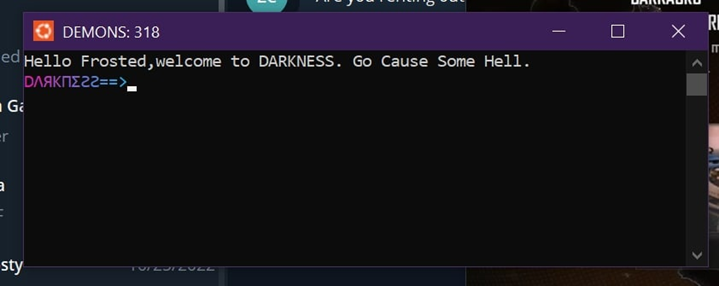

當用戶付款后會得到類似如下程序的管理接口。

使用該工具的用戶通過填充目標ip即可完成對特定目標的DDoS攻擊。

圖2.9 攻擊演示

2.2 團伙資產及攻擊事件梳理

2.2.1資產信息

“Frosted”團伙至少運營著三種類型的僵尸網絡家族,其C2服務器均位于境外,得益于國內主管單位對僵木蠕的專項打擊工作,國內受感染主機并不多。

表2.1 “Frosted”團伙資產信息

2.2.2境內受感染主機分布

根據國家互聯網應急中心(CNCERT)監測顯示境內失陷主機多位于河北,占比約50%。此外,遼寧,山東,天津等地均有受到影響,失陷主機歸屬多為小微型企業,以及黑灰產。

圖2.10 Gafgyt_Fro失陷主機分布

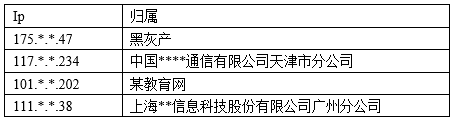

表2.2 部分失陷主機歸屬

2.2.3攻擊事件監測情況

該團伙目前仍以宣傳自身以及租售所持有資源為主。根據綠盟科技伏影實驗室監測顯示該團伙運營僵尸網絡Gafgyt_Fro控制的C2:5.*.*.118 在前期曾進行過大量針對自身所持有傀儡機的測試性質的DDoS攻擊,并于8月26號中午2點左右發起了針對羅馬尼亞以及美國部分區域的泛洪攻擊,下發頻度較高的指令如下:

圖2.11 Gafgyt_Fro下發指令類型

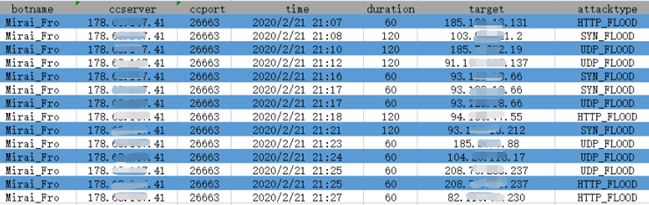

Gafgyt_Fro木馬的另一個C2:178.*.*.41曾在2020年時作為一類Mirai(Mirai_Fro)變種的控制服務器,運營期間發起過針對游戲,私服,代理服務等相關行業的DDoS攻擊,部分攻擊指令如下:

圖2.12 Mirai_Fro攻擊指令

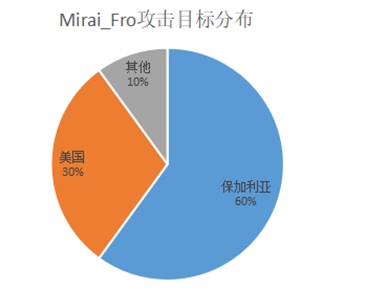

其攻擊目標以保加利亞,美國等區域為主。

圖2.13 Mirai_Fro攻擊目標分布

2.3 樣本分析

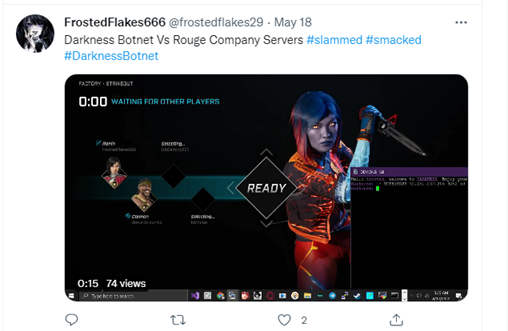

“Frosted”團伙的Twitter賬號簽名部分宣稱“Im A Coder/Dev Im Owner Of TerryPanel and Darkness botnet and the method binary i specialize in networking boo im a scary hacker”,大意為“我是 TerryPanel 和 Darkness 僵尸網絡的開發者,我是一個可怕的黑客”。看上去攻擊者似乎構建了很多僵尸網絡,在他所發布的各個視頻里也是極盡炫耀。類似今年5月18日發布帶有視頻的推文“Darkness Botnet Vs Rouge Company Servers”來宣傳Darkness Botnet:

圖2.14 Frosted Twitter發文

但研究發現,所涉及樣本缺乏創新,大都是從開源代碼修改而來。比如上文提到的帶有簽名信息“FrostedFlakes666”的二進制文件屬于Gafgyt變種,除了附帶簽名信息外,其代碼創新度低,與原版Gafgyt相差不大,特征如下:

上線:

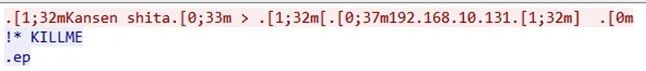

上線過程先是發送帶有主機ip信息的字符串“.[1;32mKansenshita.[0;33m > .[1;32m[.[0;37m 【ip】.[1;32m] .[0m”,接著等待Server端下發指令。

圖2.15 Gafgyt_Fro 上線流量

控制端并未對接收到的數據進行校驗,無論控制端回復什么數據,server端都會保持連接并下發指令。

圖2.16 Gafgyt_Fro 指令流量

指令格式:

指令解析模塊與Gafgyt一致,只是自定義了一些DDoS攻擊指令名稱,類似“KPAC”,

“CREG”等。

圖2.17 Gafgyt_Fro 指令解析模塊

三. IOC

Gafgyt_Fro

081D929DE8947DA2608D764E877BF451adfc1c82b8e24940204deeec3c7b3b14d5c9134bd5e4c4d35059826c3132c9d1cee50911172573f356bda8e6a05e0942cd1b30f512e15e601fdfc51799a8391947024197faf8c15a5c606a65d2205104ca18c9b815730dc01ad45ae77d850e14697109747673f9203bbf86f494cb83ca39ca14c1ce4d656d7b2282b98394b894d9fe404aa899e6a2b59233539a061680

Mirai_Fro

7392db100453bc81a0b86c9420cb36df41f269c63d2c9a96626eb734d5fa32b3143be0c6f22d389662724a62ff48613bddcee29717ed14a72d90442dc88d281f9cadf730c9704eec2a52577fd6fcc1871f41d5a5a2f8ed53a809254f145fbd47