macOS漏洞可繞過安全檢查

微軟研究人員在macOS中發現一個安全漏洞,攻擊者利用該漏洞可以實現安全檢查繞過。

Gatekeeper是macOS中的一個安全特征,可以自動檢查從互聯網下載的Mac APP是經過公證的還是開發者自簽名的,并要求用戶在啟動前進行確認或發布關于APP不可信的預警消息。

微軟首席安全研究員Jonathan Bar Or在macOS Gatekeeper中發現一個安全漏洞——Achilles,漏洞CVE編號為CVE-2022-42821。攻擊者利用該漏洞可以在有漏洞的macOS設備上繞過Gatekeeper的應用執行限制來部署惡意軟件。

Gatekeeper繞過

Gatekeeper的安全檢查是通過com.apple.quarantine這個擴展屬性實現的,web瀏覽器會對所有下載的文件分配com.apple.quarantine屬性,與Windows系統的mark-of-the-web類似。

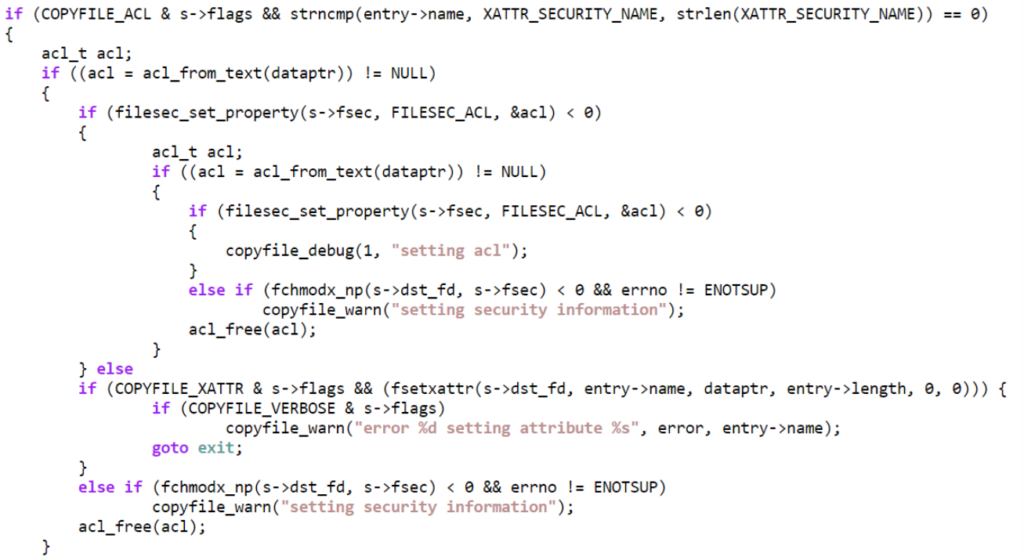

攻擊者可以通過精心偽造的payload來濫用其中的邏輯問題來設置ACL(訪問控制列表)權限,用于攔截web瀏覽器和互聯網下載器為下載為ZIP文件的payload設置com.apple.quarantine 屬性。

圖 設置任意訪問控制列表的代碼

因此,壓縮文件中的惡意payload中的惡意APP可以在受害者系統上啟動而不會被Gatekeeper 攔截,攻擊者即可以下載和部署惡意軟件。

使用ACL繞過Gatekeeper的PoC視頻參見:https://www.microsoft.com/en-us/videoplayer/embed/RE5dQo5

12月13日,蘋果已在macOS 13 (Ventura)、macOS 12.6.2 (Monterey)、macOS 1.7.2 (Big Sur)系統中修復了該漏洞。微軟稱,蘋果在macOS Ventura系統中引入的Lockdown Mode對定向復雜網絡攻擊的高風險用戶是一個可選的保護特征,該特征旨在組織零點擊的遠程代碼執行漏洞利用,因此無法應對Achilles漏洞。無論Lockdown Mode的狀態如何,終端用戶都應當盡快安裝補丁。

完整技術細節參見:

https://www.microsoft.com/en-us/security/blog/2022/12/19/gatekeepers-achilles-heel-unearthing-a-macos-vulnerability