神器推薦-內存馬檢測工具

VSole2022-12-21 14:10:04

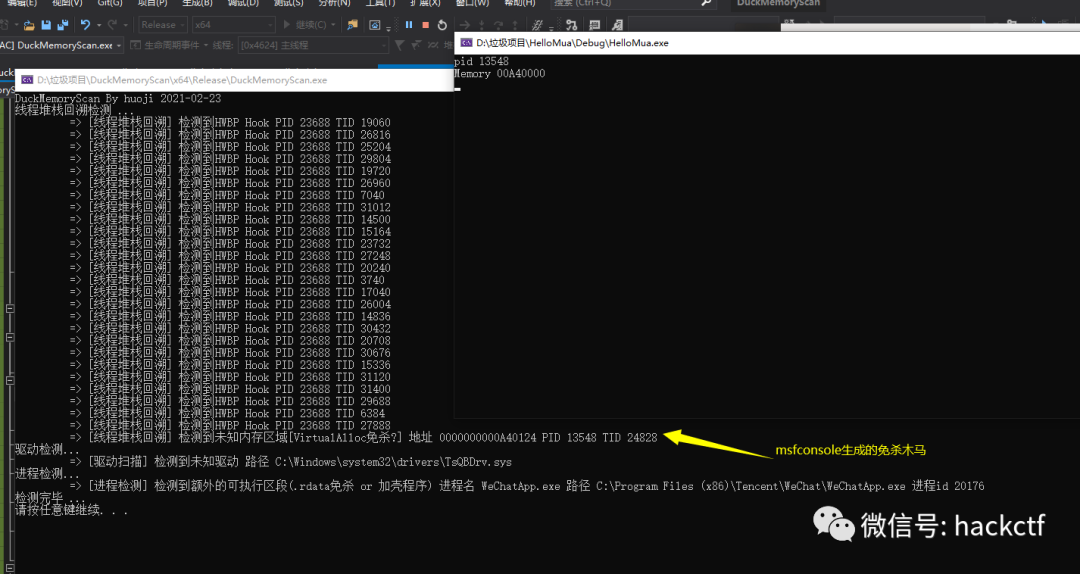

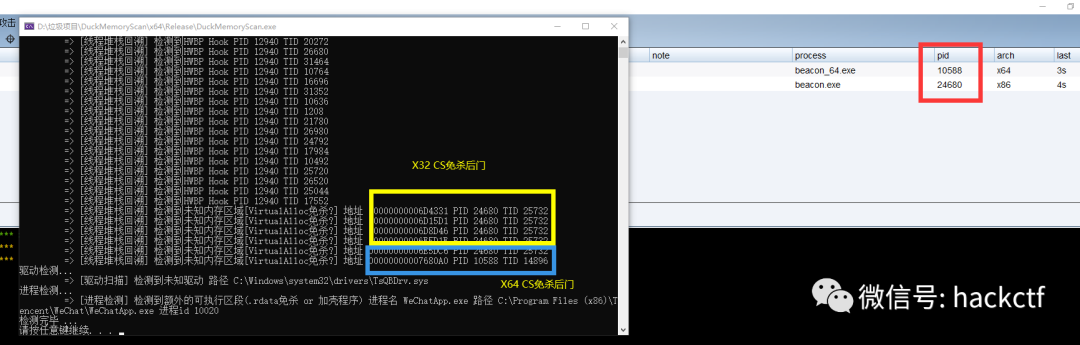

1、DuckMemoryScan

一個簡單尋找包括不限于iis劫持,無文件木馬,shellcode免殺后門的工具,本程序需要64位編譯才能回溯x64的程序堆棧,請勿執行32位編譯。本工具不能代替殺毒軟件。

功能列表

- HWBP hook檢測 檢測線程中所有疑似被hwbp隱形掛鉤

- 內存免殺shellcode檢測(metasploit,Cobaltstrike完全檢測)

- 可疑進程檢測(主要針對有逃避性質的進程[如過期簽名與多各可執行區段])

- 無文件落地木馬檢測(檢測所有已知內存加載木馬)

- 簡易rootkit檢測(檢測證書過期/攔截讀取/證書無效的驅動)

- 檢測異常模塊,檢測絕大部分如"iis劫持"的后門(2021年2月26日新增)

運行截圖

項目地址:https://github.com/huoji120/DuckMemoryScan

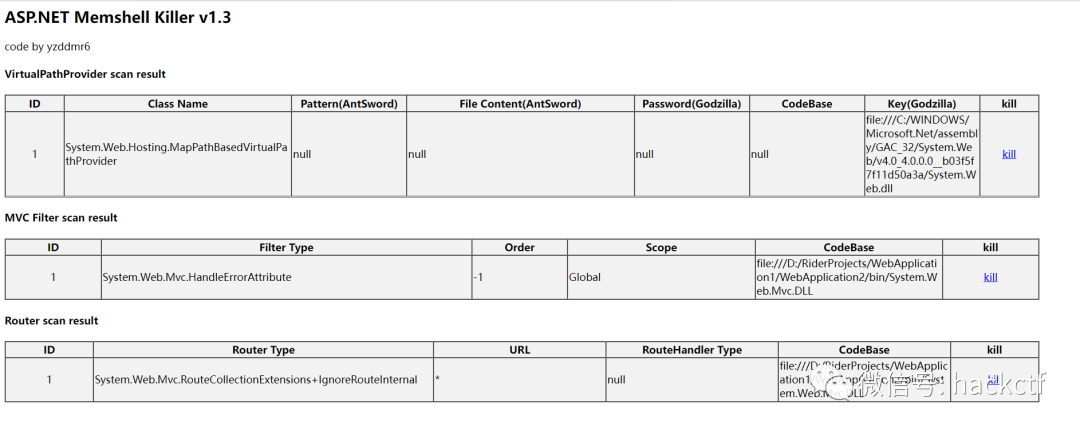

2、ASP.NET-Memshell-Scanner v1.3

asp.net內存馬檢測工具,通過aspx腳本來實現asp.net內存馬的檢測以及查殺。

支持類型

- VirtualPath內存馬

- ASP.NET MVC Filter內存馬

- Router內存馬

使用

上傳aspx-memshell-scanner.aspx到web目錄,瀏覽器訪問即可。

項目地址:https://github.com/yzddmr6/ASP.NET-Memshell-Scanner

DuckMemoryScan工具作者為huoji;ASP.NET-Memshell-Scanner v1.3作者為HVVyzddmr6,喜歡的話給作者一個star。如侵權請聯系刪除。

VSole

網絡安全專家