記一次服務器應急響應

0x01 概述

收到同事通知,云平臺某服務器A出現異常。表像為:A對其他主機進行漏洞掃描攻擊。

0x02 事件處置

獲取基本信息

訪談相關人員:

- 服務器IP/域名地址:

***.***.118.103,****.*****.***.cn; - 服務器名稱:培訓考勤簽到系統;

- 上線時間:2021年1月;

- 是否對互聯網服務:是;

- 中間件:weblogic 12.1,前段時間排查過程發現存在漏洞,由于運維無法提供補丁,采取禁用 T3 及 IIOP 協議緩解部分漏洞,繼續對外服務;

- 何時出現異常現場:2021年5月26日;

- 異常情況:對其他服務器進行掃描攻擊;

- 其他信息:采用 HTTPS 方式加密傳輸;內部負載均衡地址:

***.**.26.191,端口:443;外部負載均衡地址:***.**.26.10,端口:443;服務器上線過程中存在不規范,安全人員不知情,服務器未加入 WAF 等安全設備進行保護 。

惡意文件查殺

對服務器A進行惡意文件查殺,發現服務器是裸奔,臨時下載火絨合D盾對服務器進行惡意文件識別(不建議使用火絨),火絨識別4個惡意文件,D盾識別6個惡意文件,文件創建事件均為5月25日。

流量分析平臺記錄分析

翻查NGSOC關于 ***.***.118.103 的WEB流量記錄,只有零星幾條,無法獲取有效信息。

翻查 access 日志嘗試獲取有用信息的時候,發現日志中有weblogic 的 CVE-2020-14882 攻擊記錄,payload 作用為反彈shell,根據 payload 的上的反彈地址發現一個攻擊者IP,嘗試在NGSOC上搜索該源 IP 地址,發現記錄,其中該記錄目的地址為: ***.**.26.10 。訪問管理員后發現互聯網地址與 ***.***.118.103 通訊,需經過內外負載均衡,外部負載均衡地址為: ***.**.26.10 。

查詢關于外部負載均衡地址( ***.**.26.10 )的 WEB 流量記錄,依然只有零星幾條記錄,陷入死局。過了一段時間,原來是忽略了服務器采用 HTTPS 加密協議傳輸,且未將證書私鑰導入 NDS 內,所以無法通過 FLOW_WEB 表查詢 WEB 流量記錄,只能通過 FLOW_SSL 表查詢 SS L加密協商流量,然而 SSL 加密流量的內容完全看不到,只能查詢該段時間哪些 IP 訪問過。

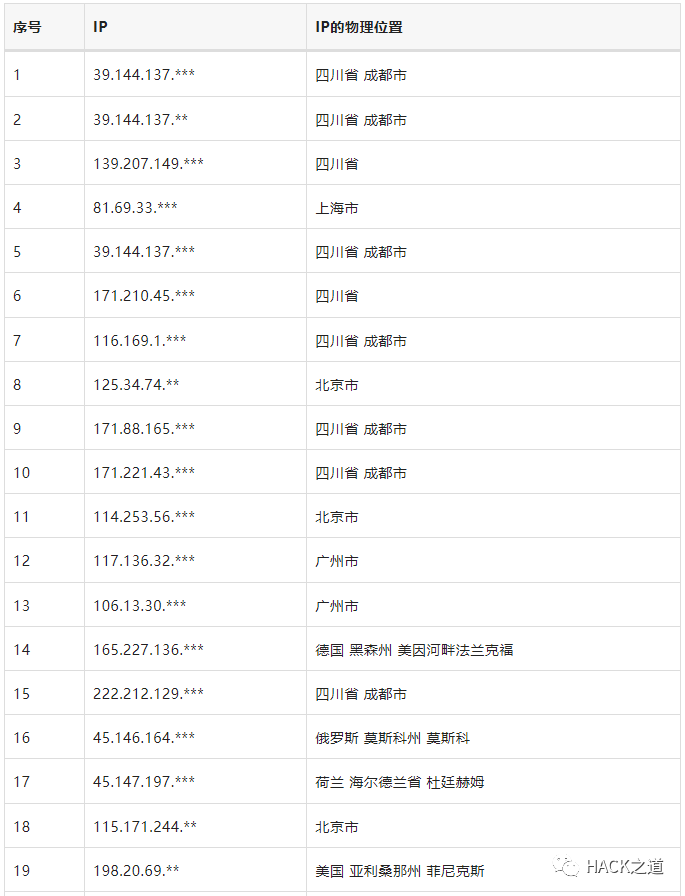

通過 NGSOC 平臺搜索語法篩選5月21-26日訪問該應用系統的互聯網地址,發現從25日凌晨開始有19個異常高頻的訪問記錄,大多數為來自中國四川。

文件分析

結合惡意文件創建時間及 NGSOC流 量記錄信息,判斷攻擊者開展攻擊時間為2021年5月25日凌晨0時至2021年5月26日上午10點30分(服務器斷網時間點)。為更全面發現服務器A存在的惡意文件,將2021年5月25日-26日新增的文件全部備份并開展人工分析。通過人工分析,從161個文件中發現27個惡意文件(含D盾及火絨識別出來的惡意文件),惡意文件類型包括:webshell(冰蝎木馬)、流量代理文件、MS17-010 掃描工具、Windows密碼提取工具(mimikatz.exe、procdump64.exe)、CS木馬、主機掃描工具等。

分析CS馬過程中,發現反連域名及反連IP地址, 3ead0dfe.ns2.*****.site 、 3ead0dfe.ns2.*****.site 、 171.***.***.*** 。通過whois、搜索引擎結合域名信息查到攻擊者QQ號,照片等個人信息。

PS:自動化分析平臺:

https://x.threatbook.cn/https://www.virustotal.com/https://app.any.run/

手動行為分析工具:火絨劍、promon

行為分析

PcLog 查詢系統操作,發現5月25日15點00分執行過CS木馬“123321.exe” , 執行結果為失敗,軟件崩潰。此外,其他信息均為登陸記錄。

RegRipper3.0 查詢 Amcache,發現5月25日分別執行過 dns.exe、fscsn64.exe、123321.exe、amd.exe、mimikatz.exe。

RegistryExplorer 查詢 UserAssist,未發現5月25日的信息。

0x03 分析結果

access 日志記錄信息不全(原因未知,HTTPS協議的關系?),流量記錄分析平臺的相關內容均是加密狀態,無法查看。根據中間件情況(未安裝的補丁的weblogic)及惡意文件的存放的路徑,推斷攻擊者通過weblogic反序列化漏洞入侵。