集合滲透測試常用工具對目標進行一鍵掃描的縫合怪。

Features:

集合了多個github優秀的開源工具,只需傳入目標,即可啟動收集的工具同時對目標進行掃描,將結果統一格式化輸出。現有兩個模塊的工具:collect(信息收集)與vulscan(漏洞掃描) 包含功能:目錄掃描、子域名爆破、指紋識別、Cms識別、Waf識別、Js檢測url、漏洞掃描

Collect Tools

zhzyker/dismap https://github.com/zhzyker/dismap 快速識別 Web 指紋信息,定位資產類型。輔助紅隊快速定位目標資產信息,輔助藍隊發現疑似脆弱點 H4ckForJob/dirmap https://github.com/H4ckForJob/dirmap 一個高級web目錄、文件掃描工具,功能將會強于DirBuster、Dirsearch、cansina、御劍。 stamparm/identYwaf https://github.com/stamparm/identYwaf WAF識別工具 Threezh1/JSFinder https://github.com/Threezh1/JSFinder JSFinder是一種用于從網站上的JS文件中快速提取URL和子域的工具 knownsec/ksubdomain https://github.com/knownsec/ksubdomain 無狀態子域名爆破工具 TideSec/TideFinger https://github.com/TideSec/TideFinger TideFinger——指紋識別小工具,汲取整合了多個web指紋庫,結合了多種指紋檢測方法,讓指紋檢測更快捷、準確。 F6JO/CmsVulScan https://github.com/F6JO/CmsVulScan cms識別工具,用于識別網站使用的cms,收集了github上多個掃描工具的指紋

Vulscan Tools

- zhzyker/vulmap https://github.com/zhzyker/vulmap

- Vulmap 是一款 web 漏洞掃描和驗證工具, 可對 webapps 進行漏洞掃描, 并且具備漏洞驗證功能

- tr0uble-mAker/POC-bomber https://github.com/tr0uble-mAker/POC-bomber

- 利用大量高威脅poc/exp快速獲取目標權限,用于滲透和紅隊快速打點

- projectdiscovery/nuclei https://github.com/projectdiscovery/nuclei

- 基于簡單的基于YAML的DSL的快速可定制漏洞掃描器。

Configure(NO.1!)

- 1、打開tools/config.ini中(windows打開config-win.ini)

- 2、修改 start_mode 的中配置為命令行中調用python3的方式,如 python或python3

Tool_help:

optional arguments: -h, --help show this help message and exit -u TARGET 指定url,如:http://www.baidu.com -m MOUDE 設置調用的模塊,vulscan(漏洞掃描)/collect(信息收集),默認信息收集 -t TOOL 指定單個調用的工具,如: -t vulmap,默認 all 全部調用 -o OUTPUT_FILE 指定保存路徑 -x EXCLUDE 設置排除調用的工具,使用逗號隔開,如: -x vulmap,dismap -single 設定此參數后將依次運行工具,而不是同時運行 -info 設定是否打印info信息,默認關閉

Usage:

python3 -m pip install -r requirements.txt python3 suturebox.py -u https://xxx.xxx.xxx/ -m vulscan python3 suturebox.py -u https://xxx.xxx.xxx/ -m vulscan -t vulmap python3 suturebox.py -u https://xxx.xxx.xxx/ -m vulscan -x vulmap,nuclei

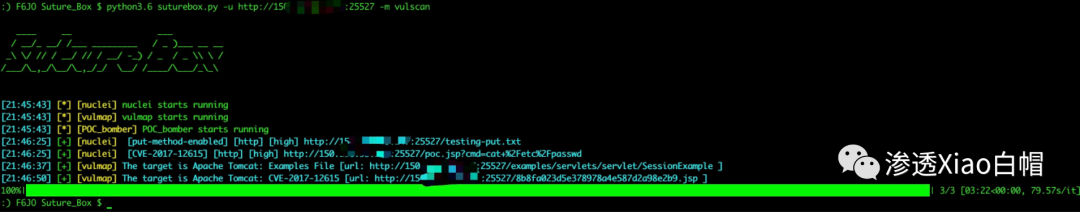

Image:

Update

- 2022-03-03 增加進度條顯示

Last words

- 集成的工具有點多,整個項目太大,后面會改成在線下載

- bug也有點多,后面也會改,或者直接上docker

- 以上兩條有時間會做的!

一顆小胡椒

一顆小胡椒

一顆小胡椒

一顆小胡椒

FreeBuf

FreeBuf

一顆小胡椒

一顆小胡椒

安全圈

安全圈

007bug

007bug

上官雨寶

上官雨寶

007bug

007bug

一顆小胡椒

一顆小胡椒

嘶吼專業版

嘶吼專業版

Anna艷娜

Anna艷娜