Mali GPU漏洞補丁已發布,數百萬安卓用戶仍受到影響

谷歌研究人員發現5個可被利用的Arm Mali GPU驅動漏洞在補丁發布數月后仍未修復。

谷歌Project Zero安全研究人員在2022年6月發現了影響Arm Mali GPU驅動的多個安全漏洞,漏洞CVE編號為CVE-2022-33917、CVE-2022-36449。

CVE-2022-33917漏洞允許非特權用戶進行不當GPU處理操作來訪問空閑的內存空間。漏洞影響Arm Mali GPU kernel驅動Valhall r29p0版本到 r38p0版本。

CVE-2022-36449漏洞允許非特權用戶訪問釋放的內存空間,進行緩存越界寫,以及泄露內存映射細節。漏洞影響Arm Mali GPU kernel驅動Midgard r4p0版本到r32p0版本,Bifrost r0p0到r38p0版本、r39p0版本,Valhall r19p0到r39p0版本。

目前芯片廠商已經發布補丁。但研究人員發現在芯片廠商發布補丁數月后,相關漏洞仍然未被修復,數百萬安卓用戶設備受到影響,涉及谷歌、三星、小米、OPPO等其他手機廠商。相關品牌用戶正在等待補丁到達終端用戶。

芯片廠商發布補丁后,設備廠商需要時間來測試補丁并在其品牌的設備上實現,這一過程使得芯片廠商發布補丁到終端用戶安裝補丁之間存在時間差。

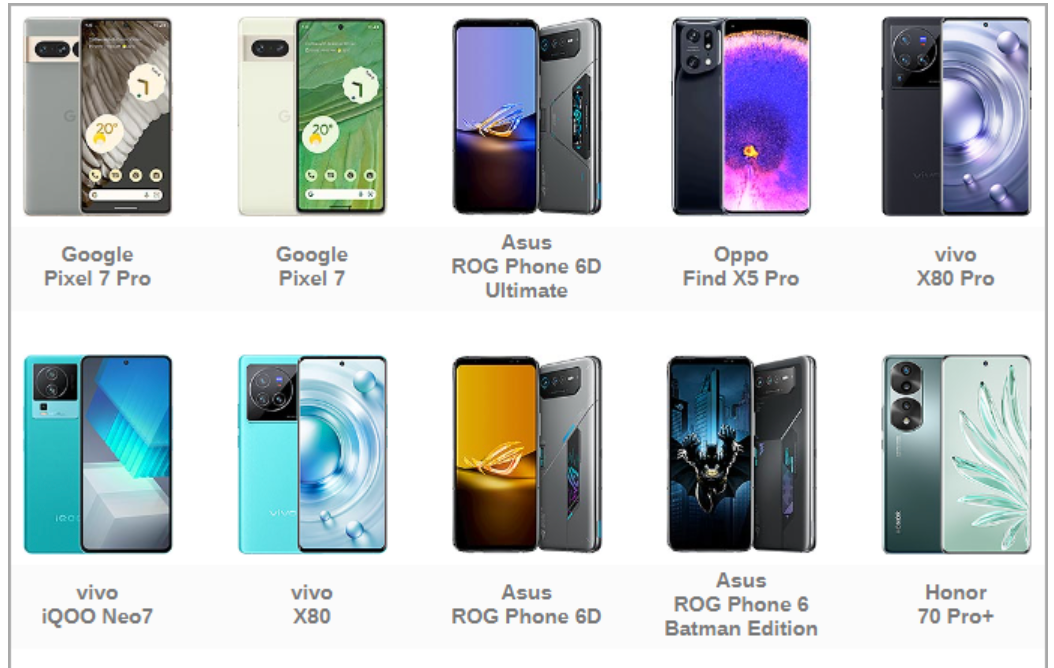

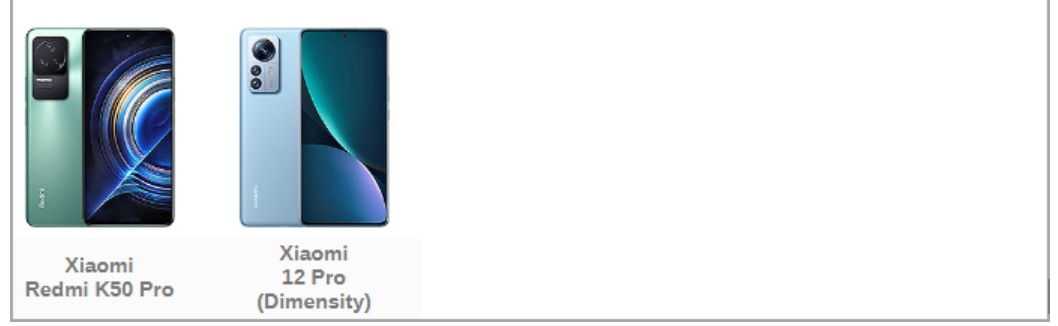

相關漏洞的驗證等級為中,表明漏洞可被利用,而且會影響大量的安卓設備。Valhall驅動應用于Mali G710、G610、G510芯片中,而這些芯片應用在谷歌Pixel 7、Asus ROG Phone 6、紅米Note 11、紅米Note 12、榮耀Honor 70 Pro、RealMe GT、小米Xiaomi 12 Pro、Oppo Find X5 Pro、 Reno 8 Pro、Motorola Edge和OnePlus 10R中。

圖 使用Mali G710芯片的安卓設備

Bifrost驅動應用于Mali G76、G72、G52芯片(2018年左右)中,采用這些芯片的設備有三星Galaxy S10、S9、A51和A71,紅米Redmi Note 10、華為Huawei P30 、華為P40 Pro、榮耀Honor View 20、Motorola Moto G60S和 Realme 7。

Midgard驅動使用的芯片包括Mali T800和T700系列芯片,使用的設備包括三星Galaxy S7、Note 7、Sony Xperia X XA1、華為Mate 8、Nokia 3.1、LG X、紅米Note 4。

目前,Arm的補丁尚未達到OEM廠商,安卓和Pixel也正在測試補丁。未來幾周內,安卓將向相關廠商發布補丁,隨后廠商將負責實現補丁并向用戶推送。目前終端用戶唯一能做的就是等待廠商提供補丁。

更多參見:

https://googleprojectzero.blogspot.com/2022/11/mind-the-gap.html

參考及來源:

https://www.bleepingcomputer.com/news/security/mali-gpu-patch-gap-leaves-android-users-vulnerable-