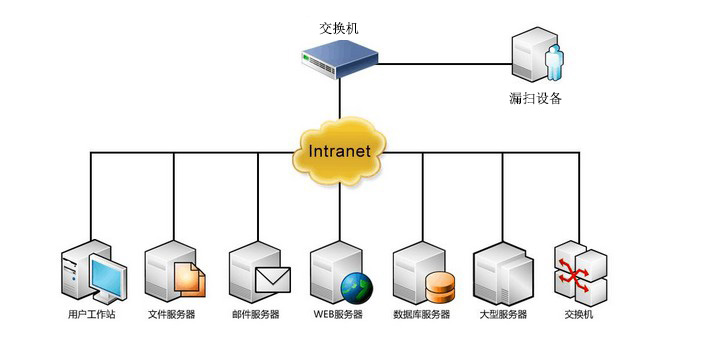

運維審計系統堡壘機是即在一個特定的網絡環境下,為了保障網絡和數據不受來自外部和內部用戶的入侵和破壞,而運用各種技術手段監控和記錄運維人員對網絡內的服務器、網絡設備、安全設備、數據庫等設備的操作行為,以便集中報警、及時處理及審計定責。

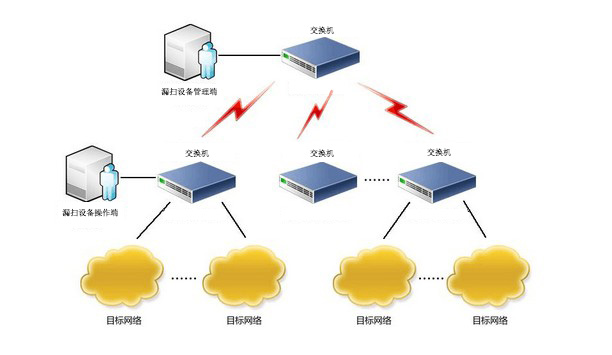

堡壘機是從跳板機(也叫前置機)的概念演變過來的。早在2000年左右,一些中大型企業為了能對運維人員的遠程登錄進行集中管理,會在機房部署一臺跳板機。跳板機其實就是一臺unix/windows操作系統的服務器,所有運維人員都需要先遠程登錄跳板機,然后再從跳板機登錄其他服務器中進行運維操作。

但跳板機并沒有實現對運維人員操作行為的控制和審計,使用跳板機過程中還是會有誤操作、違規操作導致的操作事故,一旦出現操作事故很難快速定位原因和責任人。此外,跳板機存在嚴重的安全風險,一旦跳板機系統被攻入,則將后端資源風險完全暴露無遺。同時,對于個別資源(如telnet)可以通過跳板機來完成一定的內控,但是對于更多更特殊的資源(ftp、rdp等)來講就顯得力不從心了。

人們逐漸認識到跳板機的不足,進而需要更新、更好的安全技術理念來實現運維操作管理。需要一種能滿足角色管理與授權審批、信息資源訪問控制、操作記錄和審計、系統變更和維護控制要求,并生成一些統計報表配合管理規范來不斷提升IT內控的合規性的產品。在這些理念的指導下,2005年前后,堡壘機開始以一個獨立的產品形態被廣泛部署,有效地降低了運維操作風險,使得運維操作管理變得更簡單、更安全。