無線網絡中常見的攻擊有以下這些:

針對WEP中弱點的攻擊:WEP在整體設計中的初始化向量由于位數太短和初始化復位設計,容易出現重用現象,從而容易被攻擊者破解密鑰,導致容易被攻擊。同時許多用戶都不會改變默認的配置選項,這令黑客很容易推斷出或猜出密鑰。

搜索攻擊:通過借助工具大規模發現不具有加密功能的無線網絡,對這些網絡的AP廣播信息進行解密來獲取信息,目前AP廣播信息中仍然包括許多可以用來推斷出WEP密鑰的明文信息,如網絡名稱、安全集標識符等等,還是很危險;

竊聽、截取和監聽攻擊:竊聽是指偷聽流經網絡的計算機通信的電子形式。它是以被動和無法覺察的方式入侵檢測設備的。即使網絡不對外廣播網絡信息,只要能夠發現任何明文信息,攻擊者仍然可以使用一些網絡工具,從而識別出可以破壞的信息。

欺騙和非授權訪問:因為TCP/IP的設計原因,幾乎無法防止MAC/IP地址欺騙。只有通過靜態定義MAC地址表才能防止這種類型的攻擊。但是,因為巨大的管理負擔,這種方案很少被采用。只有通過智能事件記錄和監控日志才可以對付已經出現過的欺騙。當試圖連接到網絡上的時候,簡單地通過讓另外一個節點重新向AP提交身份驗證請求就可以很容易地欺騙無線網身份驗證。

欺騙和非授權訪問:同樣因為TCP/IP設計的原因,某些技術可供攻擊者接管與其他資源建立的網絡連接。如果攻擊者接管了某個AP,那么所有來自無線網的通信量都會傳到攻擊者的機器上,包括其他用戶試圖訪問合法網絡主機時需要使用的密碼和其他信息。欺詐AP 可以讓攻擊者從有線網或無線網進行遠程訪問,而且這種攻擊通常不會引起用戶的重視,用戶通常是在毫無防范的情況下輸入自己的身份驗證信息,甚至在接到許多SSL錯誤或其他密鑰錯誤的通知之后,仍像是看待自己機器上的錯誤一樣看待它們,這讓攻擊者可以繼續接管連接,而不必擔心被別人發現。

拒絕服務攻擊:無線信號傳輸的特性和專門使用擴頻技術,使得無線網絡特別容易受到拒絕服務攻擊的威脅。拒絕服務是指攻擊者惡意占用主機或網絡幾乎所有的資源,使得合法用戶無法獲得這些資源。要造成這類的攻擊,最簡單的辦法是通過讓不同的設備使用相同的頻率,從而造成無線頻譜內出現沖突。另一個可能的攻擊手段是發送大量非法或合法的身份驗證請求。第三種手段,如果攻擊者接管AP,并且不把通信量傳遞到恰當的目的地,那么所有的網絡用戶都將無法使用網絡。

惡意軟件:憑借技巧定制的應用程序,攻擊者可以直接到終端用戶上查找訪問信息,例如訪問用戶系統的注冊表或其他存儲位置,以便獲取WEP密鑰并把它發送回到攻擊者的機器上。注意讓軟件保持更新,并且遏制攻擊的可能來源,這是唯一可以獲得的保護措施。

偷竊用戶設備:只要得到了一塊無線網網卡,攻擊者就可以擁有一個無線網使用的合法MAC地址。也就是說,如果終端用戶的筆記本電腦被盜,他丟失的不僅是電腦本身,還包括設備上的身份驗證信息,如網絡的SSID及密鑰。而對于別有用心的攻擊者而言,這些往往比電腦本身更有價值。

增強無線網絡安全的方法有以下這些:

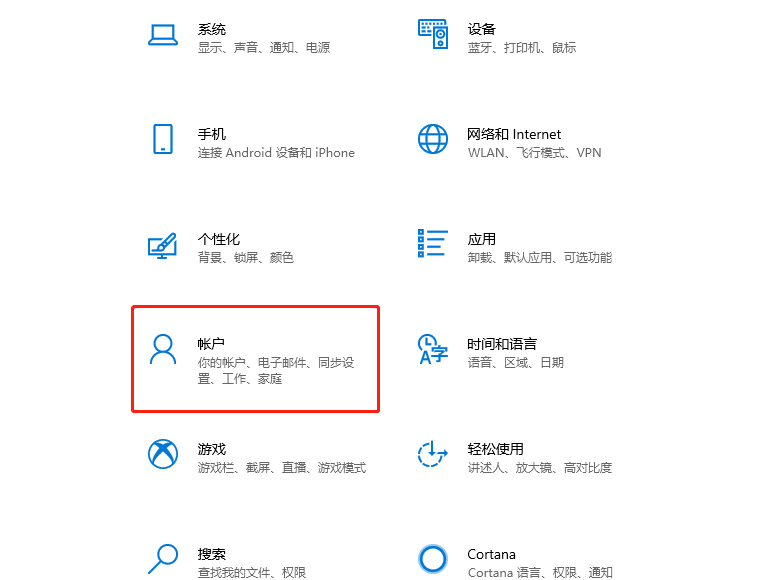

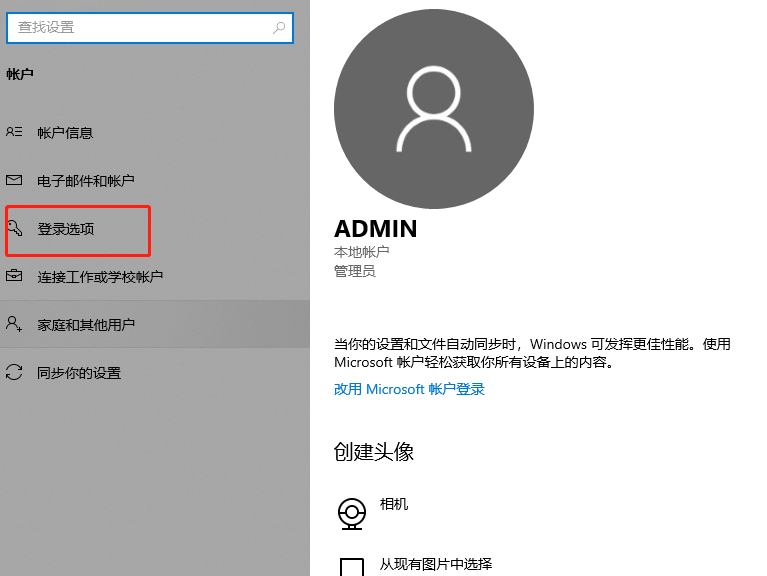

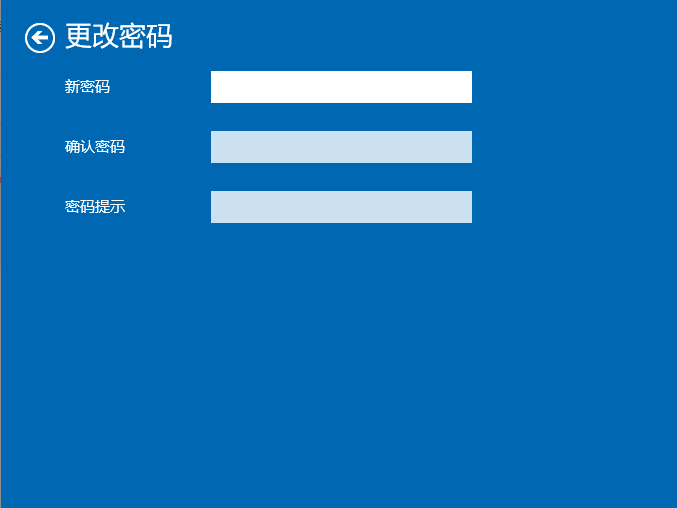

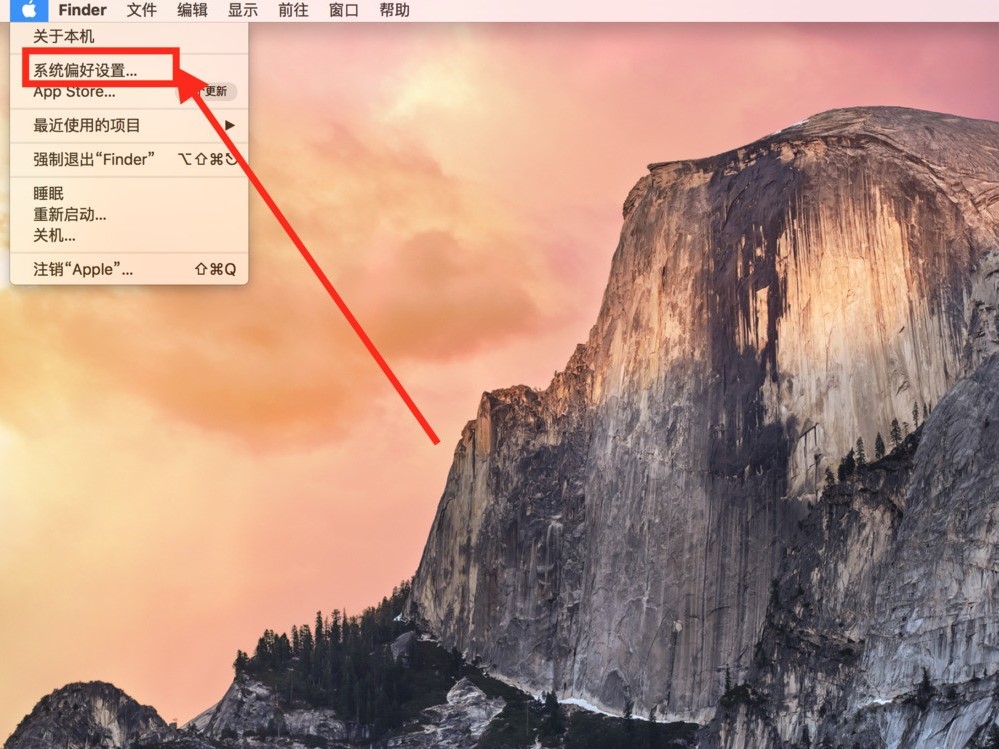

修改用戶名和密碼

一般的家庭無線網絡都是通過通過一個無線路由器或中繼器來訪問外部網絡。通常這些路由器或中繼器設備制造商為了便于用戶設置這些設備建立起無線網絡,都提供了一個管理頁面工具。這個頁面工具可以用來設置該設備的網絡地址以及賬號等信息。為了保證只有設備擁有者才能使用這個管理頁面工具,該設備通常也設有登陸界面,只有輸入正確的用戶名和密碼的用戶才能進入管理頁面。然而在設備出售時,制造商給每一個型號的設備提供的默認用戶名和密碼都是一樣,不幸的是,很多家庭用戶購買這些設備回來之后,都不會去認真修改設備的默認的用戶名和密碼。這就使得黑客們有機可乘。他們只要通過簡單的掃描工具很容易就能找出這些設備的地址并嘗試用默認的用戶名和密碼去登陸管理頁面,如果成功則立即取得該路由器/交換機的控制權。

使用加密

所有的無線網絡都提供某些形式的加密。之前我跟大家提過,攻擊端電腦只要在無線路由器/中繼器的有效范圍內的話,那么它很大機會訪問到該無線網絡,一旦它能訪問該內部網絡時,該網絡中所有是傳輸的數據對他來說都是透明的。如果這些數據都沒經過加密的話,黑客就可以通過一些數據包嗅探工具來抓包、分析并窺探到其中的隱私。開啟你的無線網絡加密,這樣即使你在無線網絡上傳輸的數據被截取了也沒辦法(或者是說沒那么容易)被解讀。目前,無線網絡中已經存在好幾種加密技術。通常我們選用能力最強的那種加密技術。此外要注意的是,如果你的網絡中同時存在多個無線網絡設備的話,這些設備的加密技術應該選取同一個。

修改默認的服務區標志符(SSID)

通常每個無線網絡都有一個服務區標志符(SSID),無線客戶端需要加入該網絡的時候需要有一個相同的SSID,否則將被“拒之門外”。通常路由器/中繼器設備制造商都在他們的產品中設了一個默認的相同的SSID。例如linksys設備的SSID通常是“linksys”。如果一個網絡,不為其指定一個SSID或者只使用默認SSID的話,那么任何無線客戶端都可以進入該網絡。無疑這為黑客的入侵網絡打開了方便之門。

禁止SSID廣播

在無線網絡中,各路由設備有個很重要的功能,那就是服務區標志符廣播,即SSID廣播。最初,這個功能主要是為那些無線網絡客戶端流動量特別大的商業無線網絡而設計的。開啟了SSID廣播的無線網絡,其路由設備會自動向其有效范圍內的無線網絡客戶端廣播自己的SSID號,無線網絡客戶端接收到這個SSID號后,利用這個SSID號才可以使用這個網絡。但是,這個功能卻存在極大的安全隱患,就好象它自動地為想進入該網絡的黑客打開了門戶。在商業網絡里,由于為了滿足經常變動的無線網絡接入端,必定要犧牲安全性來開啟這項功能,但是作為家庭無線網絡來講,網絡成員相對固定,所以沒必要開啟這項功能。

設置MAC地址過濾

眾所周知,基本上每一個網絡節點設備都有一個獨一無二的標志稱之為物理地址或MAC地址,當然無線網絡設備也不例外。所有路由器/中繼器等路由設備都會跟蹤所有經過他們的數據包源MAC地址。通常,許多這類設備都提供對MAC地址的操作,這樣我們可以通過建立我們自己的準通過MAC地址列表,來防止非法設備(主機等)接入網絡。但是值得一提的是,該方法并不是絕對的有效的,因為我們很容易修改自己電腦網卡的MAC地址。

為你的網絡設備分配靜態IP

由于DHCP服務越來越容易建立,很多家庭無線網絡都使用DHCP服務來為網絡中的客戶端動態分配IP。這導致了另外一個安全隱患,那就是接入網絡的攻擊端很容易就通過DHCP服務來得到一個合法的IP。然而在成員很固定的家庭網絡中,我們可以通過為網絡成員設備分配固定的IP地址,然后再再路由器上設定允許接入設備IP地址列表,從而可以有效地防止非法入侵,保護你的網絡。

確定位置,隱藏好你的路由器或中繼器

大家都知道,無線網絡路由器或中繼器等設備,都是通過無線電波的形式傳播數據,而且數據傳播都有一個有效的范圍。當你的設備覆蓋范圍,遠遠超出你家的范圍之外的話,那么你就需要考慮一下你的網絡安全性了,因為這樣的話,黑客可能很容易在你家外登錄到你的家庭無線網絡。此外,如果你的鄰居也使用了無線網絡,那么你還需要考慮一下你的路由器或中繼器的覆蓋范圍是否會與鄰居的相重疊,如果重疊的話就會引起沖突,影響你的網絡傳輸,一旦發生這種情況,你就需要為你的路由器或中繼器設置一個不同于鄰居網絡的頻段(也稱Channel)。根據你自己的家庭,選擇好合適有效范圍的路由器或中繼器,并選擇好其安放的位置,一般來講,安置再家庭最中間的位置是最合適。