- 點擊桌面右下角打開開始菜單,在搜索欄輸入搜索“控制面板”,如果直接能看到控制面板圖標也可以直接點擊打開。

- 打開控制面板頁面之后,點擊右上角把查看方式設置為“小圖標”,找到并點擊打開windows Defender防火墻。

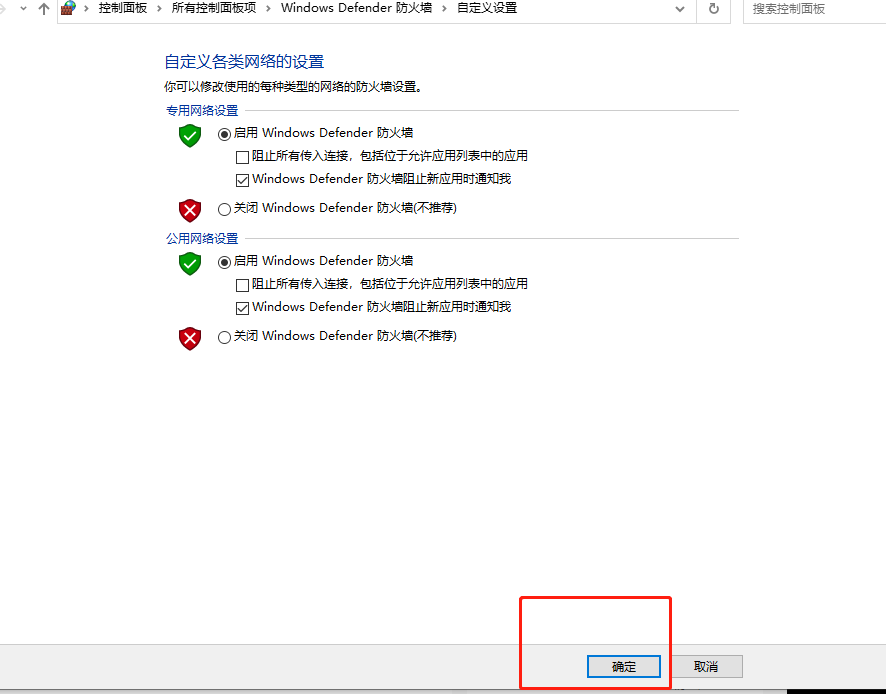

- 打開Windows防火墻頁面,在左側菜單可以點擊啟用或關閉Windows Defender防火墻,來設置是否開啟防火墻。

- 設置是否開啟防火墻。

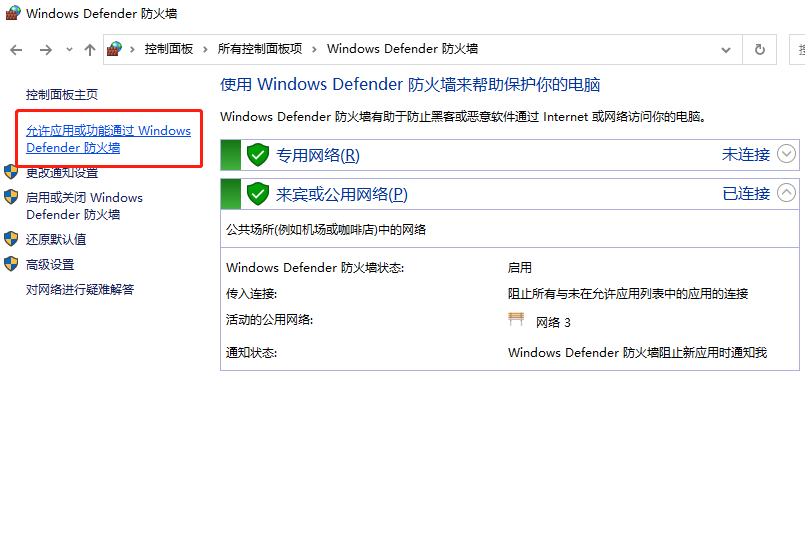

- 點擊防火墻頁面左側的允許程序通過防火墻,可以設置防火墻攔截某些程序的網絡通訊功能。

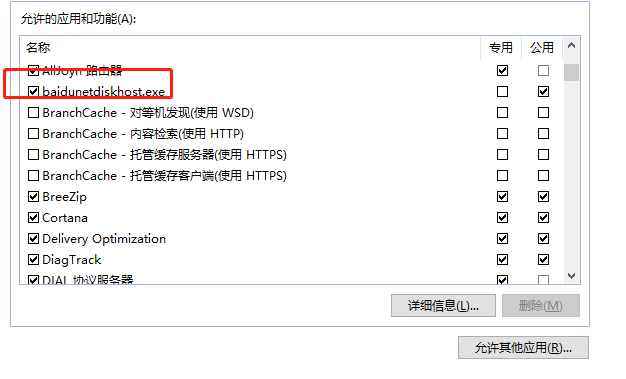

- 打開程序列表之后,勾選允許通訊的應用。

- 點擊防火墻左側的高級設置,可以進行更加高級的防火墻規則設置。

以上就是microsoft edge防火墻的設置。