網絡蠕蟲利用的漏洞有以下這些:

主機之間的信任關系漏洞:網絡蠕蟲利用系統中的信任關系,將蠕蟲程序從一臺機器復制到另臺機器。

目標主機的程序漏洞:網絡蠕蟲利用它構造緩沖區溢出程序,進而遠程控制易感目標主機,然后傳播蠕蟲程序。

目標主機的默認用戶和口令漏洞:網絡蠕蟲直接使用口令進入目標系統,直接上傳蠕蟲程序。

目標主機的用戶安全意識薄弱漏洞:網絡蠕蟲通過偽裝成合法的文件,引誘用戶點擊執行,直接觸發蠕蟲程序執行。常見的例子是電子郵件蠕蟲。

目標主機的客戶端程序配置漏洞:如自動執行網上下載的程序。網絡蠕蟲利用這個漏洞,直接執行蠕蟲程序。

預防蠕蟲病毒的建議有以下這些:

建立良好的安全習慣:對一些來歷不明的郵件及附件不要打開,不要上一些不太了解的網站、不要執行從互聯網下載后未經殺毒處理的軟件等,這些必要的習慣會使您的計算機更安全。

關閉或刪除系統中不需要的服務:默認情況下,許多操作系統會安裝一些輔助服務,如 FTP客戶端、Telnet 和 Web 服務器。這些服務為攻擊者提供了方便,而又對用戶沒有太大用處,如果刪除它們,就能大大減少被攻擊的可能性。

經常升級安全補丁:應該定期到微軟網站上去下載最新的安全補丁,防患于未然。

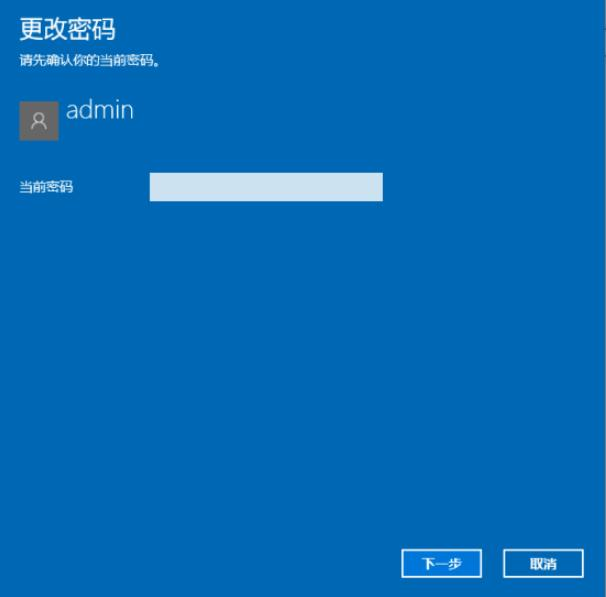

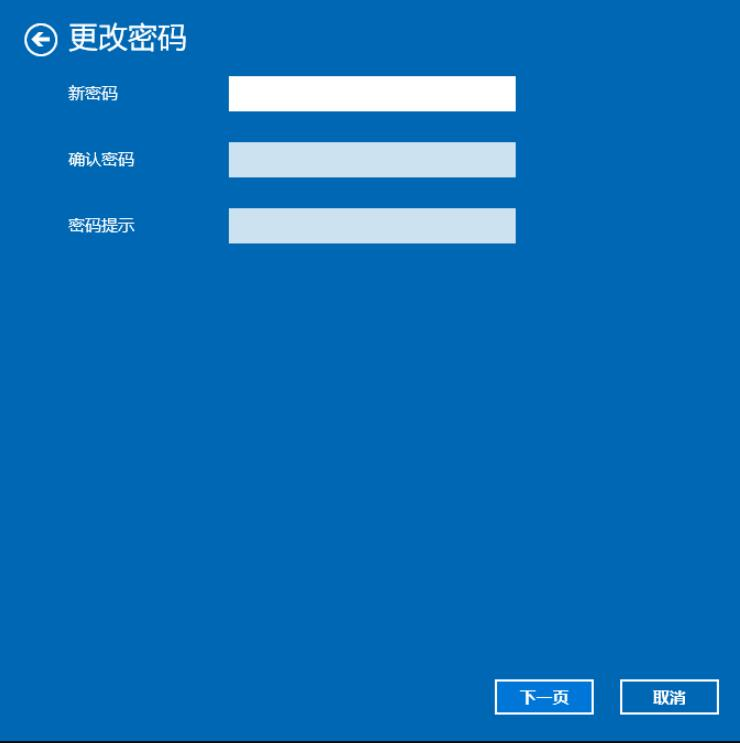

使用復雜的密碼:有許多網絡病毒就是通過猜測簡單密碼的方式攻擊系統的,因此使用復雜的密碼,將會大大提高計算機的安全系數。

迅速隔離受感染的計算機:當您的計算機發現病毒或顯示異常時應立刻斷網,以防止計算機受到更多的感染,或者成為傳播源,再次感染其他計算機。

了解一些病毒知識:這樣就可以及時發現新病毒并采取相應措施,在關鍵時刻使自己的計算機免受病毒破壞。如果了解一些注冊表知識,就可以定期看一看注冊表的自啟動項是否有可疑鍵值;如果了解一些內存知識,就可以經常看看內存中是否有可疑程序。

最好安裝專業的殺毒軟件對計算機進行全面監控:在病毒日益增多的今天,使用殺毒軟件進行防毒,是越來越經濟的選擇,不過用戶在安裝了反病毒軟件之后,應該經常進行升級;將一些主要監控經常打開。

用戶還應該安裝個人防火墻軟件:隨著網絡的快速發展,用戶電腦面臨黑客攻擊的問題也越來越嚴重,許多網絡病毒都采用了黑客的方法來攻擊用戶電腦,因此,用戶還應該安裝個人防火墻軟件。